Ya sea que esté tratando de hacer un cambio en su vida como parte de una resolución de Año Nuevo, o que ha llegado a casa después de sus vacaciones de verano con el temor de volver al trabajo, o simplemente está buscando ingresar a un campo interesante de empleo por primera vez, hacer el paso hacia una nueva carrera puede ser intimidante y difícil.

Naturalmente, tendrá que comenzar con la investigación, y ahí es donde entramos. Cambiar de carrera nunca es fácil ¿Quiere cambiar de trabajo? 5 herramientas que lo ayudan a reinventar una nueva carrera ¿Quiere cambiar de trabajo? 5 herramientas que lo ayudan a reinventar una nueva carrera Encontrar la carrera correcta es más fácil con herramientas en línea y consejeros profesionales. Pero para comprender realmente el trabajo de sus sueños, necesita profundizar más y decidir por sí mismo si ese trabajo lo satisface. Lea más, por lo que hemos compilado una lista práctica de recursos para ayudarlo a encontrar y a ganar el rol de seguridad de la información que ha estado persiguiendo. Aunque presentamos lo siguiente de forma metódica (puede trabajar en cada sección para desarrollar sus habilidades y conocimientos), no sienta que es la única forma de utilizar esta publicación. Estaríamos encantados si lo marcó como favorito y lo remitió cuando lo necesite.

Avance rápido de su conocimiento de seguridad de la información con Twitter

Probablemente sepas que la seguridad de la información es mucho más que la creación de contraseñas memorables pero irrompibles. Cómo crear una contraseña segura que realmente puedas recordar Cómo crear una contraseña segura que realmente puedas recordar Las contraseñas son una bestia complicada. Desea una contraseña que pueda recordar, pero también quiere asegurarse de que sea segura. ¿Cómo encuentras el equilibrio? Lee mas . Pero, ¿cuánto sabes realmente?

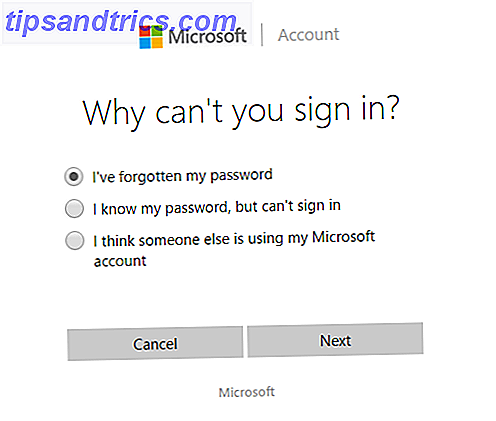

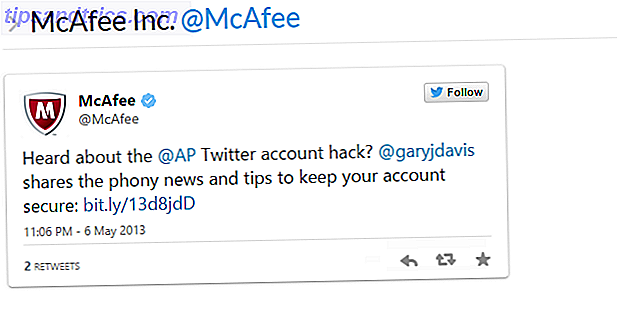

Antes de abordar cualquier trabajo, independientemente de si es algo en lo que ya se haya capacitado, debe asegurarse de estar al día con los temas y tendencias actuales. Una forma de hacerlo en solo un día es asegurarse de estar siguiendo a nuestros especialistas de seguridad informática favoritos en Twitter. Mantente seguro en línea: sigue a 10 expertos en seguridad informática en Twitter. Mantente seguro en línea: sigue a 10 expertos en seguridad informática en Twitter. pasos simples que puede tomar para protegerse en línea. Usar un firewall y un software antivirus, crear contraseñas seguras, no dejar sus dispositivos desatendidos; estos son todos imprescindibles. Más allá de eso, desciende ... Leer más: una lista que incluye Symantec, Kaspersky e incluso gurú de la seguridad de datos Bruce Schneier Experto en seguridad Bruce Schneier Acerca del experto en seguridad de contraseñas, privacidad y confianza Bruce Schneier Sobre contraseñas, privacidad y confianza Obtenga más información sobre seguridad y privacidad en nuestra entrevista con el experto en seguridad Bruce Schneier. Lee mas . Tan solo unas pocas horas leyendo estas cuentas lo pondrán al día y le proporcionarán los enlaces que necesita.

Obtener certificación y capacitación en seguridad de la información

Una forma segura de hacer que su currículum se note por encima de la colección de otros de los recién descubiertos solicitantes de seguridad de la información es obtener la certificación. Esto se puede hacer visitando un colegio o universidad local (o un centro de capacitación profesional local) o en línea a través del SANS Institute (www.sans.org) o ISACA, donde encontrará una variedad de cursos que le brindarán la capacitación necesaria para convertirse en un Gerente de seguridad de la información certificado.

Unirse a ISACA puede darle acceso a una serie de certificados relacionados con la seguridad de la información, pero no pase por alto el poder de los cursos gratuitos. Si no ha entrenado durante un tiempo, y no quiere hacer olas en sus finanzas personales, encontrar cursos gratuitos de seguridad de la información que le proporcionen una buena base en el tema puede ponerlo en la senda del estudio, quizás con SANS. o ISACA o su centro educativo local.

Cory Doctorow es la guía de este curso gratuito de ciberseguridad de la Universidad Abierta.

Lea sobre seguridad de la información regularmente

Si bien es una buena idea consultar con regularidad las cuentas de Twitter que compartimos previamente, busque otros recursos y léalos a diario, o al menos, semanalmente. Nuestra propia sección de seguridad mezcla seguridad actual con consejos de seguridad que deben conocerse, pero le estaríamos haciendo un mal servicio al sugerir que no lea otros sitios.

Probablemente la mejor manera de leer sobre cualquier tema regularmente es utilizar un lector de noticias móvil, como Feedly (tan bueno, escribimos una guía sobre ello) Guía no oficial para Feedly: mejor que Google Reader Guía no oficial para Feedly: mejor que Google Reader Do ¿Tienes hambre del mejor lector de escritorio y móvil de RSS jamás creado? Para los hambrientos y los optimistas, Feedly satisface. Más información) o Flipboard. Suscríbase a los sitios que tratan los temas que está buscando, luego verifique estos feeds de vez en cuando mientras está haciendo algo bastante aburrido (preparar una bebida caliente, esperar un autobús o un tren, ese tipo de cosas). Use una herramienta de marcadores como Instapaper o Pocket para guardar los enlaces y leer más tarde si leer en su teléfono inteligente es demasiado difícil.

Además, use Google para buscar políticas corporativas sobre seguridad de la información, para medir cómo las empresas tratan incidentes, qué esperan de sus usuarios, etc.

Juega con antivirus, firewalls y tal vez incluso malware

No hay un experto en seguridad de la información que valga la pena que no pueda instalar y configurar una aplicación antivirus, firewall o suite de seguridad en Internet. Dedica algo de tiempo con firewalls gratuitos, herramientas antivirus y antimalware 3 Herramientas gratuitas de eliminación y protección de Malware en tiempo real 3 Herramientas gratuitas de eliminación y protección contra malware en tiempo real Si te das cuenta de que tus hábitos de navegación y descarga te ponen en un alto riesgo de contraer malware, debe hacer un esfuerzo para estar protegido de estas amenazas en tiempo real. Una herramienta antivirus es ... Leer más para familiarizarse con ellos, cómo funcionan y cómo pueden deshabilitarse.

Si te sientes especialmente atrevido, utiliza una máquina virtual en tu computadora para configurar un entorno de prueba, donde puedas "infectar" una computadora virtual con malware (¡que por razones de seguridad no vamos a vincular aquí!) Y gastar un poco tiempo para lidiar con las consecuencias antes de eliminarlo.

Ofrecerse este tipo de exposición práctica para tratar problemas de seguridad de la información puede resultar útil. También puede permitir que sus amigos y familiares lo llamen cuando tengan problemas, aunque tenga cuidado: esto pronto puede convertirse en un obstáculo, especialmente cuando trabaja diez horas diarias en un nuevo trabajo de seguridad de la información.

Hablando de que…

Encontrar ese importante trabajo de seguridad de la información

Tiene más confianza en sus habilidades y conocimiento de la seguridad de la información. Ahora, solo usted sabe dónde está feliz de trabajar, qué tipo de viaje satisface sus circunstancias, así que con esto en mente, la tarea de encontrar un trabajo realmente depende de lo que encaje.

Naturalmente, debería comenzar por verificar en Google, donde una simple búsqueda de "trabajos de seguridad de la información" revelará tanto los títulos de trabajo actualmente en juego, como los sitios web que debe usar para buscar con más detalle.

Monster.com, CareerBuilder.com y ComputerWorld.com son buenos lugares para comenzar. Puede haber cierta superposición ya que las compañías tienden a enumerar las vacantes con servicios múltiples, pero no lo consideran un inconveniente, ya que existe la posibilidad de que la persona que lo publicó en el sitio haya pasado por alto algún factor vital sobre el trabajo en cuestión. .

Si estás en el Reino Unido, regístrate en cwjobs.co.uk para encontrar el trabajo de seguridad de la información de tus sueños digitales.

Con su trabajo elegido solicitado (hemos lidiado con las complejidades de solicitar puestos de trabajo en la era de Internet Cómo lidiar con su búsqueda de empleo en la era de Internet Cómo lidiar con su búsqueda de empleo en la era de Internet Un trabajo que podría haber sido dark es ahora una sola publicación de Craigslist lejos de decenas o cientos de aplicaciones. Para destacar, tendrá que refinar sus tácticas, tanto viejas como nuevas. Lea más previamente) y su entrevista segura, es hora de mostrar su conocimiento de seguridad de la información. ¡Buena suerte!

Trabajar en la seguridad de Internet? Agregue sus pensamientos

Lo que hemos presentado aquí es información de actualización junto con algunos enlaces y sugerencias para preparar y solicitar trabajos de seguridad de la información. Pero es la investigación de una persona, hay muchas posibilidades de que sepas mejor.

También es posible que haya realizado un cambio de carrera y haya logrado la transición con poco más que cierto conocimiento de los problemas de seguridad de la información.

Lo que sea que tengas que decir sobre esto, queremos saber de ti. ¡Comenta abajo!

Crédito de la imagen: Estudiantes jóvenes a través de Shutterstock, Crédito de imagen: Hombre leyendo tableta a través de Shutterstock, Crédito de imagen: Registro de servidor a través de Shutterstock, Crédito de imagen: Hombre con los puños apretados a través de Shutterstock, Crédito de imagen destacado: Hombres dándose la mano a través de Shutterstock