Los consejos de seguridad para PC lo alientan a que sea más sensato con su contraseña, instale software antivirus y realice copias de seguridad periódicas en caso de un ataque de ransomware.

Pero por alguna razón, estas mismas lecciones no se transfieren a nuestros teléfonos inteligentes. El malware móvil es una amenaza masiva, un área en la que los ciberdelincuentes están centrando sus esfuerzos. Los ciberdelincuentes han identificado correctamente a los teléfonos inteligentes como una puerta de entrada a la riqueza, y han pivotado sus vectores de ataque, y han añadido otros nuevos, para dirigirse a las víctimas a través de sus teléfonos.

Riesgos de seguridad de teléfonos inteligentes

Los riesgos del malware móvil y los problemas de seguridad del teléfono inteligente son claros. Tenga en cuenta la información que ha almacenado en su iPhone, Android, Windows 10 Mobile o incluso BlackBerry (o teléfono de Ubuntu 5 razones para cambiar al teléfono de Ubuntu 5 razones para cambiar al teléfono de Ubuntu Está harto de Android e iOS: desea una nueva experiencia móvil, una que no está contaminada por Microsoft, o la falla de BlackBerry. ¡Lo que necesita es el teléfono Ubuntu! Más información: todos los sistemas operativos móviles están en riesgo). Estos dispositivos almacenan su nombre, almacenan sus contactos. También es probable que se almacenen datos personales y datos comerciales / profesionales en su teléfono. Esto representa un doble día de pago para los piratas informáticos, y duplica el riesgo para usted.

También hay un riesgo adicional. Si pierde, le roban o deja de funcionar un dispositivo, perderá todo lo que tenía. A menos que haya una sincronización de copia de seguridad en la nube (a la que un ladrón o un pirata informático podría tener acceso), debería comenzar de cero.

Amenazas de seguridad dirigidas a su teléfono inteligente

La amenaza más obvia para la seguridad de su teléfono inteligente es a través del robo físico. Más allá de esto, existen varios riesgos en línea para su teléfono inteligente y sus datos.

Por ejemplo, las aplicaciones móviles son una preocupación. Incluso aquellos producidos por los nombres más importantes en el software no son inmunes a las vulnerabilidades. Tenga en cuenta los problemas con las aplicaciones falsas, con malvertising móvil (descubra sobre malvertising ¿Qué es Malvertising y cómo puede protegerse? ¿Qué es Malvertising y cómo puede protegerse? Tenga cuidado: la publicidad maliciosa va en aumento, representa un considerable riesgo de seguridad en línea. Pero ¿qué es, por qué es peligroso, dónde se esconde y cómo puede mantenerse a salvo de publicidad maliciosa? Lea más) y otros riesgos de seguridad, y tiene un vector de ataque considerable (y, tal vez, sobresuscrito) dirigido su teléfono.

Hay más. Malware de banca móvil ¿La banca en línea es segura? En su mayoría, pero aquí hay 5 riesgos que debe conocer ¿Es segura la banca en línea? En su mayoría, pero aquí hay 5 riesgos que debe conocer Hay mucho que me gusta de la banca en línea. Es conveniente, puede simplificar su vida, incluso podría obtener mejores tasas de ahorro. Pero, ¿la banca en línea es tan segura como debería ser? Leer más está en aumento, por ejemplo, como es el ransomware móvil FBI Ransomware Hits Android: Cómo evitarlo (y eliminarlo) FBI Ransomware Hits Android: Cómo evitarlo (y eliminarlo) Aprende a mantener tu Android dispositivo seguro de FBI Ransomware con estos consejos. Lee mas . Las amenazas basadas en la web se dirigen a su teléfono inteligente, una vez más con la amenaza de publicidad maliciosa. También debe ser consciente de la amenaza de las conexiones Wi-Fi inseguras; estos son un riesgo particular en los centros comerciales y cafés.

Entonces, seis amenazas, cada una dirigida a su teléfono de diferentes maneras. ¿Hay algo que puedas hacer para mitigarlos? ¿Cómo se puede vencer a los estafadores de teléfonos inteligentes? Tenemos 10 pasos que puede seguir para mantener las cosas más seguras.

1. No haga clic en enlaces en mensajes y correos electrónicos

Casi todos los medios ofrecen enlaces clicables en estos días. SMS, por ejemplo, muestra mensajes de texto con formato HTML, lo que significa que se puede hacer clic en los enlaces, en lugar de simplemente en texto sin formato.

Lo mismo ocurre con los servicios de mensajería en línea, desde Skype hasta Facebook Messenger. Los correos electrónicos, por supuesto, cuentan con enlaces clicables.

Estos medios de mensajería se utilizan como vectores de ataque por estafadores desesperados para que haga clic en sus enlaces. Una vez que caes en su trampa, serás llevado a un sitio web clonado y engañado para que envíe tus datos personales, para que los estafadores los usen más adelante. O descargará involuntariamente malware en su computadora. Troyanos, adware, ransomware: todos han sido transmitidos a través de correo electrónico, SMS y mensajería instantánea.

2. Tenga cuidado al instalar aplicaciones

¿Necesitas instalar una aplicación urgentemente? Espere.

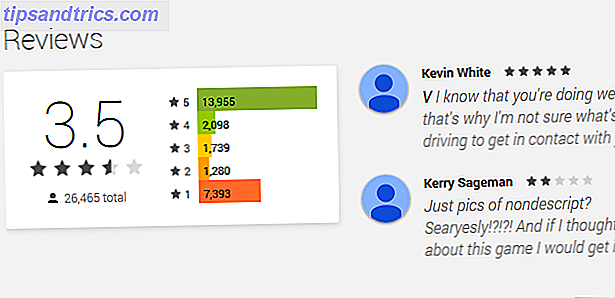

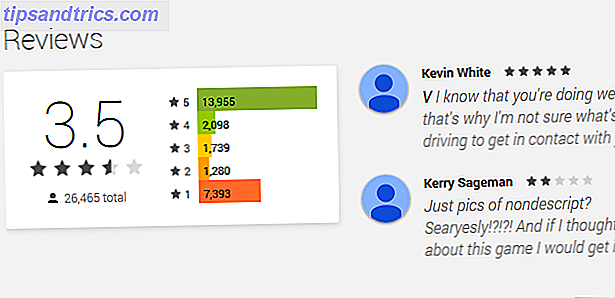

Antes de instalar cualquier software en cualquier dispositivo móvil (o de escritorio), necesita saber un poco al respecto. Encontrará todos los detalles de la aplicación en la tienda de aplicaciones de su plataforma móvil, así que dedique unos minutos a leer al respecto. Obtenga más información sobre lo que hace la aplicación y los permisos que requiere.

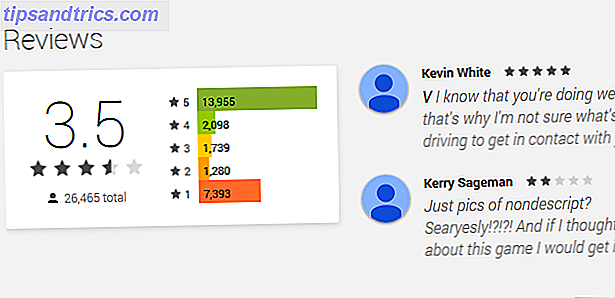

También debe verificar a través de las revisiones. ¿La aplicación hace lo que dice la descripción? ¿Hay alguna mala crítica? ¿Las malas críticas activan las alarmas o indican explícitamente que la aplicación es peligrosa? ¿Y cuándo se actualizó por última vez la aplicación? Si no fue en los últimos seis meses, debe buscar una alternativa.

En cuanto a elegir una tienda de aplicaciones, debe apegarse a las opciones confiables. En el caso de Android, esto significa quedarse con Play Store. Para iOS, obtenga aplicaciones de App Store y no realice jailbreak.

3. Cerrar sesión después de hacer compras en línea

¿Le gusta comparar precios cuando sale de compras y hacer una compra en línea más barata mientras camina por el centro comercial? ¿Tal vez prefiera la comodidad de comprar en su teléfono desde la oficina? De cualquier manera, ya sea que esté comprando a través de una aplicación o un sitio web móvil, debe cerrar sesión cuando haya terminado.

¿Inconveniente?

Bueno, también te roban el teléfono. Por lo tanto, un extraño puede acceder a su cuenta, su tarjeta de crédito debe ser accedida y mal utilizada. Muy inconveniente

Cerrar sesión.

4. Mantenga su sistema operativo y sus aplicaciones actualizadas

Esta es una de esas facetas de la informática que no se puede repetir lo suficiente, y también se aplica a los teléfonos móviles. Siempre que detecte que hay una actualización disponible para el sistema operativo, asegúrese de que esté instalada. Si no de inmediato, tan pronto como esté conectado a una red inalámbrica adecuada.

Las actualizaciones del sistema a menudo incluyen soluciones para las vulnerabilidades, y cuanto antes se cierren, más seguro estará su teléfono inteligente.

Lo mismo ocurre con las aplicaciones. Asegúrese de haber otorgado permisos a su tienda de aplicaciones para actualizar automáticamente las aplicaciones instaladas. Cuando los desarrolladores de software lanzan actualizaciones, a menudo lo hacen por razones de seguridad y estabilidad, por lo que tiene sentido instalarlas.

5. Deshabilitar servicios de conectividad y ubicación

¿Necesitas estar en línea 24/7? No, tu no. Cualquiera que lo necesite con urgencia enviará un mensaje de texto o, increíblemente, usará el teléfono.

Si no está accediendo a Internet, no navegando por Facebook, no enviando un correo electrónico, entonces realmente no necesita estar en línea. ¡Así que mientras no esté usando su acceso en línea, apáguelo! Lo mismo vale para Bluetooth, también. No se requieren auriculares ni teclado en este momento? Deshabilite Bluetooth, incluso si es la especificación Bluetooth 4.0 LE de "baja energía".

Lo mismo ocurre con los servicios de ubicación. Si desea que su teléfono inteligente sea realmente seguro, debe lidiar con la privacidad. Deshabilita los servicios de ubicación a menos que los necesites absolutamente (para usar un mapa, por ejemplo).

6. Mantenga la información personal privada

Cuando estás en línea, no sabes quién está leyendo lo que envías. Incluso si su perfil social es privado Algunas cosas deben permanecer privadas: Lo que no debe compartir en Facebook Algunas cosas deben permanecer privadas: Lo que no debe compartir en Facebook Ah, Facebook. El abuelo de todas las redes sociales, donde todos compartimos todo tipo de cosas raras sin pensarlo dos veces. A pesar de su horrible reputación en lo que respecta a la privacidad, Facebook todavía logra calmar ... Leer más, si un amigo tiene su cuenta comprometida, gran parte de su información personal saldrá a la luz.

Cuando recibe mensajes, necesita estar 100% seguro de que el remitente es realmente quien dice ser. Si no, los problemas seguirán. Tomemos, por ejemplo, la estafa de phishing de viajeros varados, que usa un perfil de red social clonado para engañarlo y enviarle dinero a un familiar o amigo "varado".

No responda a los mensajes que no puede garantizar como genuinos y no comparta información personal.

7. No use Jailbreak / Rootear su dispositivo

Si bien hay muchas buenas razones para obtener acceso root a su dispositivo (usando Jailbreak en iOS How To Jailbreak iOS 7.1.x e instalar Cydia con Pangu How To Jailbreak iOS 7.1.x e instalar Cydia con Pangu la semana pasada un equipo chino llamado Pangu lanzó un jailbreak sin ataduras para iOS 7.1.1. Aquí tienes cómo hacer jailbreak a tu iPhone, iPad o iPod Touch con la última carga útil. Leer más o una herramienta de enraizamiento en Android La guía completa para enraizar tu teléfono o tableta Android La guía completa para enraizar tu Android Teléfono o tableta Entonces, ¿quieres rootear tu dispositivo Android? Aquí tienes todo lo que necesitas saber. Leer más), la verdad es que brinda a las aplicaciones de terceros la oportunidad de dejar tu teléfono abierto para ataques remotos, intencionalmente o no.

Pero si eres fanático de personalizar iOS o instalar ROM personalizados en Android, estás en una posición difícil.

Entonces, por mucho que amemos el poder que te brinda el enraizamiento / Jailbreak, es hora de darle un poco de pensamiento real. ¿Desea abrir su teléfono con posibles problemas y amenazas de seguridad solo para obtener algunas mejoras funcionales?

La decisión es tuya. ¿Por qué facilitar el trabajo del cibercriminal?

8. Mantener un régimen de respaldo

¿Qué sucede con los datos en su teléfono si el dispositivo se pierde, se lo roban o se bloquea con ransomware? Si le gusta la fotografía de un teléfono inteligente ¿Tiene lo que se necesita para dominar la fotografía de un teléfono inteligente? ¿Tiene lo que se necesita para dominar la fotografía de teléfonos inteligentes? Te voy a contar un pequeño secreto: estás llevando una herramienta increíblemente poderosa para capturar imágenes y videos en tu bolsillo en todo momento. Lea más, entonces su arduo trabajo podría perderse. Su colección de MP3, archivos adjuntos de correo electrónico vitales, y más también pueden perderse.

Para evitar esto, debe realizar copias de seguridad de los contenidos de su teléfono inteligente. La copia de seguridad manual de sus datos a través de un cable USB es una opción para los usuarios de Android, pero hay aplicaciones disponibles que hacen esto. Para iOS, se puede hacer una copia de seguridad completa de su teléfono a través de iTunes.

Si está utilizando el almacenamiento en la nube, asegúrese de que sus archivos y carpetas vitales se sincronicen con la cuenta, se actualicen periódicamente y estén disponibles fácilmente desde otros dispositivos. Compruebe esto antes de que suceda lo peor.

9. Use una Mobile Security Suite

Utiliza herramientas de seguridad en su computadora de escritorio. ¿Por qué la computadora de bolsillo en tu mano debería ser diferente?

Si bien es probable que no necesite una suite de seguridad para iOS (aunque observa el fuerte aumento de los problemas de seguridad para iPhone y iPad en los últimos años, es posible que desee modificar esa perspectiva), es una buena idea instalar uno en Android.

Android es un objetivo más probable que iOS, por lo que es una buena idea instalar un paquete de seguridad competente que se ocupe de todo tipo de malware. No estamos hablando solo de virus aquí. Ransomware, spyware, adware Android ¿Qué aplicación de Android muestra anuncios emergentes? ¿Qué aplicación de Android muestra anuncios emergentes? ¿Tiene anuncios apareciendo en su dispositivo Android? Descubre cómo deshacerse de ellos para siempre. Lea más y todos los troyanos pueden ser detectados, bloqueados y eliminados con herramientas de seguridad.

Nuestra guía de las mejores suites de seguridad de Android debería ayudarlo aquí.

10. Proteja físicamente su dispositivo

Hablamos mucho sobre antivirus para teléfonos móviles, cierre de sesión de aplicaciones, configuración de un PIN, etc. que a menudo pasamos por alto que un teléfono inteligente es un dispositivo físico. Al igual que todos los objetos, puede bloquearse u ocultarse.

Si un objeto está oculto, nadie lo está buscando. Los estafadores y los piratas informáticos buscan frutas bajas, oportunidades rápidas. Cuando las personas dejan sus teléfonos en mesas en bares, debe aprender a mantener el suyo cerca, usando un bolsillo oculto, tal vez, o en un bolsillo con cremallera en el interior. En la calle, confíe en un auricular Bluetooth en lugar de agitar su phablet.

En casa y en el trabajo, mantén esta filosofía. Mantenga su teléfono bloqueado cuando no se use o no se requiera. ¿Tienes una reunión? Guárdelo fuera de la vista. Sesión intensiva de trabajo próximamente? Ciérrelo en el sorteo, no sea que vaya andando mientras martillea la cabeza sobre el escritorio tratando de hacer que las cifras en su informe se sumen.

Consulte nuestra guía de consejos de seguridad física para teléfonos inteligentes No se Viva: Consejos prácticos para proteger su teléfono inteligente del robo No sea una víctima: Consejos prácticos para proteger su teléfono inteligente del robo Teniendo en cuenta el costo de un nuevo teléfono inteligente, la mayoría de nosotros son extremadamente informales sobre cómo los tratamos. Pero mantener pestañas en su teléfono inteligente no es difícil. Mantenerlo a salvo de la posibilidad de robo es ... Leer más para obtener más información.

Es una buena lista, pero afortunadamente los pasos son bastante sencillos. ¿Ha sido afectado por los ciberdelincuentes que se conectaron a través de su teléfono inteligente? ¿El malware móvil es un problema para ti? Dinos en los comentarios.