Usted tiene una contraseña y sabe lo importante que es bloquear su computadora o teléfono inteligente. ¿Pero es suficiente? ¿Eres realmente conocedor de la variedad de amenazas que pueden afectar tu seguridad y privacidad de datos, o simplemente estás haciendo los trámites necesarios en caso de que te atrapen los estafadores?

No es suficiente solo querer estar seguro; usted tiene que garantizar activamente su seguridad digital, día tras día. Más allá de establecer contraseñas y dispositivos de bloqueo, debe asegurarse de que la seguridad sea tan instintiva como preparar una comida, conducir un automóvil o incluso respirar.

Los siguientes cinco consejos de seguridad lo ayudarán a enfocarse en su seguridad digital.

No bloquear: ¡Desactívelo!

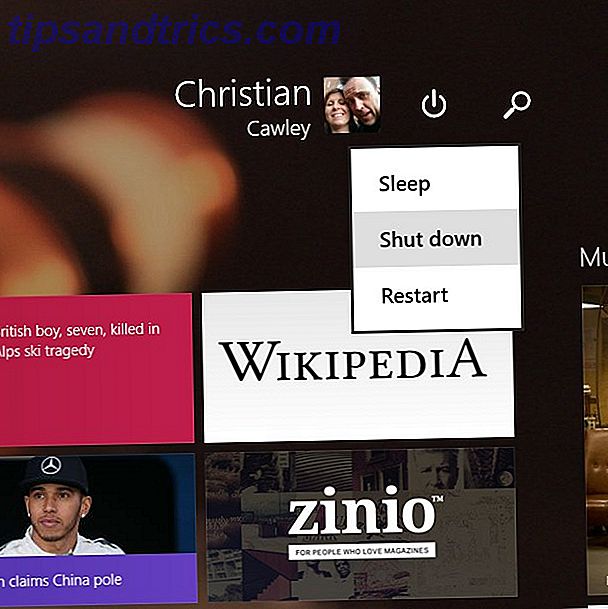

Es conveniente bloquear tu computadora, ¿no es así? Los usuarios de Windows pueden simplemente presionar WINDOWS + L para bloquear su estación de trabajo (uno de los muchos atajos de teclado útiles Atajos de teclado de Windows 101: La última guía Atajos de teclado de Windows 101: Los atajos de teclado de Guía definitiva pueden ahorrarle horas. Domine los atajos de teclado universales de Windows, trucos con el teclado para programas específicos, y algunos otros consejos para acelerar su trabajo. Lea más) y vaya y arregle una taza de té, o incluso deje que el dispositivo se quede dormido si la configuración de administración de energía está configurada adecuadamente.

Sin embargo, mientras su computadora permanece conectada a Internet, sigue siendo un objetivo de los atacantes en línea. Si bien los sistemas operativos tienen protecciones contra la instalación de archivos no autorizados, los navegadores que se han visto comprometidos a través de extensiones dudosas no lo hacen.

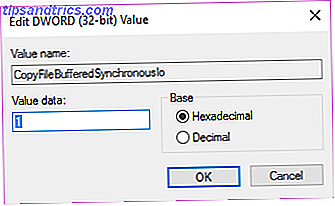

Una forma de evitar problemas es asegurarte de apagar tu computadora cuando hayas terminado. Si le preocupa la cantidad de tiempo que lleva reiniciar, no lo haga. Windows 8 y versiones posteriores tienen un inicio más rápido que los sistemas operativos anteriores de Windows. (El arranque de problemas normalmente se puede rastrear a fallas de hardware o la presencia de malware).

Recuerde el Principio de Privilegio Mínimo

¿Está utilizando la cuenta de administrador en su computadora como su inicio de sesión diario?

Mucha gente hace esto, y como habrás adivinado, no es una muy buena idea. Hacerlo deja su máquina vulnerable a los riesgos y explotaciones; si se pierde algo obvio (una ventana emergente falsa que le informa de virus en su PC e insiste en que descargue una herramienta de eliminación, por ejemplo) o visite un sitio web no seguro, existe la posibilidad de que los scripts remotos en ese sitio causen problemas.

Los archivos pueden eliminarse y las unidades pueden formatearse. Una nueva cuenta administrativa secreta podría incluso crearse sin su conocimiento, y ser utilizada por un atacante para monitorear su actividad, grabar pulsaciones de teclas (las herramientas anti-keylogging están disponibles. No caiga víctima de Keyloggers: Use estas importantes herramientas anti-keylogger. Víctima de caída a Keyloggers: utilice estas herramientas importantes Anti-Keylogger En casos de robo de identidad en línea, los keyloggers desempeñan una de las funciones más importantes en el acto de robo. Si alguna vez le han robado una cuenta en línea, ya sea para ... Leer más), robar sus datos e incluso su identidad. El último ataque de malware.

A menos que requiera derechos de administrador para una tarea en particular (como la instalación de hardware o software), asegúrese de iniciar sesión en su computadora con una cuenta de usuario estándar. No se preocupe por perder la contraseña de administrador mediante el uso insuficiente: a menudo puede recuperarse. ¿Perdió la contraseña de administrador de Windows? Aquí está cómo solucionarlo ¿Perdió su contraseña de administrador de Windows? Así es cómo solucionarlo Has perdido el control. Todas las cuentas a las que puede acceder en su computadora con Windows no son cuentas de administrador, lo que significa que no puede instalar software, actualizar controladores o realizar ningún tipo de administración de ningún tipo. No entres en pánico Hay ... Leer más.

Contraseñas vs. frases de contraseña

A lo largo de los años, habrá utilizado una contraseña, generalmente una única palabra del diccionario con uno o más números o signos de puntuación incorporados.

Las palabras, sin embargo, no son todo lo que tienes. En cambio, considere frases y oraciones cortas, títulos de canciones y letras, citas favoritas o incluso algo que un niño podría haberle dicho. Una vez que haya hecho esto, tome la primera letra (o un par de letras en algunos casos) de cada palabra en la frase de contraseña y agregue los números donde corresponda para crear su frase de contraseña. Esto es contraseñas evolucionadas.

Mejor aún, usar esta táctica para crear sus contraseñas significa el fin de escribirlas, lo cual es un hábito terrible en el que meterse.

Hemos dado muchos consejos sobre la creación de contraseñas y frases clave a lo largo de los años. La mirada de Ryan al crear frases de contraseña seguras y memorables. Cómo crear una contraseña segura que realmente puedas recordar Cómo crear una contraseña segura que realmente puedas recordar Las contraseñas son una bestia complicada. Desea una contraseña que pueda recordar, pero también quiere asegurarse de que sea segura. ¿Cómo encuentras el equilibrio? Leer más es un excelente lugar para analizar este tema con más detalle.

Fuera de la vista, fuera de la mente

¿Dónde guardas tu hardware cuando no está en uso?

Si se encuentra en una oficina donde se emplean mesas de trabajo, entonces su empleador o el propietario del espacio de trabajo debe proporcionar un gabinete seguro para su hardware. Si esto no es posible, deberá mantener su computadora portátil o tableta en una bolsa que guarde con usted en todo momento. Bolsas seguras para dispositivos móviles están disponibles, considérelas.

El almacenamiento de hardware en su automóvil debería ser un último recurso. Si se lo deja a la vista de cualquiera que mire por la ventana, un ladrón no tardará mucho en romper el cristal y arreglárselas con su computadora portátil, teléfono inteligente o tableta. Peor aún, si lo deja demasiado tiempo en un automóvil estacionado en un día caluroso, existe la posibilidad de que su dispositivo portátil se rompa debido al calor extremo.

Evite dejar su hardware portátil desatendido en cualquier lugar .

Cifrado de datos fácil

Todos deberían usar el cifrado de datos, y todos pueden hacerlo. Desde la configuración de un PIN para la tarjeta SIM de su teléfono inteligente hasta la creación de una partición cifrada en el HDD de su computadora TrueCrypt Is Dead: 4 Alternativas de cifrado de disco para Windows TrueCrypt Is Dead: 4 Alternativas de cifrado de disco para Windows TrueCrypt ya no existe, pero afortunadamente hay otros útiles programas de cifrado. Si bien pueden no ser reemplazos exactos, deberían adaptarse a sus necesidades. Leer más el uso del cifrado garantizará que sus datos permanezcan completamente seguros.

Hace diez años, el cifrado de datos era un nicho, disponible solo para aquellos con las habilidades técnicas para configurarlo e implementarlo. Recientemente, esto ha cambiado, con el cifrado disponible en forma de funciones de funcionamiento nativas en teléfonos y computadoras de escritorio.

Los usuarios de Android, iPhone, Mac OS X, Windows, Windows Phone y Linux pueden encriptar el almacenamiento de sus dispositivos, ya sea en su totalidad o en parte (las unidades USB también se pueden encriptar Cómo proteger sus lápices USB mediante contraseña: 3 maneras sencillas Cómo proteger su contraseña con contraseña Memorias USB: 3 formas sencillas Los controladores USB son pequeños, portátiles y fáciles de perder. Le mostraremos las formas más fáciles de proteger con contraseña archivos y carpetas confidenciales en sus unidades flash. Lea más). Si estos dispositivos se pierden o son robados, no divulgarán ningún dato almacenado en una partición cifrada.

Use estos consejos básicos pero a menudo olvidados para mantener la seguridad de su hardware y datos. Si tiene alguna que quiera agregar a la lista, hábleme al respecto en los comentarios.

Créditos de imagen: cuadro de inicio de sesión a través de Shutterstock, Password postit a través de Shutterstock, Locker a través de Shutterstock, Encriptación a través de Shutterstock, Hombre apuntando a través de Shutterstock