![Apple responde a los riesgos de privacidad relacionados con el acceso a los datos de contacto [Noticias] libreta de direcciones](http://www.tipsandtrics.com/img/internet/839/apple-responds-privacy-risks-concerning-access-contact-data.png) En respuesta a numerosas quejas de que los desarrolladores de aplicaciones pueden recuperar y almacenar los datos de las libretas de direcciones desde dispositivos iOS, Apple finalmente emitió una declaración formal en un correo electrónico en el que la compañía dice que revisará sus directrices de desarrollo de aplicaciones y el proceso de aprobación desarrolladores para obtener permiso directo de los usuarios para acceder a los datos de dirección en sus dispositivos.

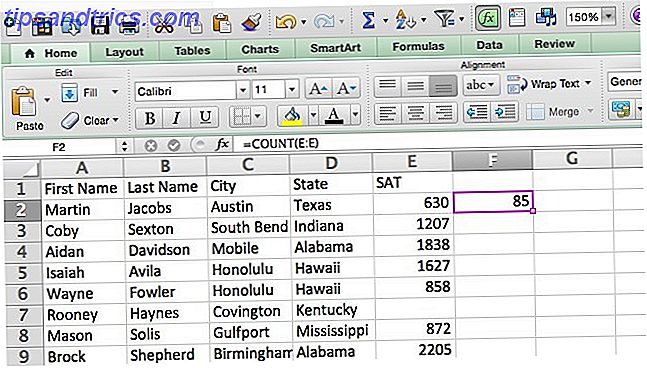

En respuesta a numerosas quejas de que los desarrolladores de aplicaciones pueden recuperar y almacenar los datos de las libretas de direcciones desde dispositivos iOS, Apple finalmente emitió una declaración formal en un correo electrónico en el que la compañía dice que revisará sus directrices de desarrollo de aplicaciones y el proceso de aprobación desarrolladores para obtener permiso directo de los usuarios para acceder a los datos de dirección en sus dispositivos.

Hace unas semanas, surgieron quejas sobre cómo las aplicaciones de iPhone como Path, Facebook, Instagram y Foursquare son, según Venturebeat.com, capaces de extraer nombres, direcciones de correo electrónico y / o números de teléfono de los dispositivos de los usuarios y almacenar esos datos en sus servidores. Normalmente, este tipo de aplicaciones pedirá permiso a los usuarios para acceder a su base de datos de contactos, pero se descubrió que los desarrolladores de Path lo hacían sin dejar ese acceso claro para los usuarios de su aplicación.

Según Binzaman.com, este problema de privacidad fue expuesto por primera vez por el desarrollador de aplicaciones iOS Arun Thampi. La aplicación de diario móvil se estaba cargando y almacenando los contenidos de las libretas de direcciones de iPhone de los usuarios en sus servidores sin permiso. La ruta ahora ha eliminado esta información y se disculpó. Mientras tanto, la atención se centra en Apple para otorgar a los creadores de aplicaciones demasiado acceso y no proteger a sus usuarios móviles.

Además, aunque los usuarios de dispositivos móviles con iOS pueden permitir el acceso a su libreta de direcciones a sabiendas, no hay forma de desactivar ese acceso sin que la aplicación sospechosa se elimine por completo.

Fuente: AllThingsD