Parece que con cada año que pasa, Internet se intensifica con más conversaciones sobre privacidad, seguridad y cómo protegerse de los peligros que surgen de todos los rincones de la web. Hemos cubierto temas que van desde consejos de seguridad para el correo electrónico 7 Consejos importantes sobre seguridad del correo electrónico que debe conocer 7 Consejos importantes sobre seguridad del correo electrónico que debe conocer La seguridad en Internet es un tema que todos sabemos importante, pero a menudo se remonta a los recreos de nuestras mentes, engañándonos a nosotros mismos para creer que "no me va a pasar a mí". Si ... Leer más sobre errores de privacidad para evitar 5 Errores comunes de seguridad que pueden poner en riesgo su privacidad y dinero 5 Errores comunes de seguridad que pueden poner en riesgo su privacidad y su dinero ¿Qué tan vulnerable es usted? Pregúntale a cualquier persona que haya sido robada si fue una sorpresa. Te garantizo que así fue. Como dice el refrán, el ladrón siempre viene en la noche cuando estás ... Leer más y los mitos de seguridad que simplemente no son ciertos. Cazadores de mundos: consejos de seguridad peligrosos que no debes seguir. Causa de seguridad peligrosa. Consejo que no debes seguir. Cuando se trata de seguridad en Internet, todos y su primo le aconsejan que le ofrezca los mejores paquetes de software para instalar, sitios dudosos para mantenerse al margen o las mejores prácticas cuando se trata de ... Leer más. La mayoría de estos tienen que ver con su seguridad en línea, pero ¿sabía que su seguridad fuera de línea también podría estar en peligro?

A medida que Internet se entrelaza cada vez más con nuestra vida cotidiana gracias a la prevalencia y la ubicuidad de los teléfonos móviles, solo tiene sentido que la totalidad de nuestras vidas finalmente se vea amenazada. En este momento estamos relativamente seguros, pero aún existen algunos riesgos que debe conocer que podrían dañar su bienestar físico.

Algunas de estas amenazas han existido por un tiempo, otras son nuevas para el campo, y usted solo debería esperar ver más en el futuro. Comience a protegerse ahora antes de que sea demasiado tarde.

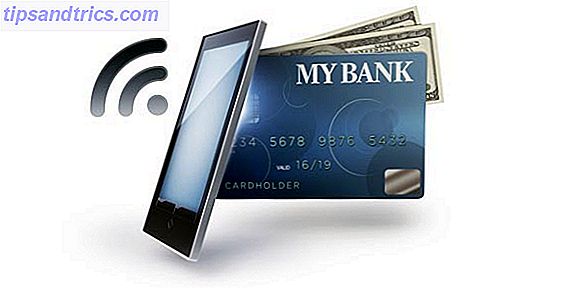

Amenaza n. ° 1: clonación de tarjetas

El efectivo se está convirtiendo lentamente en una reliquia del pasado. En su lugar, las tarjetas de crédito y de débito han demostrado ser más rápidas y más convenientes, y hoy en día tenemos incluso pagos web instantáneos que también se pueden realizar con tarjetas. La amenaza de que te roben la tarjeta es siempre aterradora, ya que cualquier persona que posea físicamente tu tarjeta puede gastar al contenido de su corazón.

¿Pero sabías que la gente puede robar información de tu tarjeta de crédito o débito sin robar la tarjeta física? Está bien. Tal vez piense que no tiene problemas porque su tarjeta está ahí en su billetera en este momento, pero en lugar de haber robado su tarjeta, alguien podría haberla clonado . Con un clon, tienen el mismo acceso que si tuvieran la tarjeta real en la mano.

Las tarjetas se pueden clonar utilizando una técnica llamada skimming, que se realiza con mayor frecuencia con un dispositivo skimming que se instala sobre un lector de tarjetas normal, como en un cajero automático, una caja registradora, etc. El dispositivo copia los datos electrónicos de la tarjeta y permite clonar para crear una réplica exacta de su tarjeta, que luego pueden usar como propia si también aprenden el PIN de su tarjeta.

Para mantenerse seguro: asegúrese de utilizar un PIN poco común para su tarjeta y asegúrese de cubrir el área de PIN cada vez que escriba el número en público. Además, verifique si hay algún detalle sospechoso en los lectores de tarjetas: sobresale demasiado, parece que ha sido alterado, parece estar suelto, etc. Y no use la máquina si cree que se ha visto comprometida.

Amenaza n. ° 2: duplicación de claves físicas

¿Sabía que hay un servicio inocente llamado Keys Duplicated (anteriormente conocido como Shloosl) que puede crear copias de teclas utilizando no más de dos imágenes digitales? Por el precio asequible de $ 5 por llave, puede enviar dos fotos de su llave, una de cada lado, y le enviarán las llaves duplicadas por correo. Es un servicio inmensamente conveniente si se usa con la intención adecuada.

Sin embargo, si alguien fuera detrás de su espalda y tomara fotos de una de sus llaves, como la llave de su casa, podrían hacer copias y enviarlas por correo, dejando su hogar vulnerable a un posible robo. La duplicación de llaves siempre fue posible con las impresiones de arcilla y los indicadores clave, pero Keys Duplicated hace que el proceso sea mucho más rápido y más fácil: todo lo que necesita es una forma de tomar fotos rápidas.

Para mantenerse a salvo: nunca deje sus llaves fuera de la vista cuando está con personas en las que no confía plenamente. Las claves con la etiqueta "No duplicar" no tienen ninguna base legal y se pueden duplicar libremente, así que NO confíe en los grabados para mantener sus llaves seguras (además, los usuarios podrían fácilmente Photoshop los grabados de las fotos si realmente lo desearan). Para obtener más detalles de seguridad, consulte las medidas de seguridad de Keys Duplicated.

Amenaza n. ° 3: Privacidad del registro digital

Servicios de ubicación social para el check-in, como Foursquare Check-In Much? 6 Usos interesantes para su registro de datos de Foursquare ¿Mucho? 6 Usos interesantes para tus datos Foursquare Foursquare es una de esas aplicaciones que amas u odias, y muchos sienten que es solo otra parte de la cultura de compartir de nuestras vidas en línea de Instagram, Facebook y Twitter, donde todo lo que ... Leer más, Yelp y Facebook son excelentes si visitas muchos lugares y deseas compartir tus visitas con otras personas en tus círculos sociales. Sin embargo, la naturaleza inherente de un servicio de ubicación social de registro es que revela su ubicación física en un momento dado. Las ramificaciones de eso podrían ser peligrosas.

En su mayor parte, registrarse es una actividad mundana. Millones de personas se registraron regularmente durante meses, incluso años, y nunca tuvieron una mala experiencia física. Después de todo, si alguien sabe que entraste en un McDonald's, ¿qué daño podrían hacer realmente? En el mejor de los casos, podrían seguirte allí y lanzar algunas burlas a tu manera.

Pero el mayor peligro de los servicios de ubicación social de facturación, al menos por lo que puedo ver, es que pueden notificar a los ladrones sobre el hecho de que usted no está en casa . Si acabas de registrarte en un restaurante familiar, eso le da a cualquier ladrón al menos treinta minutos completos para entrar y robarte a ciegas. ¿Ha sucedido alguna vez? Sí. ¿Es extremadamente raro? Además, sí. No se vuelva paranoico con la posibilidad, pero tenga en cuenta que es posible.

Para mantenerse seguro: establezca la configuración de privacidad en sus servicios de ubicación social para que sus amigos solo puedan ver los registros. Mantenga su casa cerrada y segura cada vez que salga. Contrate a alguien en casa de confianza si realmente quiere estar seguro.

Amenaza n. ° 4: ataques móviles

La innovación reciente en la comunicación de campo cercano ¿Qué es NFC y debe comprar un teléfono que lo tenga? [MakeUseOf Explains] ¿Qué es NFC y debería comprar un teléfono que lo tiene? [MakeUseOf Explains] Si estás en el mercado para un nuevo teléfono en 2013, probablemente escucharás algo llamado NFC, y cómo aparentemente está cambiando el mundo. No se deje engañar por la charla de ventas ... Read More, más conocido como NFC, presenta sus propios riesgos físicos. Para aquellos que necesitan un curso intensivo, NFC es una tecnología inalámbrica de muy corto alcance que permite que los dispositivos se comuniquen entre sí cuando están a unos pocos centímetros de distancia el uno del otro. Puede que lo conozca como un "bache" o el Android Beam.

Debido a algunos problemas de seguridad, este golpe de NFC se puede utilizar para cargar malware en otros dispositivos. Una vez que este malware se cargue correctamente en su dispositivo, puede comenzar a recopilar datos confidenciales que pueden enviarse al propietario del malware a través de una conexión de datos o WiFi. Imagine lo que alguien podría hacer con todos los datos confidenciales en su teléfono, especialmente si usa su teléfono regularmente para realizar transacciones bancarias o correos electrónicos. Es inquietante

Para mantenerse seguro: habilite solo NFC cuando desee usarlo, o manténgalo desactivado. Si desea usar NFC, nunca deje que su dispositivo se acerque a unos pocos centímetros de otro dispositivo, lo que es más difícil de lo que piensa (por ejemplo, considere cuántos dispositivos de bolsillo pueden chocar accidentalmente entre sí en el metro). Rastree rutinariamente sus dispositivos en busca de malware, idealmente una vez al día, pero incluso una vez por semana es bueno.

Conclusión

Cuando se trata de tecnología, el nombre del juego es consecuencias imprevistas. Incluso si un producto o servicio en particular es bueno cuando se usa adecuadamente, debe pensar en cómo esos productos y servicios podrían ser manipulados y abusados de una manera que nadie nunca pensó que fueran. En otras palabras, la tecnología digital puede interrumpir su vida física si baja la guardia por un segundo.

¿Alguna vez ha experimentado una violación de la seguridad fuera de línea debido a los estándares digitales laxos? ¿Conoce algún otro consejo para estar seguro y protegido? Por favor comparta sus pensamientos con nosotros en los comentarios.

Crédito de la imagen: Tarjetas de crédito a través de Shutterstock, llaves duplicadas a través de Shutterstock, registro social a través de Shutterstock, NFC a través de Shutterstock

![Suba a múltiples hosts de archivos de la manera más fácil con el proyecto de código abierto, Neembuu Uploader [multiplataforma]](https://www.tipsandtrics.com/img/windows/872/upload-multiple-file-hosts-easy-way-with-open-source-project.png)