Navegar por Internet moderno es un ejercicio para evitar las estafas, los virus y el malware que acechan en cada esquina. Desafortunadamente, ya no es el caso que solo visitar sitios web de buena reputación puede mantenerte a salvo. Eso no significa que su sitio favorito de transmisión de música use Spotify. Puede haber sido infectado con Malware Use Spotify? Puede haberse infectado con Malware Spotify es uno de los mejores servicios de transmisión de música disponibles en este momento. Desafortunadamente, también ha estado sirviendo malware a algunos de sus usuarios. Leer más es necesariamente malicioso. En cambio, muchos sitios web, descargas y correos electrónicos se ven comprometidos y cargados con intenciones maliciosas. ¿Qué sitios web son los más propensos a infectarlo con malware? ¿Qué sitios web son los más propensos a infectarlo con malware? Puede pensar que los sitios pornográficos, la web oscura u otros sitios web desagradables son los lugares más probables para que su computadora se infecte con malware. Pero estarías equivocado. Lee mas .

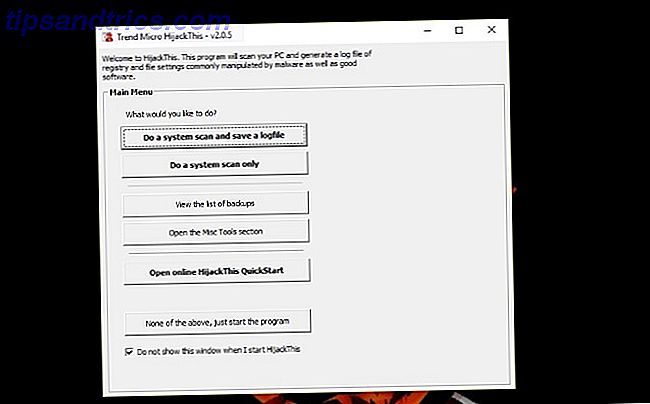

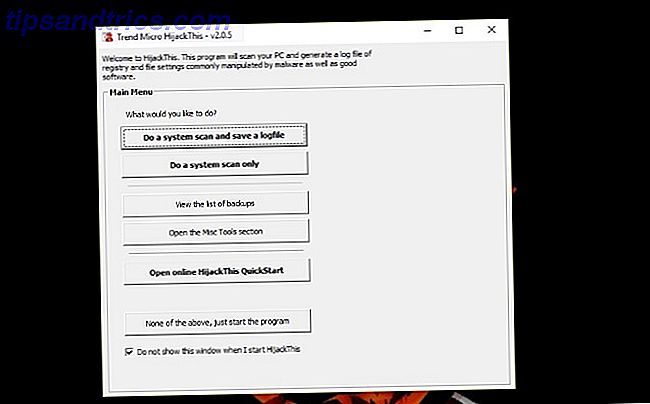

Mientras que el malware a veces deja pistas poco sutiles sobre su existencia, ese no es siempre el caso. A menudo tienes la sensación de que algo no está bien. Tal vez sea un archivo faltante o una actividad inexplicada de la red. Sin embargo, has verificado todos los escondites obvios, entonces, ¿a dónde recurres después? Afortunadamente, una popular herramienta de exploración de malware conocida como HijackThis podría venir al rescate.

Secuestro ¿Qué?

HijackThis ha existido desde el cambio de milenio, creado originalmente por Merijn Bellekom como software propietario. HijackThis (HJT) es una herramienta de escaneo que a menudo se usa para localizar malware y adware instalados en su computadora. Su propósito no es eliminar el malware, sino ayudarlo a diagnosticar cualquier infección. En 2007, se vendió a la empresa de software de seguridad Trend Micro después de acumular más de 10 millones de descargas. Cuando una compañía grande compra una aplicación pequeña, desarrollada independientemente, que a menudo señala su desaparición Microsoft To-Do vs. Wunderlist: Todo lo que necesita saber Microsoft To-Do vs. Wunderlist: Todo lo que necesita saber Microsoft To-Do reemplazará a Wunderlist en los próximos meses. Conozca las mejores características de To-Do, lo que aún falta y cómo puede migrar de Wunderlist a Tareas. Lee mas .

Sin embargo, Trend Micro evitó esta tendencia al lanzar HijackThis en SourceForge como un proyecto de código abierto. Trend Micro dijo en ese momento que estaban comprometidos con el desarrollo de HJT. Sin embargo, no mucho después de que se tomara la decisión de abrir HTJ, el desarrollo se estancó en la versión 2.0.5. Uno de los beneficios del software de código abierto Open Source vs. Free Software: ¿Cuál es la diferencia y por qué es importante? Código abierto vs. Software libre: ¿Cuál es la diferencia y por qué es importante? Muchos asumen que "código abierto" y "software libre" significan lo mismo, pero eso no es cierto. Le conviene saber cuáles son las diferencias. Leer más es que cualquier persona puede ver o editar el código fuente. Afortunadamente, en el caso de HJT, otro desarrollador recogió el manto dejado por Trend Micro y ha estado ocupado manteniendo un tenedor Open Source Software y Forking: The Good, The Great y The Ugly Open Source Software y Forking: The Good, The Great y Lo feo A veces, el usuario final se beneficia enormemente de las horquillas. A veces, el tenedor se realiza bajo un velo de ira, odio y animosidad. Veamos algunos ejemplos. Lea más del proyecto original - HijackThis Fork V3.

HijackThis!

Aunque ahora existen dos versiones de HJT, la edición de Trend Micro en la versión 2.0.5 y la bifurcación actual en 2.6.4, ambas han mantenido la función de escaneo original prácticamente sin cambios desde mediados de la década de 2000.

El escaneo

La mayoría de los programas maliciosos realizan cambios en su sistema operativo, ya sea editando el registro, instalando software adicional o cambiando configuraciones en su navegador. Estos síntomas pueden no ser siempre obvios y pueden ser intencionales, por lo que el malware no se puede descubrir fácilmente. HJT escanea a través de su computadora, el registro y otras configuraciones de software comunes y enumera lo que encuentra. Windows tiene utilidades incorporadas, pero HJT reúne todos los escondites comunes de malware en una sola lista.

Sin embargo, la herramienta no juzga lo que encuentra, a diferencia de otros programas antivirus tradicionales. Los 10 mejores programas antivirus gratuitos Los 10 mejores programas antivirus gratuitos Ya debe saber: necesita protección antivirus. Las computadoras Mac, Windows y Linux lo necesitan. Realmente no tienes excusa. ¡Así que toma uno de estos diez y comienza a proteger tu computadora! Lee mas . Esto significa que no está sujeto a actualizaciones de definiciones de seguridad regulares, sino que también puede ser potencialmente peligroso. Muchas de las áreas de escaneos HJT son fundamentales para el correcto funcionamiento de su PC, y eliminarlas puede ser catastrófico. Es por esta razón que la guía común cuando se utiliza HJT es ejecutar el escaneo, generar un archivo de registro y publicarlo en línea para que otros puedan echar un vistazo y ayudarlo a comprender los resultados.

Categorías

HJT escanea en una serie de áreas que el malware generalmente ataca. Para que pueda identificar fácilmente los resultados por área de escaneo, los resultados se agrupan en varias categorías. En general hay cuatro categorías; R, F, N, O.

- R - Búsqueda de Internet Explorer y páginas de inicio

- F - Programas de carga automática

- N - Netscape Navigator y Mozilla Firefox Búsqueda y páginas de inicio

- O - Componentes del sistema operativo Windows

F se relaciona con el malware de carga automática que puede ser difícil de diagnosticar ya que estos programas a menudo intentan deshabilitar su acceso a las utilidades de Windows como el Administrador de tareas. El software malicioso, y en particular el software publicitario, tiene una tendencia a ocultarse en el navegador Cómo quitar fácilmente un navegador Redirigir virus Cómo quitar fácilmente un navegador Redirigir virus Ejecutó una búsqueda en Google, pero de alguna manera, por alguna razón, no obtuvo el resultado que quería después de hacer clic en un enlace. Tienes un virus de redireccionamiento; he aquí cómo deshacerse de él. Lea más en forma de redireccionamientos de motor de búsqueda o cambios de página de inicio. Los resultados de HJT pueden ayudarlo a identificar si hay algo malicioso escondido dentro de su navegador. Chrome está notablemente ausente de la lista, lo que puede limitar su utilidad a cualquier usuario del navegador inmensamente popular de Google. La categoría N denota elementos relacionados con Netscape Navigator, el popular navegador de los 90 que se suspendió en 2008. Aunque incluye elementos relacionados con Firefox, es una indicación de cuán poco desarrollo se ha comprometido con HijackThis en los últimos años.

El archivo de registro

Una de las salidas más importantes del escaneo es el archivo de registro. Esto incluye una lista de todo lo que HJT encontró. A continuación, puede publicar el contenido del archivo de registro en un foro de seguridad para que otros puedan ayudar a diagnosticar su problema. El desarrollador original solía mantener un sitio web dedicado al análisis de estos archivos de registro. Sin embargo, cuando Trend Micro realizó el cambio a código abierto, el sitio web se cerró.

Pero eso no significa que no tengas opciones. Los foros de seguridad aún son una colmena de actividad Escucha a los expertos: los 7 mejores foros de seguridad en línea Escucha a los expertos: los 7 mejores foros de seguridad en línea Si necesitas consejos de seguridad, y no puedes encontrar las respuestas que necesitas aquí en MakeUseOf, recomendamos consultar estos foros en línea líderes. Lea más con muchos miembros dispuestos a prestar su experiencia a los necesitados. Tenga cuidado con estos sitios, aunque la mayoría de los usuarios serán totalmente confiables, siempre hay una minoría que puede actuar con intenciones maliciosas. Si tiene alguna duda, espere el consenso de otros miembros. Recuerde también que nunca debe divulgar ninguna información personal o confidencial, incluidas contraseñas u otras credenciales de inicio de sesión.

Análisis manual y realización de reparaciones

Si tiene confianza en su conocimiento del registro ¿Cómo no estropear accidentalmente el registro de Windows? ¿Cómo no estropear accidentalmente el registro de Windows? ¿Trabajando con el registro de Windows? Tome nota de estos consejos, y será mucho menos probable que haga un daño duradero a su PC. Lea más y otros componentes de Windows, entonces puede omitir el análisis de grupo e intentar una solución por su cuenta. Si bien es limitado, HJT le brinda cierta orientación cuando realiza su propio análisis. Seleccionar una entrada en la lista de resultados y hacer clic en Información en el elemento seleccionado del menú Explorar y corregir cosas abre un diálogo con información de fondo sobre el resultado.

Es importante recordar que esta guía es solo para la categoría de resultados, no el elemento en sí. Por ejemplo, la orientación para un resultado con la categoría R0 es "un valor de Registro que ha cambiado desde el predeterminado, lo que resulta en una página de búsqueda de IE, página de inicio, página de la barra de búsqueda o asistente de búsqueda modificadas". Una vez que haya identificado cualquier sospechoso entradas que desea cambiar, seleccione las casillas de verificación y haga clic en Fijar seleccionado para eliminar todas las entradas marcadas.

HijackThis - The Fork

El software de código abierto tiene muchos beneficios, entre los que destaca la posibilidad de que el desarrollo continúe mucho después de que el proyecto original se haya disuelto. Gracias a la decisión de Trend Micro de abrir la fuente HijackThis, el desarrollador Stanislav Polshyn ha continuado donde dejó Trend Micro. Esta versión bifurcada de HJT se mueve de la versión 2.0.5 a la 2.6.4 de Trend Micro. De manera algo confusa, el desarrollador se refiere a la última edición como la versión 3.

La versión 3 agrega soporte para sistemas operativos modernos como Windows 8 y 10, y una interfaz mejorada. El escaneo también se ha mejorado con la detección de secuestro actualizada. Aunque la función principal de HJT es el escaneo y su archivo de registro resultante, también incluye un Administrador de procesos, un Desinstalador y un Administrador de archivos de host. La edición bifurcada se expande en estas características con la adición de StartupList, un Comprobador de Firma Digital y un Desbloqueo de clave de registro.

Dada la naturaleza del software, siempre es mejor tener cuidado cuando se descarga desde un tercero. La horquilla HJT no ha recibido mucha cobertura que puede hacer que cuestione su reptilidad. Sin embargo, eso podría ser una reflexión sobre cómo ha cambiado el mercado de herramientas funcionalmente simplistas pero avanzadas como estas. Vale la pena tener en cuenta que, en su mayor parte, la horquilla aporta solo mejoras incrementales al escaneo de Trend Micro. Si prefieres apegarte a la versión más antigua de la corriente principal, entonces la versión 2.0.5 debería ser más que adecuada.

Aproximación con precaución

A menos que tenga confianza en la administración del registro, entonces no debe aplicar ninguna solución antes de tomar un consejo. HJT no juzga la seguridad de ninguna entrada, solo escanea para ver qué hay allí, legítima o no. El registro contiene todos los elementos importantes de su sistema operativo, y sin ellos su computadora puede negarse a operar correctamente.

Incluso si sientes que puedes navegar con confianza por el registro, debes abordar cualquier corrección con precaución. Antes de aplicar las correcciones, asegúrese de haber hecho una copia de seguridad del registro dentro de HJT. El siguiente paso es completar una copia de seguridad completa de la computadora. La Guía de restauración y copia de seguridad de Windows Los desastres de la Guía de restauración y copia de seguridad de Windows suceden. A menos que esté dispuesto a perder sus datos, necesita una buena rutina de respaldo de Windows. Le mostraremos cómo preparar copias de seguridad y restaurarlas. Lea más para restaurar si algo sale mal.

Listo para recuperar su computadora?

HijackThis saltó a la fama en los primeros años de internet, incluso antes de que Google naciera. Su simplicidad significa que se convirtió en la herramienta de elección para cualquiera que desee diagnosticar infecciones de malware. Sin embargo, su adquisición por parte de Trend Micro, el cambio a código abierto y la horquilla recientemente mantenida han ralentizado el desarrollo a paso de tortuga. Puede que se pregunte por qué usaría HJT sobre otros nombres notables Elimine fácilmente el Malware agresivo con estas 7 herramientas Elimine fácilmente el Malware agresivo con estas 7 herramientas Las suites antivirus gratuitas típicas solo lo pueden llevar tan lejos cuando se trata de exponer y eliminar malware Estas siete utilidades eliminarán y eliminarán el software malicioso por usted. Lee mas .

Es posible que HJT no sea el tipo de aplicación elegante y moderna que utilizamos en la era del teléfono inteligente. Sin embargo, su longevidad es evidencia de su utilidad. Con Trend Micro optando por hacer que HJT sea de código abierto, siempre tendrá una herramienta disponible para situaciones en las que nada más servirá.

¿Qué piensas de HijackThis? ¿Cuál es tu peor historia de susto de malware? ¿Cómo te deshiciste de eso? Háganos saber en los comentarios!

Crédito de la imagen: 6okean.gmail