Alrededor del 33% de todos los usuarios de Chromium tienen algún tipo de complemento de navegador instalado. En lugar de ser un nicho, tecnología de punta utilizada exclusivamente por usuarios avanzados, los complementos son positivamente dominantes, y la mayoría provienen de Chrome Web Store y Firefox Add-Ons Marketplace.

¿Pero qué tan seguros están?

Según la investigación que se presentará en el simposio IEEE sobre seguridad y privacidad, la respuesta no es muy clara . El estudio financiado por Google encontró que decenas de millones de usuarios de Chrome tienen instalada una variedad de malware basado en complementos, que representa el 5% del tráfico total de Google.

La investigación dio como resultado la eliminación de casi 200 complementos de Chrome App Store, y puso en tela de juicio la seguridad general del mercado.

Entonces, ¿qué está haciendo Google para mantenernos a salvo, y cómo se puede detectar un complemento deshonesto? Lo descubrí.

De dónde vienen los complementos

Llámalos como quieras - extensiones de navegador, complementos o complementos - todos vienen del mismo lugar. Desarrolladores independientes y de terceros que producen productos que sienten que satisfacen una necesidad o resuelven un problema.

Los complementos del navegador generalmente se escriben utilizando tecnologías web, como HTML, CSS y JavaScript. ¿Qué es JavaScript, y puede existir Internet sin él? ¿Qué es JavaScript, y puede existir Internet sin él? JavaScript es una de esas cosas que muchos dan por hecho. Todos lo usan. Lea más, y generalmente están diseñados para un navegador específico, aunque hay algunos servicios de terceros que facilitan la creación de complementos de navegador multiplataforma.

Una vez que un complemento ha alcanzado un nivel de finalización y se prueba, se libera. Es posible distribuir un complemento de forma independiente, aunque la gran mayoría de los desarrolladores eligen distribuirlos a través de las tiendas de extensiones de Mozilla, Google y Microsoft.

Aunque, antes de tocar la computadora de un usuario, debe probarse para garantizar que sea seguro de usar. Así es como funciona en Google Chrome App Store.

Mantener Chrome Safe

Desde la presentación de una extensión hasta su publicación final, hay una espera de 60 minutos. ¿Qué pasa aquí? Bueno, detrás de escena, Google se asegura de que el complemento no contenga ninguna lógica maliciosa ni nada que pueda comprometer la privacidad o la seguridad de los usuarios.

Este proceso se conoce como 'Validación de Artículo Mejorado' (IEV), y es una serie de controles rigurosos que examina el código de un complemento y su comportamiento cuando se instala para identificar el malware.

Google también ha publicado una 'guía de estilo' que les dice a los desarrolladores qué comportamientos están permitidos y desalienta expresamente a los demás. Por ejemplo, está prohibido usar JavaScript en línea - JavaScript que no está almacenado en un archivo separado - para mitigar el riesgo de ataques de scripting entre sitios ¿Qué es CrossSite Scripting (XSS)? ¿Por qué es una amenaza de seguridad? ¿Qué es Cross? -Site Scripting (XSS), y por qué es una amenaza de seguridad Las vulnerabilidades de scripting entre sitios son hoy en día el mayor problema de seguridad del sitio web. Los estudios han encontrado que son sorprendentemente comunes: el 55% de los sitios web contenían vulnerabilidades XSS en 2011, según el último informe de White Hat Security, publicado en junio ... Leer más.

Google también desaconseja firmemente el uso de 'eval', que es una construcción de programación que permite que el código ejecute código y puede introducir todo tipo de riesgos de seguridad. Tampoco están muy interesados en los complementos que se conectan a servicios remotos que no son de Google, ya que esto plantea el riesgo de un ataque Man-In-The-Middle (MITM). ¿Qué es un ataque Man-in-the-Middle? Jerga de Seguridad Explicada ¿Qué es un ataque Man-in-the-Middle? Explicación de jerga de seguridad Si ha oído hablar de ataques de "hombre en el medio" pero no está seguro de lo que eso significa, este es el artículo para usted. Lee mas .

Estos son pasos simples, pero en su mayor parte son efectivos para mantener seguros a los usuarios. Javvad Malik, Defensor de Seguridad de Alienware, cree que es un paso en la dirección correcta, pero señala que el mayor desafío para mantener seguros a los usuarios es un problema de educación.

"Hacer la distinción entre software bueno y malo es cada vez más difícil. Parafraseando, uno usa software legítimo y otro es un virus malicioso que roba la identidad y pone en peligro la privacidad, codificado en las entrañas del infierno.

"No me malinterpreten, doy la bienvenida a la decisión de Google de eliminar estas extensiones maliciosas, algunas de estas nunca debieron haberse hecho públicas para empezar. Pero el desafío que tienen las empresas como Google en el futuro es vigilar las extensiones y definir los límites de lo que es un comportamiento aceptable. Una conversación que va más allá de una seguridad o tecnología y una pregunta para la sociedad que usa Internet en general ".

Google tiene como objetivo garantizar que los usuarios estén informados sobre los riesgos asociados con la instalación de complementos del navegador. Cada extensión en Google Chrome App Store es explícita sobre los permisos requeridos y no puede exceder los permisos que le otorgue. Si una extensión está pidiendo hacer cosas que parecen inusuales, entonces tienes motivos para sospechar.

Pero de vez en cuando, como todos sabemos, el malware se escapa.

Cuando Google lo hace mal

Google, sorprendentemente, mantiene un barco bastante apretado. No se les escapa mucho el reloj, al menos en lo que respecta a Google Chrome Web Store. Sin embargo, cuando algo sucede, es malo.

- AddToFeedly era un complemento de Chrome que permitía a los usuarios agregar un sitio web a su lector Feedly RSS Feedly, revisado: ¿Qué lo convierte en un reemplazo popular de Google Reader? Feedly, revisado: ¿Qué lo convierte en un reemplazo popular de Google Reader? Ahora que Google Reader no es más que un recuerdo lejano, la lucha por el futuro de RSS está realmente en marcha. Uno de los productos más notables que combaten la buena batalla es Feedly. Google Reader no era una ... Leer más suscripciones. Comenzó su vida como un producto legítimo lanzado por un desarrollador aficionado, pero fue comprado por una suma de cuatro cifras en 2014. Los nuevos propietarios conectaron el plugin con el adware SuperFish, que inyectó publicidad en páginas y generó pop-ups. SuperFish ganó notoriedad a principios de este año cuando se supo que Lenovo lo había enviado con todas sus computadoras portátiles Windows de bajo costo. Propietarios de laptop de Lenovo Cuidado: su dispositivo puede tener malware preinstalado Propietarios de laptop de Lenovo Cuidado: su dispositivo puede tener malware preinstalado. que las computadoras portátiles enviadas a tiendas y consumidores a fines de 2014 tenían preinstalado el malware. Lee mas .

- La captura de pantalla de WebPage permite a los usuarios capturar una imagen de la totalidad de una página web que están visitando, y se ha instalado en más de 1 millón de computadoras. Sin embargo, también ha estado transmitiendo información del usuario a una única dirección IP en los Estados Unidos. Los propietarios de la captura de pantalla de WebPage han negado cualquier fechoría e insisten en que era parte de sus prácticas de aseguramiento de la calidad. Google lo ha eliminado desde Chrome Web Store.

- Adicionar Ao Google Chrome fue una extensión deshonesta que secuestró las cuentas de Facebook. 4 Cosas que debe hacer inmediatamente cuando se piratea su cuenta de Facebook 4 cosas que debe hacer inmediatamente cuando se piratea su cuenta de Facebook Tener su cuenta de Facebook pirateada es una pesadilla. Un extraño ahora tiene acceso a toda su información personal y podría hostigar a sus amigos y seguidores. Esto es lo que puedes hacer para contener el daño. Lea más y comparta estados, publicaciones y fotos no autorizados. El malware se propagó a través de un sitio que imitaba a YouTube, y les dijo a los usuarios que instalaran el complemento para ver videos. Google ya ha eliminado el complemento.

Dado que la mayoría de la gente usa Chrome para hacer la gran mayoría de su informática, es preocupante que estos complementos se hayan escabullido. Pero al menos hubo un procedimiento para fallar. Cuando instala extensiones desde otro lugar, no está protegido.

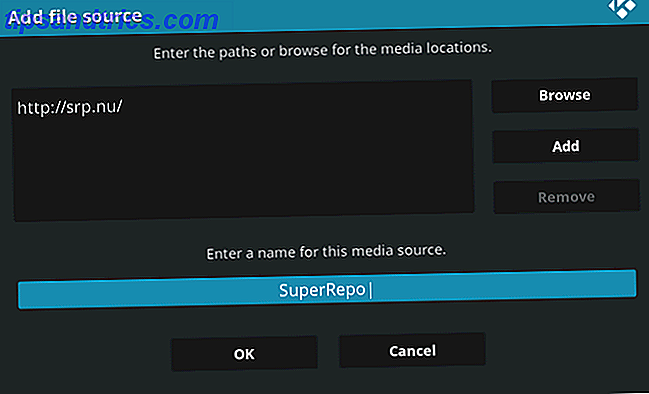

Al igual que los usuarios de Android pueden instalar cualquier aplicación que deseen, Google te permite instalar cualquier extensión de Chrome que desees. Cómo instalar manualmente extensiones de Chrome Cómo instalar extensiones de Chrome Google recientemente decidió desactivar la instalación de extensiones de Chrome desde sitios web de terceros, pero algunos los usuarios aún desean instalar estas extensiones. He aquí cómo hacerlo. Lea más, incluidos los que no provienen de Chrome Web Store. Esto no es solo para dar a los consumidores una opción extra, sino para permitirles a los desarrolladores probar el código en el que han estado trabajando antes de enviarlo para su aprobación.

Sin embargo, es importante recordar que cualquier extensión que se instale manualmente no se ha sometido a los rigurosos procedimientos de prueba de Google y puede contener todo tipo de comportamiento indeseable.

¿Cómo estás en riesgo?

En 2014, Google superó al Internet Explorer de Microsoft como el navegador web dominante, y ahora representa casi el 35% de los usuarios de Internet. Como resultado, para cualquiera que busque hacer dinero rápido o distribuir malware, sigue siendo un objetivo tentador.

Google, en su mayor parte, ha sido capaz de hacer frente. Ha habido incidentes, pero han sido aislados. Cuando el malware ha logrado pasar, lo han resuelto de forma oportuna y con la profesionalidad que esperaría de Google.

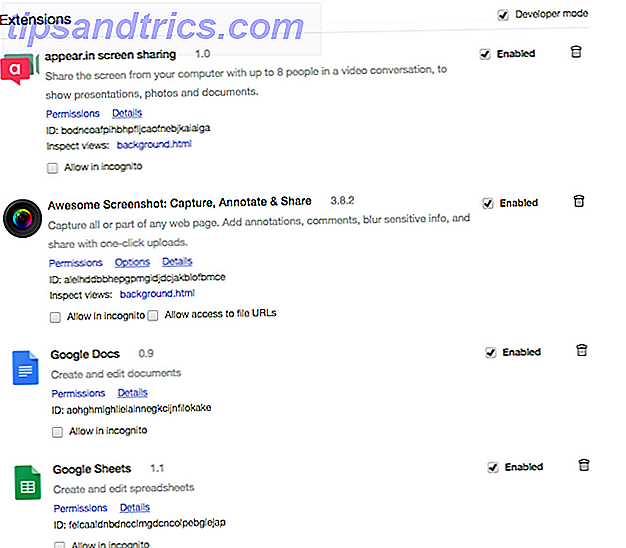

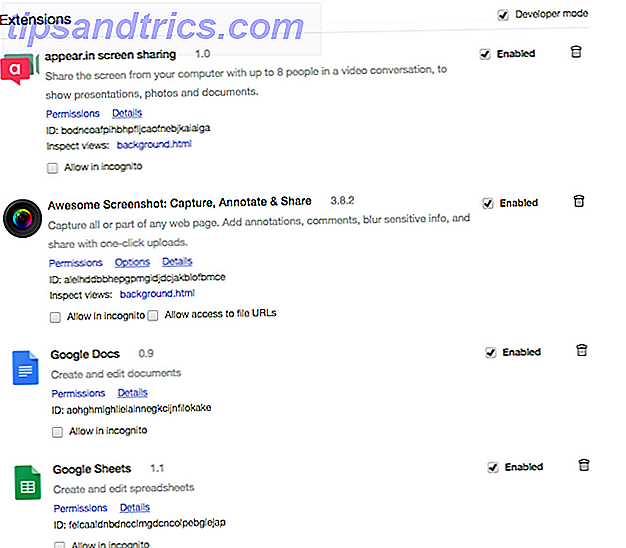

Sin embargo, está claro que las extensiones y los complementos son un vector de ataque potencial. Si planea hacer algo sensible, como iniciar sesión en su banca en línea, es posible que desee hacerlo en un navegador independiente, sin complementos o en una ventana de incógnito. Y si tiene alguna de las extensiones mencionadas anteriormente, escriba chrome: // extensions / en su barra de direcciones de Chrome, luego búsquelas y elimínelas, solo para estar seguro.

¿Alguna vez accidentalmente instalaste algún malware de Chrome? ¿Vives para contar la historia? Quiero oír hablar de eso. Envíame un comentario a continuación, y chatearemos.

Créditos de las imágenes: Martillo sobre vidrio roto Via Shutterstock