Más de un millón de computadoras son robadas solo en los Estados Unidos cada año. La mayoría de estos sistemas son computadoras portátiles. Cómo preparar su computadora portátil para un caso de robo. Cómo preparar su computadora portátil para un caso de robo. El gran riesgo que conllevan todos los dispositivos portátiles es el robo. No solo te arriesgas a perder una pieza costosa de hardware, una computadora portátil robada también contiene datos privados y potencialmente confidenciales, por ejemplo, fotos, ... Leer más, pero los escritorios también pueden terminar siendo víctimas de un atraco. Las computadoras modernas son relativamente pequeñas, lo que facilita la salida de los ladrones, y las computadoras son fáciles de vender en eBay o en Craigslists. Los escritorios también desaparecen con frecuencia del lugar de trabajo por cortesía de un empleado que se sentía merecedor de una bonificación.

Sin embargo, los métodos de seguimiento utilizados para monitorear portátiles a menudo no funcionan con computadoras de escritorio, porque muchos de ellos carecen de WiFi y porque son incapaces de enviar una señal siempre que estén desconectados. No hay muchas esperanzas de encontrar su escritorio una vez que se ha ido, pero hay numerosas formas efectivas para garantizar que nunca se pierda.

Cerraduras de casos físicos

Un bloqueo físico es la forma más fácil de proteger una computadora de escritorio. A diferencia de las computadoras portátiles, que son difíciles de bloquear si aún no se proporciona un montaje de bloqueo, una computadora de escritorio se puede asegurar fácilmente de varias maneras. Todos estos métodos restringen el movimiento pero, como es un escritorio, ese inconveniente es casi irrelevante.

Un sistema de bloqueo rudimentario por lo general consiste en un cable de metal sólido que se ejecuta a través de un bucle en el escritorio y un bucle en un punto de anclaje. El punto de anclaje puede ser cualquier cosa difícil o imposible de mover; un escritorio, el piso, una pared. Muchos productos, como el kit de bloqueo de escritorio Kensington, proporcionan un anclaje adhesivo que se puede usar si ya no hay disponibles anclajes adecuados. Aunque no es tan resistente como un anclaje incorporado en su escritorio o superficie de montaje, el adhesivo es lo suficientemente fuerte como para disuadir a la mayoría de los ladrones.

Sin embargo, se pueden cortar los cables, por lo que es posible que desee utilizar una placa de bloqueo. La placa se fija a una superficie sólida (como un escritorio) y luego se conecta a su PC de escritorio con pernos. También se usa un candado para evitar la extracción de la placa sin una llave adecuada. Robar un escritorio asegurado con una placa de bloqueo es extremadamente difícil. Sin embargo, probablemente necesite perforar agujeros en el gabinete de su PC y la superficie de montaje para instalar la placa, y esta opción es varias veces más cara que un simple bloqueo de cable.

La última palabra en seguridad de escritorio es un gabinete de bloqueo. Estos vienen en una variedad de tamaños, desde unidades que solo aseguran una sola torre de PC pequeña hasta gabinetes completos que pueden albergar una computadora de torre completa completa con monitor, teclado, mouse e impresión. Los cerramientos de seguridad se pueden usar junto con un cerrojo de cable o una placa de seguridad para evitar que un ladrón secuestre el cerramiento cerrado y descubra cómo abrirlo más tarde. Seguir esta ruta es efectivo, pero planee gastar al menos $ 100 para asegurar una PC pequeña y varios cientos si desea asegurar una torre grande y varios componentes.

Sistemas de alarma

Las placas de cierre y los cierres de seguridad de acero funcionan, pero son caros y pueden tardar horas en instalarse en un espacio de trabajo no preparado. Las alarmas son más asequibles y detienen a los ladrones con el elemento disuasivo más eficaz disponible; la amenaza de ser atrapado. Hay básicamente dos tipos de alarmas; alarmas autónomas y sistemas de alarma.

Una alarma autónoma es una sola pieza de hardware con una alarma adentro que se conecta directamente a una computadora (u otro dispositivo) con adhesivo. La alarma se conecta a un cable o cable. Si se retira el cable mientras la alarma todavía está armada, se apaga, alertando a cualquier persona que se encuentre cerca. Los mejores ejemplos de estas alarmas pueden sonar durante horas después de que se activan. Espere pagar alrededor de $ 100 por este tipo de alarma.

Los sistemas de alarma son similares en que hay un sensor que se adhiere a su escritorio, así como a un cable, pero el cable vuelve a una caja de alarma central. Si la conexión del cable entre la caja y el sensor se corta, o si el sensor se separa del escritorio, sonará una alarma y la caja central enviará una alerta remota. Esto podría enviarse como una llamada telefónica, un mensaje de texto o un correo electrónico, dependiendo del sistema. Estos sistemas pueden costar cientos o miles para instalar.

Una tercera opción es una alarma de fabricación casera. Cómo hacer un sistema simple de alarma Arduino. Cómo hacer un sistema simple de alarma Arduino. Detecta movimiento y luego asusta a un intruso con sonidos de alarma aguda y luces parpadeantes. Suena divertido? Claro que lo hace. Ese es el objetivo del proyecto Arduino de hoy, adecuado ... Leer más que monitorea su oficina o simplemente su computadora. Este no es el sistema más seguro ni el más fácil de construir, pero puede ser un proyecto divertido y puede ahorrarle dinero si tiene experiencia en Arduino.

Los usuarios domésticos obviamente son los mejores con una alarma independiente. Esta opción es menos costosa que un sistema completo y más fácil de instalar. Los sistemas de alarma son más adecuados para las organizaciones que tienen miles de dólares para gastar y el personal de seguridad que puede responder rápidamente cuando se le notifica una alarma.

Webcam Disuasivos

Las empresas, los gobiernos y otras grandes organizaciones pueden proteger sus computadoras con cámaras de seguridad que disuaden a los posibles ladrones y ayudan a encontrar a quienes continúan con su deseo de saquear. Sin embargo, los usuarios domésticos generalmente no pueden permitirse una red de cámaras tan dedicada. Afortunadamente, la cámara web humilde sirve como un reemplazo sorprendentemente competente.

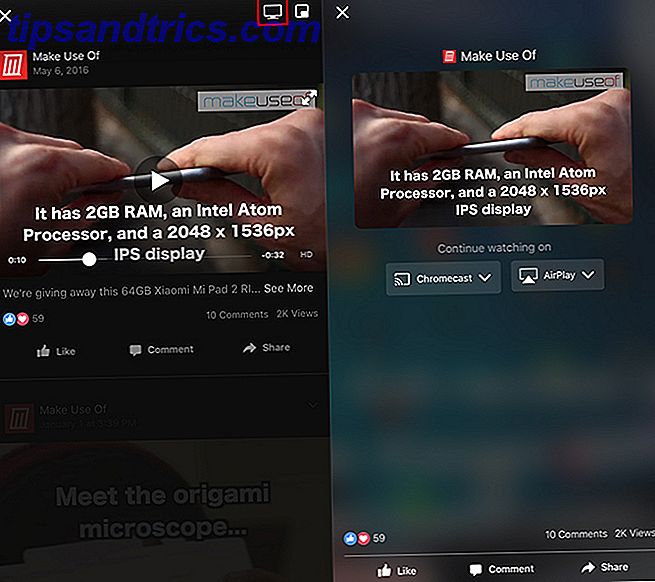

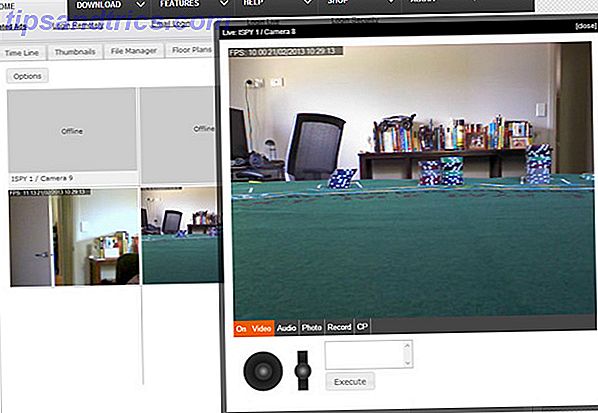

Puede poner en funcionamiento su cámara web utilizando una utilidad de vigilancia con capacidad de detección de movimiento y funciones de alerta remota, como iSpy iSpy. Gira la computadora portátil de su computadora hacia el equipo de vigilancia [Windows] iSpy enciende su computadora Cámara web hacia el equipo de vigilancia [Windows] Lea más. Dirige la cámara hacia el punto de entrada más probable, activa la detección de movimiento, activa las alertas remotas y listo. La webcam automáticamente le enviará una alerta si se detecta movimiento e iSpy puede enviarle una foto de lo que desencadenó el movimiento. Eso es muy útil ya que previene la preocupación innecesaria sobre un falso positivo. Incluso puede grabar en una ubicación remota para que sus datos de video estén disponibles si la computadora es robada.

Además de ofrecer una mirada a un ladrón potencial, este software puede desalentarlo haciéndole saber que lo están vigilando. Ningún ladrón quiere entrar a una habitación y ver una cámara activa mirándolos, incluso si solo es una cámara web.

Use contramedidas

Probablemente no haya nada que detendrá a un ladrón experto en llevar su hardware, pero la mayoría de los ladrones no son hábiles y no les importa si toman su escritorio o el que está al lado. Como suele ser el caso, puede mejorar drásticamente su seguridad incluso con la contramedida más simple. Sin embargo, si eres paranoico, puedes gastar unos cientos de dólares en una alarma, un cerramiento de acero y una placa de seguridad para convertir tu PC en una fortaleza en miniatura.

¿Le preocupa el robo de escritorio y se esfuerza por proteger su sistema? Háganos saber en los comentarios!

Crédito de la imagen: Shutterstock