¿Es seguro tu Raspberry Pi? Por supuesto que es. Pero, ¿es realmente seguro ? ¿Son seguros los datos? ¿Se puede subvertir el proyecto en tu contra?

Ahora estás pensando.

Anteriormente hemos analizado los pasos que debe seguir para mantener su Raspberry Pi segura. Asegure su Raspberry Pi: de contraseñas a firewalls Proteja su Raspberry Pi: de contraseñas a firewalls Cualquiera puede usar Google para encontrar el nombre de usuario y contraseña predeterminados de su Raspberry Pi . ¡No le des a los intrusos esa oportunidad! Lea más, pero ¿entiende por qué? ¿Estás seguro de que estás al tanto de lo que está en riesgo?

Si su Raspberry Pi está en línea en cualquier momento durante el desarrollo o uso de su último proyecto, entonces debe conocer estas posibilidades.

1. Tu dispositivo es un objetivo

Puede tener varios propósitos en mente para su Raspberry Pi. No importa. En esta etapa, solo comprende una cosa: es un objetivo, al igual que cualquier dispositivo conectado.

Mira, esto no debería ser una sorpresa. Si bien las posibilidades de que cualquier gusano dominante o ransomware infecte tu Pi son poco probables (Linux es famoso por su resistencia al malware), hay otras consideraciones aquí. De hecho, realmente no estamos hablando de virus, gusanos u otros tipos de malware frustrante. Más bien, los riesgos provienen de ataques dirigidos por actores de amenazas con un objetivo específico en mente.

Por lo general, este objetivo implica un beneficio personal, aunque podría ser más destructivo. Esto no quiere decir que el malware tradicional nunca se utilizará: el software que se ejecuta en el Pi podría ser vulnerable y el dispositivo podría ser utilizado como parte de una botnet.

Por lo tanto, podría ser algo que afecte un proyecto de centro de medios o un proyecto de juegos. Más preocupante, podría ser un ataque que amenaza un proyecto de casa inteligente Raspberry Pi. Todo lo que estás haciendo con tu Raspberry Pi es un objetivo, realmente.

De hecho, incluso si su proyecto Raspberry Pi está fuera de línea, podría ser un objetivo. Llegaremos a eso en un momento, pero primero ...

2. ¿Tu Pi necesita estar en la red?

Es casi una acción refleja: cuando el sistema operativo de su Pi está instalado, lo conecta a su red local. De hecho, si ha instalado el sistema operativo utilizando la herramienta NOOBS Cómo funciona NOOBS para Raspberry Pi puede ayudar a los usuarios que utilizan First Time Cómo funciona NOOBS para Raspberry Pi. Hay algo sobre Raspberry Pi que puede alejar a las personas: hasta ahora, configurarlo no ha sido especialmente fácil de usar. ¡NOOBS pretende cambiar eso! Leer más, incluso podría estar conectado ya.

Y luego está el Raspberry Pi 3, y el Pi Zero W, con su red inalámbrica incorporada. Si bien estos dispositivos no se conectan automáticamente a su red, la instalación está allí, lista y esperando. Pero, ¿tu Raspberry Pi realmente necesita estar conectado a una red?

Claro, si lo está usando como un centro multimedia El hardware que necesitará para crear un Raspberry Pi Media Center El hardware que necesitará para crear un Raspberry Pi Media Center Con tantas maneras de usarlo, no se sorprenda. para descubrir que la Raspberry Pi ha vendido más de 1 millón de unidades. Aunque está diseñado para un propósito clave (programación) esta pequeña computadora del tamaño de una tarjeta de crédito ... Leer más o como un dispositivo retro de juegos Retro Gaming en estilo con RecalBox para la Raspberry Pi Retro Gaming en estilo con RecalBox para la Raspberry Pi RecalBox reúne emuladores clásicos con una fantástica interfaz de usuario unificada que facilita la elección de juegos y la configuración de sus controladores. Lea más, entonces es probable que necesite algo de acceso a la red. Y es posible que desee establecer una conexión SSH para enviar instrucciones o instalar software en el Pi para el proceso actual.

Pero si no hay necesidad de una conexión de red, entonces puedes mantener el Pi fuera de línea.

3. ¿SSH es completamente seguro?

En estos días, el sistema operativo principal de Raspberry Pi, Raspbian Stretch, viene con SSH deshabilitado. (Habilitarlo es simple: simplemente cree un archivo de texto, sin una extensión de archivo, llamado "SSH" en el directorio de inicio de la tarjeta SD).

Es probable que haya habilitado SSH Configuración de su Raspberry Pi para uso sin cabeza con SSH Configuración de su Raspberry Pi para uso sin cabeza con SSH Raspberry Pi puede aceptar comandos SSH cuando está conectado a una red local (ya sea por Ethernet o Wi-Fi), lo que le permite configurarlo fácilmente. Los beneficios de SSH van más allá de alterar la proyección diaria ... Leer más en algún momento. ¿Pero es seguro?

Para empezar, debería haber cambiado el nombre de usuario y la contraseña predeterminados de su Pi. Sin hacer esto, cualquier persona podría conectarse de forma remota con usted a través de SSH. No les tomará mucho tiempo iniciar sesión con las credenciales predeterminadas. ¡Incluso podrían cambiar el nombre de usuario y la contraseña para evitar que te conectes a tu Pi otra vez!

Puede reforzar aún más SSH limitando usuarios por nombre de usuario. Esto se puede hacer en el archivo de configuración SSHD . Abra esto en nano con:

sudo nano /etc/ssh/sshd_config Al final del archivo, agregue esta línea:

AllowUsers [your_username] [another_username] Presione Ctrl > X para salir, guardando mientras lo hace. Una vez que haya hecho esto, reinicie el servicio sshd:

sudo systemctl restart ssh Tenga en cuenta que puede usar el comando DenyUsers de la misma manera para bloquear explícitamente los intentos de conectarse a través de SSH. Para obtener los mejores resultados, sin embargo, deshabilite SSH en la herramienta de configuración de Raspberry Pi cuando no sea necesario.

4. ¿Se puede acceder físicamente a tu Raspberry Pi?

Otro riesgo a considerar es la ubicación física de su Pi. Después de todo, no se trata solo de acceso remoto: alguien que tome su Raspberry Pi podría resultar potencialmente peligroso, especialmente si el dispositivo ya está conectado a su red inalámbrica.

Con las credenciales predeterminadas establecidas, sería trivial para un atacante usar el Pi para acceder a su red doméstica. El caos podría seguir.

Cómo usa su Pi puede traicionar su ubicación en su hogar. Por ejemplo, un centro de medios Kodi (usando OSMC, LibreELEC o algún otro software Instale Kodi para convertir su Raspberry Pi en un Home Media Center Instale Kodi para convertir su Raspberry Pi en un Home Media Center Necesita una solución de centro de medios, y usted He oído hablar de Kodi. ¿Es adecuado, y puedes instalarlo en tu Raspberry Pi? ¿Y cómo llevarlo más allá de lo básico? Leer más) probablemente se encuentre cerca de tu TV. Lo mismo vale para un centro de juegos. Usted lo sabe, y también un ladrón potencial.

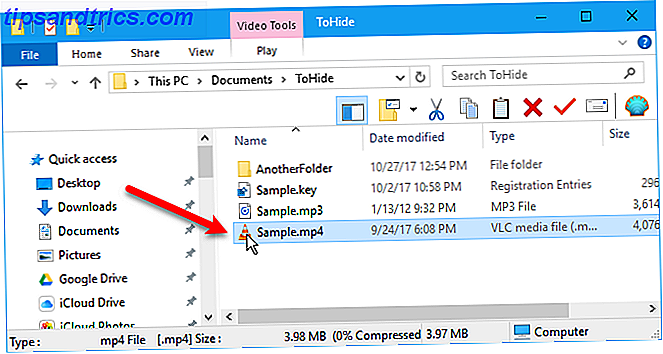

Esto es sin siquiera considerar el uso de su Pi. Una Raspberry Pi utilizada como NAS Convierta su Raspberry Pi en una NAS Box Convierta su Raspberry Pi en una NAS Box ¿Tiene un par de discos duros externos y una Raspberry Pi? Haga de ellos un dispositivo de almacenamiento conectado en red de baja potencia y económico. Si bien el resultado final ciertamente no será tan ... Leer más ya se puede adjuntar a algunos datos valiosos. A menos que esto se mantenga estrictamente fuera del sitio, puede encontrar que los datos desaparecen de manera bastante repentina. Lo mismo ocurre con el uso de su Pi como enrutador o firewall de hardware. Permitir el acceso físico a un dispositivo utilizado de esta manera podría abrirlo a muchos ataques. Todo lo que se necesita es que la tarjeta SD sea reemplazada por una que ejecute un proyecto similar, pero configurada según las especificaciones del hacker.

5. ¿Qué proyectos se están ejecutando en tu Raspberry Pi?

Los riesgos físicos y digitales se combinan para desbancar potencialmente su seguridad cuando se trata de Internet of Things. Los proyectos de hogares inteligentes que utilizan Raspberry Pi se pueden dañar, destruir o simplemente socavar sin la actitud correcta hacia la seguridad.

Probablemente no haya ninguna situación en la que desee que un extraño controle su dispositivo. Los proyectos que usan NFC para desbloquear cajones o puertas, por ejemplo, podrían ser pirateados usando vulnerabilidades conocidas en NFC.

Mientras tanto, si el dispositivo se usa para mostrar información (algún tipo de aplicación de kiosco) o publicidad dirigida utilizando la tecnología iBeacon, construye un iBeacon de bricolaje con una Raspberry Pi. Crea una iBeacon de bricolaje con anuncios de Raspberry Pi dirigidos a un usuario particular caminando por un área metropolitana. centro son las cosas de los futuros distópicos. Pero ese no es un futuro distópico en absoluto: la tecnología ya está aquí. Leer más, esto podría ser pirateado para retransmitir material curado por un pirata informático.

¡Mantenga su Raspberry Pi seguro, seguro y el suyo!

No es difícil mantener tu Raspberry Pi segura. Solo ten en cuenta los puntos anteriores. Aquí hay un resumen:

- ¿Es tu Raspberry Pi un objetivo?

- ¿Tu Pi puede funcionar sin conexión?

- ¿Es seguro su SSH?

- ¿Alguien puede llegar al Pi?

- Considere la seguridad del proyecto.

Una vez que haya comprendido estos conceptos y las posibilidades que presentan, es hora de actuar. ¡Cambie la contraseña y el nombre de usuario, configure SSH y mantenga su Pi bajo llave!

¿Ha enfrentado problemas de seguridad con su Raspberry Pi? ¿Qué pasos has tomado? Cuéntanos en los comentarios a continuación!

Crédito de la imagen: BrianAJackson / Depositphotos