Hemos pasado un año más en seguridad ... y qué año ha sido. Desde ataques de ransomware globales hasta filtraciones que contienen miles de millones de registros, lo ha tenido todo. La seguridad cibernética es una característica de noticias constante. No pasa un mes sin una gran fuga, ataque o similar.

¿Notaste todo lo que sucedió? Es difícil mantener el ritmo, incluso para mí, y veo y leo noticias de seguridad todos los días. Con eso en mente, he cotejado y revisado el año en ciberseguridad para que pueda sentarse y maravillarse de todo lo que estuvo espectacularmente mal.

Los grandes eventos

La seguridad en 2017 estuvo marcada por una serie de eventos salvajes y extremadamente memorables. Muchos de los eventos fueron tan grandes que afectaron a casi todos en el planeta. Algunos eliminaron las principales instituciones, mientras que otros se referían a filtraciones de datos realmente asombrosas de instituciones previamente confiables. Echemos un vistazo a los principales eventos que dieron forma al año.

Los Shadow Brokers

En abril de 2016, un grupo sombrío (¡¿entiendes ?!) conocido como Shadow Brokers anunció que habían violado un servidor perteneciente a una operación élite vinculada a la NSA conocida como Equation Group. En ese momento, The Shadow Brokers ofreció una pequeña muestra de supuestas herramientas y datos de pirateo de la NSA. Halloween y Black Friday 2016 vieron a The Shadow Brokers intentar subastar sus ganancias obtenidas sin mucho éxito.

Aparentemente Shadow Brokers hizo algo de dinero en su subasta (si pueden cobrar).

¿Tal vez finalmente están dominando todo el capitalismo?

- rueda vacía (@emptywheel) 2 de julio de 2017

Buscaban 750 BTC, con un valor de alrededor de $ 750, 000 en enero de 2017, pero más de $ 9, 000, 000 en su punto más alto en diciembre de 2017. En cambio, recibieron alrededor de $ 18, 000 en Bitcoin y lanzaron todo el botín de herramientas de pirateo de la NSA en línea gratis. La identidad de The Shadow Brokers sigue siendo desconocida. Sin embargo, existe una gran especulación de que se trataba de un grupo de élite del gobierno ruso que buscaba superar a sus contrapartes e ilustrar que atribuir hackeos en los estados nacionales es un asunto peligroso.

¿Qué pasó después? El ataque Global Ransomware y cómo proteger sus datos El ataque global Ransomware y cómo proteger sus datos Un ciberataque masivo ha golpeado las computadoras en todo el mundo. ¿Ha sido afectado por el ransomware auto-replicante altamente virulento? Si no, ¿cómo puede proteger sus datos sin pagar el rescate? Leer más Sigue leyendo, amigo.

Quiero llorar

En medio de The Shadow Brokers, el truco de la herramienta fue un exploit conocido como ETERNALBLUE (también estilizado EternalBlue). EternalBlue explota una vulnerabilidad conocida (ahora parchada) en el protocolo del Bloque de mensajes del servidor de Microsoft (SMB), lo que permite a los atacantes insertar paquetes especialmente diseñados para ejecutar código malicioso en una máquina de destino.

La NSA advirtió a Microsoft que los piratas informáticos habían comprometido el exploit de EternalBlue. Microsoft respondió cancelando las actualizaciones de seguridad de febrero de 2017, parcheando el exploit y lanzándolo todo en marzo de 2017. Avance hasta mayo de 2017 y el ataque WannaCry ransomware golpea, explotando, lo adivinó, EternalBlue y la vulnerabilidad del protocolo SMB.

La policía está en Southport Hospital y las ambulancias están respaldadas en A & E mientras el personal lidia con la actual crisis de hack #NHS pic.twitter.com/Oz25Gt09ft

- Ollie Cowan (@Ollie_Cowan) 12 de mayo de 2017

WannaCry revisó 250.000 computadoras en las primeras 24 horas, encriptando máquina tras máquina, exigiendo el pago en Bitcoin de la clave de cifrado privada necesaria para desbloquear cada dispositivo. Cómo desbloquear WannaCry Ransomware sin pagar un centavo Cómo desbloquear WannaCry Ransomware sin pagar una cuenta Cent Si has sido golpeado por WannaCry, todos tus archivos están bloqueados a un alto precio. No pagues a esos ladrones: prueba esta herramienta gratuita para desbloquear tus datos. Lee mas . El NHS del Reino Unido fue golpeado negativamente, lo que obligó a algunas áreas a funcionar solo con servicios de emergencia. Telefónica, FedEx, Deutsche Bank, Nissan, Renault, el servicio ferroviario ruso, las universidades chinas y más se vieron directamente afectados por WannaCry.

Marcus Hutchins, alias MalwareTech, redujo la epidemia global de ransomware al registrar un nombre de dominio que se encuentra en el código fuente de ransomware. El nombre de dominio actuó enlazar un sumidero para nuevas infecciones. En lugar de encriptar el dispositivo, el ransomware yacía inactivo. Más tarde en el mismo mes, la gran botnet Mirai intentó DDoS ¿Cómo puedes protegerte contra un ataque DDoS? ¿Cómo puede protegerse contra un ataque DDoS? Los ataques DDoS, un método utilizado para sobrecargar el ancho de banda de Internet, parecen estar en aumento. Le mostramos cómo puede protegerse de un ataque distribuido de denegación de servicio. Lea más sobre el sitio de dominio kill-switch de WannaCry para devolverle la vida al ransomware (pero finalmente falló). Otros lanzaron las variantes de WannaCry diseñadas para explotar la misma vulnerabilidad. Prevenga las variantes de WannaCry Malware al deshabilitar esta configuración de Windows 10. Prevenga las variantes de WannaCry Malware al deshabilitar esta configuración de Windows 10. WannaCry afortunadamente dejó de expandirse, pero aún debe desactivar el viejo e inseguro protocolo que explota. A continuación, le indicamos cómo hacerlo en su propia computadora en solo un momento. Lee mas .

WannaCry / WanaCrypt0r 2.0 de hecho está activando la regla ET: 2024218 "ET EXPLOIT Posible respuesta de eco ETERNALBLUE MS17-010" pic.twitter.com/ynahjWxTIA

- Kafeine (@kafeine) 12 de mayo de 2017

Microsoft acusó directamente a la NSA de causar el incidente acumulando exploits críticos para una cantidad de sistemas operativos y otro software crítico.

Registros electorales

Las infracciones de datos se han convertido en moneda de diez centavos. Están en todas partes, afectan todo y significan que tienes que cambiar tus contraseñas. Pero en junio de 2017, el investigador de seguridad Chris Vickery descubrió una base de datos de acceso público que contiene información de registro de votantes para 198 millones de votantes estadounidenses. Esto equivale a casi todos los votantes que se remontan unos diez años o más.

Los datos, recopilados y agregados por la empresa de datos conservadores Deep Root Analytics, se alojaron en un servidor Amazon S3 mal configurado. Afortunadamente para Deep Root Analytics, la mayoría de los datos eran de acceso público, lo que significa que contenían nombres, direcciones, afiliaciones partidarias, etc. Pero un hacker ciertamente podría encontrar un uso para esa cantidad de información personal preagregada.

Vickery dijo: "Definitivamente es el hallazgo más grande que he tenido. Estamos empezando a encaminarse en la dirección correcta para asegurar esto, pero va a empeorar antes de que mejore. Esto no es rock bottom. "Tiempos preocupantes, de hecho.

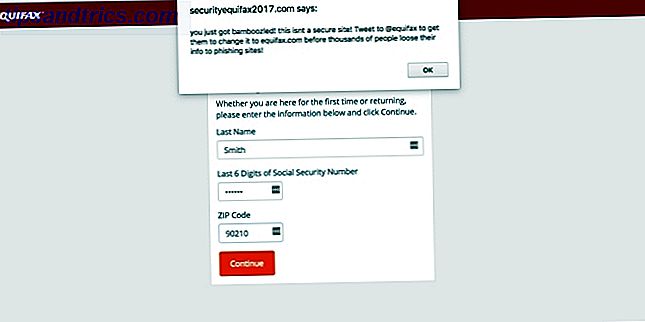

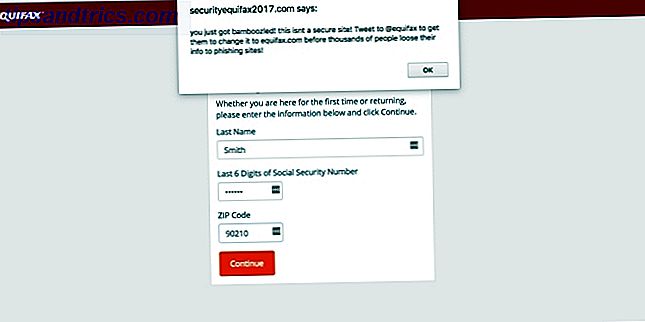

Equifax

Rollup, rollup, la siguiente gran brecha está aquí. La asombrosa brecha de datos de Equifax Equihax: uno de los más calamitosos incumplimientos de All Time Equihax: uno de los más calamitosos incumplimientos de todos los tiempos El incumplimiento de Equifax es la violación de seguridad más peligrosa y vergonzosa de todos los tiempos. ¿Pero sabes todos los hechos? ¿Has sido afectado? ¿Qué puedes hacer al respecto? Descubra aquí. Leer más llamó la atención de casi todos los ciudadanos estadounidenses. ¿Por qué? Debido a que la agencia de informes crediticios sufrió una violación importante, no divulgó la información, permitió que los miembros de la junta vendieran acciones antes de anunciar la infracción y expuso el historial crediticio detallado de casi todos los ciudadanos estadounidenses a quienes tengan acceso a los datos.

Suena mal, ¿verdad? Fue y es malo. No contento con exponer el historial crediticio de cientos de millones de ciudadanos, Equifax repetidamente perdió el control de la operación de limpieza. ¿Entonces qué pasó?

En diciembre de 2016, un investigador de seguridad le dijo a Motherboard, bajo anonimato, que habían tropezado con un portal en línea destinado solo a los empleados de Equifax. El investigador explotó un error de "exploración forzada" e inmediatamente obtuvo acceso a los registros de millones de ciudadanos estadounidenses. El investigador informó a Equifax sobre la vulnerabilidad como una divulgación responsable. Mantenga esta brecha en mente.

En septiembre de 2017, surgieron informes de que Equifax había sido víctima de una importante violación de seguridad cibernética, pero la violación se había producido en marzo de 2017. La violación parecía provenir de la misma vulnerabilidad que se detalla previamente a la agencia de crédito. Al mismo tiempo (aún en septiembre), Equifax anunció el robo de datos que afecta a 145 millones de consumidores estadounidenses, así como entre 400, 000 a 44 millones de residentes en el Reino Unido y 8, 000 canadienses.

Los hackers recuperaron información personal, incluidos nombres completos, fechas de nacimiento, direcciones, números de seguridad social y otros tipos de información vital, como licencias de conducir. En pocas palabras, es una de las peores filtraciones de datos jamás vistas.

Empeoró

Pero empeora. En los días posteriores al anuncio, el sitio de recuperación y asistencia de la cuenta Equifax Cómo verificar si sus datos fueron robados en la violación de Equifax Cómo verificar si sus datos fueron robados en Equifax Noticias de incumplimiento acaba de surgir de una violación de datos de Equifax que afecta hasta 80 por ciento de todos los usuarios de tarjetas de crédito de EE. UU. ¿Eres uno de ellos? He aquí cómo verificarlo. Leer más fue marcado como correo no deseado por OpenDNS y eliminado, se presume que es un sitio de phishing. Ah, y para verificar el estado de su cuenta, los usuarios debían ingresar los últimos seis dígitos de sus números de la Seguridad Social: la ironía no se perdió. Luego, el sitio comenzó a devolver información falsa. Numerosos informes de usuarios que ingresaron información completamente falsa arrojaron resultados positivos, informando al usuario que sus datos se perdieron. Y luego apareció un sitio de phishing, nublando aún más las aguas ya turbias.

Para colmo de males, el congresista Barry Loudermilk presentó un proyecto de ley a la Cámara de Representantes de los EE. UU. Que esencialmente despojó a los consumidores de las protecciones directamente en relación con los negocios realizados por las agencias de crédito de los Estados Unidos. El proyecto de ley también intentó anular todos los daños punitivos. Loudermilk recibió previamente $ 2, 000 durante el ciclo de elección de 2016 de Equifax.

Ningún grupo de piratería ha presentado datos todavía. Sin embargo, cuando lo hacen, puede estar seguro de que los datos tendrán una etiqueta de precio considerable.

Bóveda 7

No pasaría un año en ciberseguridad sin una entrada de WikiLeaks. En marzo de 2017, WikiLeaks publicó un tesoro de documentos de la CIA CIA Hacking & Vault 7: su guía para la última versión de WikiLeaks CIA Hacking & Vault 7: su guía para la última versión de WikiLeaks Todo el mundo está hablando de WikiLeaks - nuevamente! Pero la CIA no te está mirando a través de tu TV inteligente, ¿o sí? ¿Seguramente los documentos filtrados son falsificaciones? O tal vez es más complicado que eso. Leer más que consta de 7, 818 páginas web, con otros 943 archivos adjuntos. Cuando se les presionó sobre su autenticidad, el exdirector de la CIA, Michael Hayden, afirmó que la CIA "no hace comentarios sobre la autenticidad o el contenido o los supuestos documentos de inteligencia".

Otros funcionarios, tanto actuales como antiguos, confirmaron la autenticidad de los documentos. Otro comparó la filtración de CIA Vault 7 con las herramientas de piratería filtradas de los agentes no estatales a través de The Shadow Brokers. ¿Qué contiene Vault 7? Los ciberdelincuentes poseen herramientas de piratería CIA: lo que esto significa para ti Los cibercriminales poseen herramientas de piratería CIA: lo que esto significa para ti El malware más peligroso de la Agencia Central de Inteligencia, capaz de piratear casi todos los productos electrónicos de consumo inalámbrico, ahora podría estar en manos de ladrones y terroristas Entonces, ¿Qué significa eso para ti? Lee mas

# Vault7 fue interesante para la gente de infosec, y de interés periodístico porque mostraba la incompetencia de la CIA. Pero 8 meses de silencio después de las burlas de #MediaOps fueron incompletos y decepcionantes. Me pregunto si muchos aspirantes a fuga se congelaron después de la histeria de Russiagate sin parar.

- Caro Kann (@kann_caro) 7 de diciembre de 2017

Los documentos son esencialmente un catálogo muy detallado de poderosas herramientas de piratería y exploits. Entre las más importantes están las instrucciones sobre cómo comprometer Skype, redes Wi-Fi, documentos PDF, programas antivirus comerciales, robo de contraseñas y mucho más.

La firma de seguridad cibernética Symantec analizó las herramientas y encontró varias herramientas de concordancia de descripciones "utilizadas en ataques cibernéticos contra al menos 40 objetivos diferentes en 16 países diferentes" por un grupo conocido como Longhorn. El análisis de Symantec de los plazos de desarrollo para ciertas herramientas y su uso contra objetivos específicos corroboró aún más la autenticidad de los contenidos de Vault 7 y su vínculo directo con la CIA.

Incumplimiento de datos

Esos cinco eventos fueron probablemente las revelaciones más grandes e impactantes del año. Pero no fueron los únicos eventos importantes. Hubo varias violaciones de datos que involucraban números alucinantes; solo el vertedero de River City Media contenía 1.400 millones de cuentas de correo electrónico, direcciones IP, nombres completos y más 711 millones de direcciones de correo electrónico comprometidas por Onliner Spambot 711 millones de direcciones de correo electrónico comprometidas por Onliner Spambot Lea más (y eso sin considerar que los propios RCM son sombríos grupo de proveedores de correo no deseado).

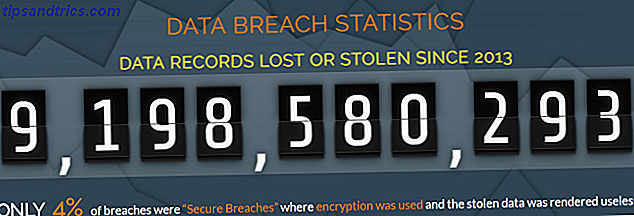

La figura a continuación es simplemente asombrosa, pero representa un 56 por ciento de los registros perdidos o robados registrados desde que escribí el último informe de fin de año.

¿O qué tal el NHS del Reino Unido? El crujiente Servicio Nacional de Salud sufrió su peor evento de violación de datos en marzo de 2017. Una divulgación accidental expuso los datos médicos privados de 26 millones de registros, que representan 2.600 prácticas de salud en todo el país. ¿O el llamado Big Asian Leak, una base de datos de hackers que contiene más de mil millones de registros robados de varias de las principales compañías tecnológicas chinas? Ese apenas hizo las noticias fuera de Asia y los círculos de ciberseguridad.

Si desea obtener más información sobre los números jerárquicos detrás de cada incumplimiento, le sugiero que explore el índice de nivel de incumplimiento. Alternativamente, esta lista de Fuerza de Identidad también es completa.

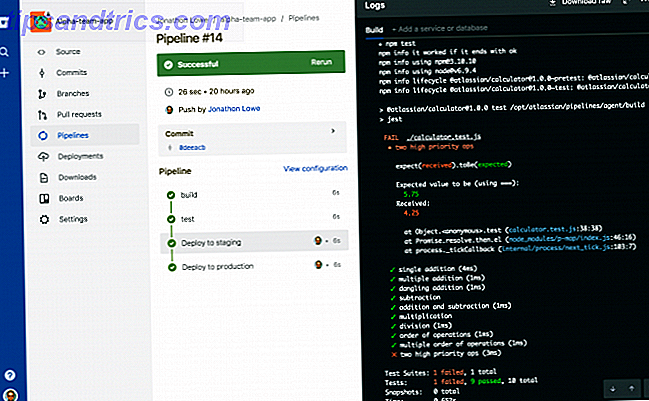

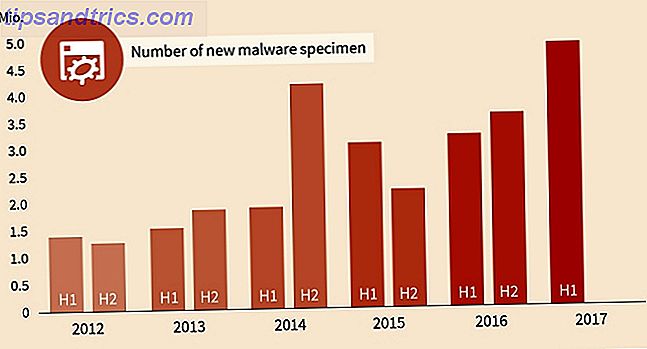

Malware y ransomware

Los hechos numéricos fuertes y fríos son los siguientes: los ataques de malware y ransomware aumentan constantemente. A nivel mundial, también hay más variantes de malware y ransomware. El G-DATA Security Blog estima que hay más de 27, 000 nuevos ejemplares de malware por día, es decir, cada 3, 2 segundos. Su estudio de medio año descubrió que uno de cada cinco especímenes de malware se creó en 2017. (Lea nuestra guía sobre cómo eliminar la mayoría de ellos). Guía completa de eliminación de malware La Guía completa de eliminación de malware El malware está en todas partes en estos días y erradica el malware de su sistema es un proceso largo que requiere orientación. Si cree que su computadora está infectada, esta es la guía que necesita. ¡Lea más!

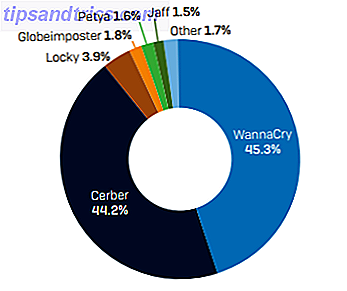

Este año, el gusano de rescate WannaCry detallado anteriormente ha sesgado por completo el panorama de la infección. Un reciente informe de Sophos [PDF] elaboró eso mientras que "Cerber ha sido la familia de ransomware más prolífica". . . su poder fue eclipsado por unos meses. . . cuando WannaCry asaltó el planeta a lomos de un gusano. "Otros vectores de ataque, como la publicidad maliciosa, el phishing y el spam con archivos adjuntos maliciosos, también han experimentado aumentos considerables.

Otras cepas extremadamente virulentas, como Petya / NotPetya / GoldenEye Todo lo que necesitas saber sobre NotPetya Ransomware Todo lo que necesitas saber sobre NotPetya Ransomware Una desagradable forma de ransomware llamada NotPetya se está extendiendo por todo el mundo. Probablemente tengas algunas preguntas, y definitivamente tenemos algunas respuestas. Read More aumentó el nivel de ataque del ransomware encriptando el Registro de arranque maestro, forzando un reinicio para habilitar el proceso de encriptación, ejecutando un Símbolo del sistema CHKDSK falso para disfrazar el proceso y exigiendo un rescate sustancial para descifrar el sistema.

Cryptojacking

Por ejemplo, un malvertising común ¿Qué es Malvertising y cómo puede protegerse? ¿Qué es Malvertising y cómo puede protegerse? Tenga cuidado: la publicidad maliciosa va en aumento, lo que representa un considerable riesgo de seguridad en línea. ¿Pero qué es, por qué es peligroso, dónde se esconde y cómo puede mantenerse a salvo de la publicidad maliciosa? Leer más táctica ¿Qué es Malvertising y cómo puede protegerse? ¿Qué es Malvertising y cómo puede protegerse? Tenga cuidado: la publicidad maliciosa va en aumento, lo que representa un considerable riesgo de seguridad en línea. ¿Pero qué es, por qué es peligroso, dónde se esconde y cómo puede mantenerse a salvo de la publicidad maliciosa? Leer más (conocido como cryptojacking) está redirigiendo al usuario a un sitio que ejecuta un minero de criptomoneda en segundo plano. ¿Están los sitios web que usan su CPU para la minería de criptomonedas? ¿Los sitios web usan su CPU para la minería de criptomonedas? Los anuncios en línea son impopulares, por lo que el infame sitio de piratería en línea The Pirate Bay ha encontrado una solución: utilizar cada PC visitante para extraer criptomonedas. ¿Serías feliz si tu PC fuera secuestrada así? Lee mas . En algunos casos, incluso después de cerrar la pestaña ofensiva, la secuencia de comandos de minería de criptomonedas sigue ejecutándose. Otras instancias simplemente bloquean una página web. No sea una víctima de Malvertising: Manténgase seguro con estos consejos No sea una víctima de Malvertising: Manténgase seguro con estos consejos Una razón por la que vemos un aumento en el malware avanzado que llega a nuestras computadoras es la mejora de la entrega de malware. Además de los aumentos en las campañas de phishing, los investigadores de seguridad han notado un aumento significativo en la publicidad maliciosa. Lea más y emita un rescate a usuarios desprevenidos, o fuerce la descarga de kits de exploits maliciosos en el dispositivo.

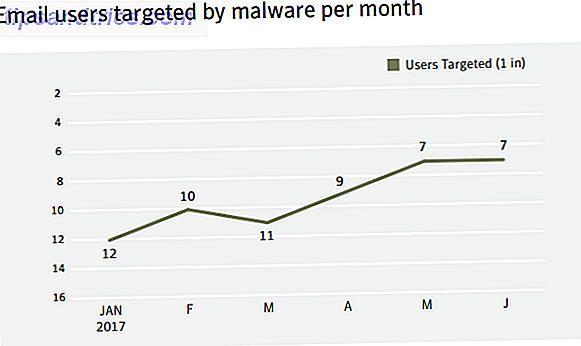

En el tercer trimestre de 2017, Kaspersky Lab descubrió que el 59.56 por ciento del tráfico global de correo electrónico era correo no deseado (spam), un aumento del 1.05 por ciento con respecto al trimestre anterior. De ese correo no deseado, Symantec estima que uno de cada 359 contiene un archivo adjunto malicioso, mientras que el correo electrónico, en general, sigue siendo el mecanismo de entrega número 1 para el malware.

"No se acerca ningún otro canal de distribución: sitios web no comprometidos que contienen kits de exploits, ni tecnologías de intercambio de archivos de red como SMB, ni campañas publicitarias maliciosas que atraen a los usuarios a hacer clic en anuncios publicitarios. De hecho, un usuario tiene casi el doble de posibilidades de encontrar malware a través del correo electrónico que encontrarse con un sitio web malicioso ".

Privacidad y Vigilancia

No solo ha aumentado la cantidad de malware, ransomware, spam y similares, sino que nuestra privacidad general está disminuyendo en un momento de creciente vigilancia. En el cambio de año, todavía estábamos llegando a un acuerdo con el colosal Yahoo! Violacíon de datos. No lo he incluido en esta revisión anual porque la mayoría de la información llegó en diciembre de 2016, después de que escribí la revisión del año pasado, pero más importante, antes de 2017.

El largo y el corto de esto es esto: Yahoo! sufrió infracciones de datos múltiples a lo largo de 2016, dando como resultado la filtración de miles de millones de registros individuales. Fue tan malo que casi destruyó la enorme fusión Yahoo / Verizon. Sin embargo, las siguientes estadísticas son posteriores a Yahoo, pero antes de Equifax y la filtración de registro de votantes, así que tenlo en cuenta.

En enero de 2017, Pew Research informó que "la mayoría de los estadounidenses (64 por ciento) han experimentado una violación de datos importante y una parte relativamente grande del público no confía en las instituciones clave, especialmente el gobierno federal y las redes sociales, para proteger su personal información. "Dado que la fuga de Equifax expuso a 145 millones de ciudadanos, y la filtración de registro de votantes expuso 198 millones de registros, estoy dispuesto a apostar que el porcentaje ha aumentado significativamente.

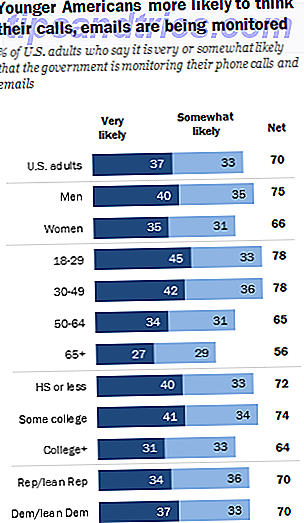

En cuanto a la vigilancia, solo el 13 por ciento de los estadounidenses dicen que "no es probable" que el gobierno esté monitoreando sus comunicaciones. Esto, después de la reducción significativa en la captura de metadatos de la NSA: alcance ¿Qué pueden decir las agencias de seguridad del gobierno a partir de los metadatos de su teléfono? ¿Qué pueden decir las agencias de seguridad del gobierno a partir de los metadatos de su teléfono? Leer más, es revelador. Casi el 80 por ciento de los adultos estadounidenses menores de 50 años cree que se realiza un seguimiento de sus comunicaciones. Sin embargo, en el grupo de más de 50 años, esta cifra se reduce a alrededor del 60 por ciento.

Suplantación de identidad

Aquí está, las buenas noticias que espera. El número total de sitios de phishing ha descendido de un máximo de más de 450, 000 en el segundo trimestre de 2016 a alrededor de 145, 000 en el segundo trimestre de 2017. ¡Tiempo de celebración!

¡No tan rapido! El número total de sitios de phishing ha disminuido significativamente, pero la variedad de métodos de phishing ha aumentado. En lugar de simplemente usar correos electrónicos con cebo, los malhechores están extendiendo sus armas maliciosas a través de mensajeros instantáneos y otras plataformas de comunicación.

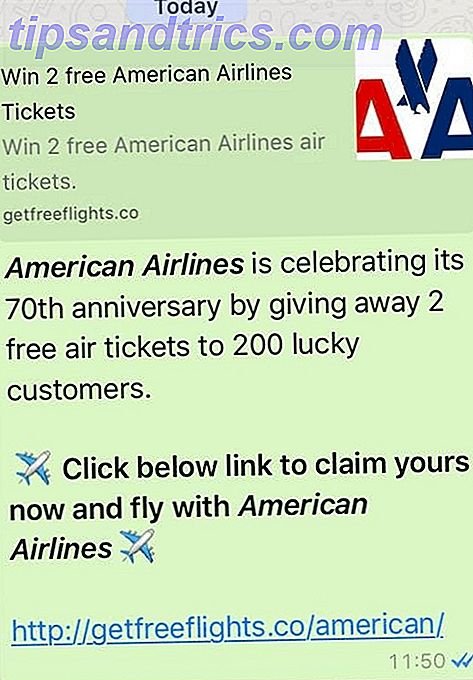

En WhatsApp, SnapChat y otros mensajeros instantáneos han aparecido billetes de avión falsos, estafas de vales de supermercado, cafés gratis, muebles, boletos de cine y más.

Mirando hacia el 2018

En este punto, probablemente estés pensando: "Por favor, deja que termine". Bueno, ¡estás de suerte! Has llegado al final de esta exhaustiva pero totalmente desoladora revisión de ciberseguridad de 2017. Para resumir: a medida que aumentan las amenazas, su daño es peor, cuesta más y tiene implicaciones más amplias.

Mantenerse seguro en línea no es del todo fácil. Pero tampoco tiene que ser una tarea ardua. Existe un único factor de interconexión entre cada ataque. ¿Lo has adivinado? Así es: es el factor humano. La educación hacia las habilidades básicas de ciberseguridad mitiga una cantidad fenomenal de problemas potenciales.

La privacidad y la seguridad son una noción que lentamente se desvanece a medida que avanzamos hacia 2018. La tecnología crea una comodidad insondable, pero el costo es difícil de recuperar una vez que se pierde. Los ciudadanos buscan cada vez más nuevas soluciones para proteger su privacidad. O, al menos, administrar los datos que renuncian. Las soluciones de aprovechamiento de datos están ganando tracción, con el objetivo de devolver el poder a los usuarios como creadores de datos. Varias startups de blockchain harán audaces intentos a lo largo de 2018 y en adelante para lograr este objetivo. (Además de los que alteran nuestra relación con agencias de crédito 3 Blockchain Credit Agencies cambian nuestra relación con el dinero 3 Blockchain Credit Agencies cambian nuestra relación con el dinero Las agencias de crédito son reliquias del pasado, dinosaurios propensos al abuso, el fraude y el robo de identidad. Es hora de hablar sobre la tecnología que evitará que se produzca otra pérdida de datos al estilo Equifax: blockchain. Lea más, también.

Educación, Educación, Educación

Pero en realidad, tenemos que aceptar que la privacidad como antes sabíamos que ya pasó. Evitar la vigilancia de Internet: la guía completa Evitar la vigilancia de Internet: la guía completa La vigilancia de Internet sigue siendo un tema candente, por lo que hemos producido este recurso integral sobre por qué es un gran problema, quién está detrás, si puedes evitarlo por completo, y más. Lee mas . Cada usuario de Internet se sienta encima de una montaña de datos agregados. Internet (y con ello, Big Data) se desarrolló más rápido que otras tecnologías que cambian el mundo. Desafortunadamente, los usuarios quedan atrapados en el fango.

Como dice el gurú del cifrado Bruce Schneier: "La gente no prueba su comida en busca de patógenos o sus líneas aéreas por seguridad. El gobierno lo hace Pero el gobierno no protegió a los consumidores de las compañías de internet y los gigantes de las redes sociales. Pero esto vendrá alrededor. La única manera efectiva de controlar las grandes corporaciones es a través de un gran gobierno ".

No es demasiado tarde para educarse a sí mismo y a quienes le rodean. Es casi seguro que hará la diferencia. Y no tiene que gastar miles de dólares para estar seguro, pero podría salvarlo más adelante. Un buen lugar para comenzar es con nuestra guía para mejorar su seguridad en línea.

¿Fue golpeado por una violación de seguridad en 2017? Dinos en los comentarios.