No se sienta abrumado por las contraseñas, o simplemente use la misma en cada sitio para que los recuerde: diseñe su propia estrategia de administración de contraseñas. La Guía de administración de contraseñas de MakeUseOf, del autor Mohammed Al-Marhoon, describe consejos y trucos que necesita saber para mantenerse seguro y en su sano juicio.

Esta guía está disponible para descargar en formato PDF gratuito. Descargue ahora la Guía de administración de contraseñas Siéntase libre de copiar y compartir esto con sus amigos y familiares.Tabla de contenido

§1. Introducción

§2-Amenazas contra tus contraseñas

§3-Errores comunes

§4-Consejos útiles

§5-Cómo hacer una contraseña segura

§6-Papar la contraseña

§7-Matemáticas detrás de la longitud y complejidad de la contraseña

§8-Pruebe la fortaleza de su contraseña

§9-Técnicas de gestión de contraseñas

§10-Autenticación de dos factores

§11-HTTPS: seguridad añadida

§12-Ejemplos de gestión de contraseñas

§13-¿Cómo proteger tus contraseñas?

§14-Noticias de seguridad

§15-Puntos a recordar (recomendaciones)

§16-MakeUseOf Enlaces

1. Introducción

Todos estamos abrumados por las contraseñas. Todos tienen una cuenta para Google, Facebook, Twitter, LinkedIn, Outlook / Hotmail, Dropbox ... la lista continúa. Desafortunadamente, la mayoría de nosotros usamos una contraseña o un grupo de contraseñas para todas nuestras cuentas principales.

Eso es peligroso.

No importa si la contraseña individual es única o si es una combinación larga de números y letras; si solo usas una contraseña, no tendrá importancia. Cuando una cuenta se ve comprometida, es probable que todas sus cuentas sigan.

La razón principal por la que las personas reutilizan las contraseñas es que mantener el registro de muchos inicios de sesión diferentes (nombre de usuario y contraseña, ya que ambos se llaman inicios de sesión) es difícil, de hecho es potencialmente imposible. Aquí es donde las aplicaciones de administración de contraseñas se vuelven cruciales, especialmente en un entorno comercial.

No desea utilizar la misma contraseña con todas sus cuentas en línea, pero tampoco puede recordar cientos de contraseñas. Entonces, ¿qué debería hacer?

En este manual, enumero todos los pasos que pueden ayudar a mejorar la seguridad general de sus cuentas. Usted estará expuesto a un conjunto de reglas sobre cómo crear una contraseña segura [1.1] para evitar compromisos de seguridad, y leerá un montón de consejos y recursos diseñados para ayudar a fortalecer la seguridad de su información.

NO PÁNICO : este manual no es exclusivo para usuarios conocedores de la tecnología. Todos los que estén preocupados por la seguridad de su información deberían ser capaces de seguirlo fácilmente. ¿Entonces, Qué esperas? Lea esta guía y comience a mejorar la seguridad de su contraseña.

1.1 ¿Qué es la administración de contraseñas?

Usted sabe lo que es una contraseña: es un conjunto o cadena de caracteres que le da acceso a una computadora o cuenta en línea. Y la administración es simplemente el proceso de tratar o controlar cosas. En consecuencia, la administración de contraseñas es fácil de entender: es un conjunto de principios y mejores prácticas que ayudan al usuario a crear, cambiar, organizar y controlar contraseñas para estar lo más seguro posible.

1.1.1 Formularios de contraseña:

Es posible que escuche diferentes términos como frase de contraseña, PIN y contraseña. Muchas personas los usan indistintamente, pero difieren entre sí. Para mayor claridad, la frase de contraseña y el PIN son dos formas diferentes de contraseñas. Una frase de contraseña es una forma de contraseña especializada que es relativamente larga y consiste en una secuencia de palabras, como una frase o una oración completa. "ILuv2readMUO" es un ejemplo de frase de contraseña. PIN significa Número de identificación personal. A diferencia de la frase de contraseña, es relativamente corta (generalmente de 4 a 6 caracteres) y consta de solo dígitos. Un ejemplo de un PIN es "1234".

En el pasado, era común que una contraseña fuera solo una palabra, por lo general de al menos 8 caracteres. La gente solía usar su segundo nombre, el nombre de su mascota, el nombre de su película favorita o casi cualquier otra cosa como contraseñas. Este concepto ha sido completamente cambiado. Cuando decimos contraseña, a menudo nos referimos tanto a contraseñas regulares como a frases de contraseña.

A lo largo del resto de esta guía, los PIN estarán fuera de alcance y discutiré principalmente la contraseña, que es la cadena de caracteres que más utilizamos en todas partes.

1.2 Su escenario

¿Cuántas contraseñas tienes?

Supongamos que creó su primera contraseña cuando abrió una cuenta bancaria: un código PIN de 4 dígitos. Poco tiempo después creó otra contraseña para su correo electrónico (la mayoría de los clientes de correo en línea no le permiten crear una contraseña con 4 caracteres, por lo que no puede reutilizar su PIN). Se te ocurrió algo como "12345678", una frase de contraseña como "John1234" o una frase corta de tu canción favorita. Después de eso, se le solicitó que tuviera una contraseña para tarjetas de crédito, tarjetas SIM, redes sociales, foros ... de nuevo, la lista continúa, y cada nuevo servicio puede requerir una contraseña.

Entonces qué vas a hacer? Para la mayoría de las personas, la solución es usar la misma contraseña varias veces, y usar algo fácil de recordar como "12345678." Estos son los dos errores (comunes). ¿Entonces, cuál es la solución?

1.3 ¿Por qué?

Las contraseñas son las claves para acceder a su computadora, cuenta bancaria y casi todo lo que hace en línea [1.3]. En otras palabras, las contraseñas son el medio principal para autenticar a un usuario (la autenticación es el proceso de verificar quién es). Proporcionan la primera línea de defensa contra el acceso no autorizado a sus datos confidenciales. La memoria humana actúa como la base de datos más segura (o administrador de contraseñas) para almacenar todas sus contraseñas.

Puede tener buena memoria. Sin embargo, con docenas de sitios web diferentes que requieren su propia contraseña para la seguridad, ¿está su memoria a la altura de la tarea? Para la mayoría de las personas, la memoria no es una solución escalable, por lo que si quiere estar seguro, necesitará implementar un sistema para almacenar sus contraseñas de forma segura. Este manual tiene como objetivo proporcionarle diferentes técnicas para crear contraseñas fuertes y fáciles de recordar para cada una de sus cuentas.

1.4 Violación de Contraseña / Historias de Agrietamiento

Una violación de contraseña es un incidente cuando alguien que no está autorizado a hacerlo rompe una contraseña o piratea una base de datos en la que se almacenan las contraseñas, y son más comunes de lo que pueda pensar. Twitter anunció en febrero de 2013 que se había incumplido y que los datos de 250, 000 usuarios de Twitter eran vulnerables. Una serie de infracciones de alto perfil ocurrieron en 2012; Aquí están algunos ejemplos:

Zappos.com, la conocida tienda de calzado y ropa en línea, anunció en enero de 2012 que su base de datos de información de clientes ha sido hackeada y millones de credenciales de inicio de sesión de sus usuarios se han visto comprometidas.

Yahoo anunció que más de 450, 000 direcciones de correo electrónico y contraseñas de usuarios de Yahoo Voices fueron robadas y reveladas (o publicadas en línea) por piratas informáticos.

LinkedIn confirmó que millones de contraseñas de LinkedIn se han visto comprometidas. Y aquí hay un enlace imperdible que muestra una infografía autoexplicativa que destaca las 30 contraseñas más populares robadas de LinkedIn.

EHarmony, el famoso servicio de citas en línea, anunció que algunas de las contraseñas de sus miembros se han visto afectadas.

La lista de piratas informáticos siempre está creciendo, y debería pedirte que hagas preguntas. Por ejemplo: si utilizo la misma contraseña para todos los sitios (y uno de ellos se filtró) ¿los hackers simplemente podrán volver a utilizar mi contraseña para todos los servicios? (Sí.)

¿Hay próximos hacks? (Sí). En caso afirmativo, ¿qué servicios serán pirateados? (Imposible decir). ¿Cuando? (De nuevo, imposible de decir). ¿Mi contraseña estará involucrada en la próxima violación? (Tal vez). ¿Son mis contraseñas lo suficientemente fuertes? (Probablemente no). ¿Debería cambiarlos? (Sí, a menudo.)

Estos hacks recientes sirven como una advertencia y un llamado a la acción. Es hora de revisar y evaluar todas sus contraseñas y cambiar las que parezcan débiles o que haya utilizado para más de un sitio. Las siguientes partes de este manual responderán y discutirán la mayoría de sus inquietudes. Examínelos y comparta sus comentarios después de leerlos.

2. Amenazas contra tus contraseñas

De manera similar a lo que se explica en Seguridad simple: una guía para mejorar las prácticas de contraseñas, el descifrado de contraseñas es el proceso de descifrar contraseñas para obtener acceso no autorizado a un sistema o cuenta. Y la violación de contraseñas, como se definió anteriormente, generalmente es el resultado del descifrado de contraseñas. Las contraseñas se pueden descifrar, romper, determinar o capturar a través de diferentes técnicas, tales como adivinar y técnicas de ingeniería social.

Adivinar: un método para obtener acceso no autorizado a un sistema o cuenta al intentar autenticar repetidamente, usando computadoras, diccionarios o grandes listas de palabras. Una fuerza bruta es una de las formas más comunes de este ataque. Es un método de adivinar una contraseña al intentar literalmente cada combinación de contraseña posible. Un ataque de diccionario es una técnica similar, pero una basada en ingresar cada palabra en el diccionario de palabras comunes para identificar la contraseña del usuario. Ambos son muy similares, pero la siguiente tabla aclara las principales diferencias entre ellos:

| Fuerza bruta | Ataque de diccionario |

| use cada combinación de contraseña posible de caracteres para recuperar la contraseña | use cada palabra en un diccionario de palabras comunes para identificar la contraseña |

| gran cantidad de combinaciones de contraseñas | cierto número de claves comunes |

| el tiempo de craqueo depende de la fuerza de la contraseña (longitud y complejidad) | el tiempo de craqueo depende del número de contraseñas comunes, por lo que es un poco más rápido que un ataque de fuerza bruta. |

Ingeniería social: el arte de obtener información sensible o acceso no autorizado a un sistema o cuenta aprovechando la psicología humana (usuario). También se lo conoce como el arte del engaño. En realidad, las empresas son objetivos típicos de la ingeniería social y es más difícil de gestionar por las organizaciones de TI. ¿Por qué? Porque se basa en el hecho de que los usuarios son:

• naturalmente útil, especialmente para alguien que es bueno o que ya saben

• no es consciente del valor de la información que poseen

• descuidado sobre la protección de su información

Por ejemplo: un empleado de una empresa puede ser engañado para que revele su nombre de usuario y contraseña a alguien que se hace pasar por un agente de soporte de TI. Puede imaginarse por qué la ingeniería social es una forma muy exitosa para que un delincuente se meta dentro de una organización: a menudo es más fácil engañar a alguien que obtener acceso no autorizado mediante piratería técnica.

Los intentos de phishing son un ejemplo común de ataques de ingeniería social. Por ejemplo: un correo electrónico o mensaje de texto que parece provenir de una organización conocida o legítima, como un banco, para notificarle que usted es un ganador y que necesitan algunos datos personales (como su número de teléfono y dirección) para ellos pueden enviarte el premio. La ingeniería social se basa en las debilidades en los humanos. Recuerde: NO comparta sus contraseñas, datos confidenciales y detalles bancarios confidenciales en los sitios a los que se accede a través de enlaces en correos electrónicos.

Para obtener información más detallada acerca de las amenazas contra contraseñas, lea los siguientes recursos:

• Guía para Enterprise Password Management (Borrador)

• EL RIESGO DE LA INGENIERÍA SOCIAL EN LA SEGURIDAD DE LA INFORMACIÓN: UNA ENCUESTA DE PROFESIONALES DE LA TI

• ¿Qué es ingeniería social? [MakeUseOf Explains] ¿Qué es ingeniería social? [MakeUseOf Explains] ¿Qué es ingeniería social? [MakeUseOf Explains] Puede instalar el cortafuegos más potente y costoso de la industria. Puede educar a los empleados sobre los procedimientos de seguridad básicos y la importancia de elegir contraseñas seguras. Incluso puede bloquear la sala del servidor, pero cómo ... Leer más

• Cómo protegerse contra ataques de ingeniería social Cómo protegerse contra ataques de ingeniería social Cómo protegerse contra ataques de ingeniería social La semana pasada analizamos algunas de las principales amenazas de ingeniería social que usted, su empresa o sus empleados deberían estar buscando. Fuera por. En pocas palabras, la ingeniería social es similar a una ... Leer más

3. Errores comunes

El capítulo anterior destacó las formas en que nuestra información es vulnerable. ¿Qué errores empeoran esta vulnerabilidad? La siguiente tabla muestra los errores más comunes que podrías estar cometiendo:

| Error | Ejemplo | Evaluación de riesgo |

| Usando una contraseña común. | 123456 12345 123456789 contraseña te amo las seis letras en cualquier fila de un teclado. Por ejemplo, las primeras seis letras en la fila superior del teclado "qwerty". | Demasiado arriesgado. Estas son las primeras conjeturas de la mayoría de los criminales, así que no los use. |

| Usar una contraseña que se basa en datos personales (a menudo llamada contraseña fácil de adivinar). Basar una contraseña en su número de seguro social, apodos, nombres de miembros de la familia, los nombres de sus libros favoritos o películas o equipo de fútbol son todas malas ideas. No lo hagas | Gladiador "Poli" "Jenny" "Desaliñado" Real Madraid o RealMadraid | Demasiado arriesgado: cualquiera que sepa puede adivinar fácilmente esta información. |

| Usando una contraseña corta | John12 Jim2345 | Cuanto más corta sea una contraseña, más oportunidades habrá para observarla, adivinarla y descifrarla. |

| Usando la misma contraseña en todas partes. | Usar una contraseña en cada sitio o servicio en línea. | Demasiado arriesgado: es un punto único de falla. Si esta contraseña se ve comprometida, o alguien la encuentra, el resto de sus cuentas, incluida su información confidencial, están en riesgo. |

| Escribir su (s) contraseña (s) abajo. | Escribir su contraseña en una nota postit pegada a su monitor, teclado o en cualquier lugar. | Riesgo muy alto, especialmente en entornos corporativos. Cualquier persona que obtenga físicamente la hoja de papel o nota adhesiva que contiene su contraseña puede iniciar sesión en su cuenta. |

Google "Errores de contraseña comunes" y encontrará cientos de resultados y recursos que describen diferentes tipos de errores, casi todos los cuales caen en los errores mencionados en la tabla anterior.

Bueno, ¿qué deberíamos hacer ahora para evitar las amenazas contra contraseñas? ¿Y hay instrucciones o procedimientos de seguridad a seguir para crear una contraseña segura sin cometer ninguno de estos errores comunes?

4. Consejos útiles

Antes de analizar las metodologías de cómo crear una contraseña segura y fácil de recordar, echemos un vistazo a los consejos útiles generales que son las piedras angulares de cualquier metodología para crear una contraseña segura. Hay muchas referencias, en MakeUseOf y en la Web más amplia, que cubren este tema. Aquí estoy tratando de repasar las sugerencias más comunes.

IMPORTANTE: su contraseña debe tener al menos 8 caracteres de longitud, y se recomienda encarecidamente que sea de 12 caracteres o más.

Seleccione una contraseña que contenga letras (tanto mayúsculas como minúsculas), números y símbolos.

| Categoría | Ejemplo |

| Letras mayúsculas | A B C D |

| Letras minusculas | a B C D |

| Números | 0, 1, 2, 3, 4, 5, 6, 7, 8, 9 |

| Símbolos | ps . ? / |

No use nombres o palabras encontradas en el diccionario.

Para las cuentas comerciales, use una contraseña única diferente para cada servicio principal y asegúrese de que ninguna de estas contraseñas sea la misma que la asociada a las cuentas personales. Por ejemplo: la contraseña para acceder a su estación de trabajo debe ser diferente de la contraseña de su cuenta personal de Google.

Siempre habilite la configuración "HTTPS" (también llamada HTTP seguro) en todos los servicios en línea compatibles, esto incluye Twitter, Google, Facebook y más.

No use preguntas sencillas de seguridad con contraseña. De hecho, las preguntas de seguridad son una de las principales debilidades en la seguridad del correo electrónico. Cualquier persona cercana a usted, cualquiera que lo conozca, puede responder fácilmente las siguientes preguntas de seguridad comunes:

• ¿Cuál es el apellido de soltera de tu madre?

• ¿Cuál es el nombre de tu gato?

• ¿Cuál es tu ciudad natal?

Todos estos consejos son útiles, pero puede encontrar una contraseña que cumpla con algunos de los puntos anteriores y que aún sea débil. Por ejemplo, como Microsoft mencionó en su sitio web, Welcome2U !, Hello2U! Y Hi2U? son bastante débiles, a pesar de incluir letras mayúsculas, minúsculas, números y símbolos. Cada uno de ellos contiene una palabra completa. Por otro lado, W3l4come! 2? U es una alternativa más fuerte porque reemplaza algunas de las letras en la palabra completa con números y también incluye caracteres especiales. Esto no es infalible, pero es mejor que antes.

5. Cómo hacer una contraseña fuerte

"Trate su contraseña como su cepillo de dientes. No permita que nadie más lo use, y obtenga uno nuevo cada seis meses ". ~ Clifford Stoll

Antes de seguir adelante, tenga en cuenta lo siguiente: cuanto más sólida sea su contraseña, más protegida estará su cuenta o su computadora de verse comprometida o pirateada. Debe asegurarse de tener una contraseña única y segura para cada una de sus cuentas.

De hecho, hay muchos artículos y sugerencias sobre cómo elegir contraseñas fuertes y fáciles de recordar para sus diversas cuentas en línea. La mayoría de estas sugerencias o métodos, si no todos, coinciden en la regla de crear contraseñas basadas en una mnemotécnica, como una frase fácil de recordar. Sin embargo, tienen algunas pequeñas diferencias en la forma en que combinan los consejos útiles mencionados anteriormente al agregar algunas capas de seguridad para hacer que la contraseña sea más sólida. Resumamos estos métodos, para una referencia fácil.

5.1 Metodología de Mozilla

Mozilla ha publicado un artículo muy útil, que incluye un video animado, titulado "Crea contraseñas seguras para mantener tu identidad segura". Las ideas, en pocas palabras, son:

Elija una frase o cita familiar, por ejemplo, "Que la fuerza esté contigo" y luego abreviarla tomando la primera letra de cada palabra, para que se convierta en "mtfbwy"

Agregue algunos caracteres especiales en cualquier lado de la palabra para que sea extra fuerte (como #mtfbwy!)

Y luego asócielo al sitio web agregando algunos caracteres del nombre del sitio web en la contraseña original como sufijo o prefijo. Por lo tanto, la nueva contraseña de Amazon podría convertirse en #mtfbwy. AmZ, #mtfbwy, FbK para Facebook, etc.

5.2 Consejos de Microsoft

Microsoft ofrece una gran cantidad de información de seguridad, lo que lo obliga a pensar seriamente sobre la fortaleza de sus contraseñas. Los consejos de Microsoft para crear contraseñas seguras son muy similares a los consejos de Mozilla, pero también destacan cuatro áreas para tener en cuenta; Longitud, Complejidad, Variación y Variedad.

Ya hemos explorado los primeros dos. Para variar, Microsoft ha enfatizado la importancia de cambiar su contraseña regularmente (aproximadamente cada tres meses). La variedad se trata principalmente de evitar la reutilización de contraseñas, lo que deja a todas las cuentas vulnerables si se compromete. Un estudio realizado por investigadores del Grupo de Seguridad en el Laboratorio de Computación de la Universidad de Cambridge muestra que la tasa de comparación de credenciales de inicio de sesión robadas (contraseñas hash) para dos sitios diferentes era tan alta como 50 por ciento. Por lo tanto, nunca use la misma contraseña dos veces: trate de tener siempre diferentes contraseñas para diferentes cuentas para sitios web o computadoras.

5.3 Metodología de contraseña segura de Google

Una parte de la reciente campaña de publicidad de Google para seguridad en línea, "Good to Know", es instrucciones para elegir una contraseña segura para cada una de sus cuentas. La idea en resumen, como mencionó Sara Adams en este breve video, es elegir una frase o línea (que pueda recordar fácilmente) de su canción favorita, película, etc. Luego tome la primera letra de cada palabra y luego intente mezclarla con números y caracteres especiales (símbolos) y letras mixtas para constituir su contraseña fuerte pero fácil de recordar. Cuanto más inusual sea la frase que elija, mejor. "Good to Know" es una gran campaña educativa rica y un recurso que principalmente tiene como objetivo difundir la conciencia de la seguridad y la privacidad en línea. Mantenga sus cuentas en línea seguras es otro video increíble que le muestra cómo aumentar su seguridad.

5.4 Poniendo todo junto

Al generar una contraseña, debes seguir dos reglas; Longitud y Complejidad. Comencemos con la siguiente frase: "Me gusta leer el blog MakeUseOf todos los días" . Vamos a convertir esta frase en una contraseña.

Tome la primera letra de cada palabra: IltrMUObe . Tomaré la letra "d" considerando cada día como dos palabras y para alargar la contraseña. Entonces se volverá como IltrMUObed .

Ahora aumente su fuerza agregando símbolos y números:

20I! Ltr.MUO_bed? 13

¡DIOS MIO! ¿Cuál es esta contraseña difícil? Es imposible recordar y ¿quién va a agregar números y símbolos como este? Espera un minuto ... No agregué ningún número y no puse los símbolos al azar. Analicemos esta contraseña más completamente:

20 I! Ltr.MUO_bed? 13

En primer lugar, 20 y 13 se refieren al año, 2013. En segundo lugar, puse un símbolo después de cada tres lugares o caracteres. ¿Qué notaste? Sí, es un patrón. Diseña tu propio patrón especial. Es posible que desee utilizar mi patrón exacto como contraseña de base para la mayoría de sus cuentas en línea; no es así. Piense en los suyos. Pero si desea utilizar esta opción como contraseña base, hágase un favor rotando partes de sus contraseñas, cambiando el orden o, como mínimo, utilizando la contraseña con el nombre de su cuenta en línea.

20I! Ltr.MUO_bed? 13 Gmail

fb 20I! ltr.MUO_bed? 13 (para Facebook)

20I! Ltr.MUO_bed? 13 Tw (para Twitter)

2013I! Ltr.MUO_bed? Li (para LinkedIn)

Esa es una estrategia de desarrollo de contraseñas. Sigamos sumando complejidad, al mismo tiempo que intentamos mantener las cosas memorizadas.

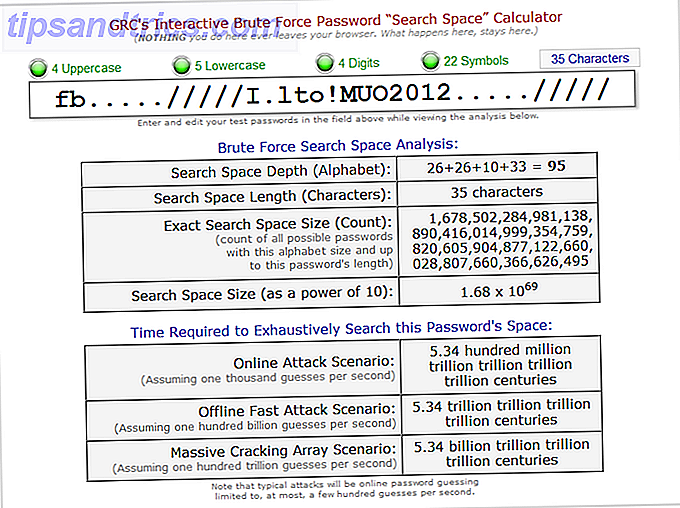

6. Pajar su contraseña

Esta técnica fue desarrollada por el gurú de la seguridad Steve Gibson, presidente de Gibson Research Corporation (GRC). La contraseña Haystack es una metodología para hacer que su contraseña sea extremadamente difícil de utilizar al rellenar la contraseña con un patrón como (//////) antes y después de su contraseña. Además, Gibson diseñó una calculadora interactiva inteligente, Brute Force Search Space Calculator, que puede usar para probar el potencial de su contraseña. Mostrará cuánto tiempo tardarían las diferentes entidades en descifrar su contraseña, al tiempo que le mostraría por qué su contraseña es débil o fuerte en función de algunos cálculos matemáticos. Entonces, ¿cómo usar esta técnica?

Así es como funciona:

• Ingrese una contraseña, pero trate de hacerlo como una combinación de letras mayúsculas y minúsculas, números y símbolos

• Elabore un patrón / esquema que pueda recordar, como la primera letra de cada palabra de un extracto de su canción favorita o un conjunto de símbolos como (... ../////)

• Use este patrón y repita el uso varias veces (rellenando su contraseña)

Veamos un ejemplo de esto:

Contraseña:

I.lto! MUO2012

Al aplicar este enfoque, la contraseña se convierte en una contraseña Haystacked:

... ..///// I.lto! MUO2012 ... ../////

Entonces, para su cuenta de Facebook, la contraseña podría ser:

fb ... ..///// I.lto! MUO2012 ... ../////

Otros ejemplos de esta técnica:

818818818JaNe !!

JaNe9999999999 //

Entiendes la idea.

Es muy fácil insertar su contraseña en un contenedor (o en un pajar). Ahora, probemos la fortaleza de la contraseña de la cuenta de Facebook usando la calculadora de espacio de búsqueda de fuerza bruta:

Esta técnica resuelve dos problemas antes mencionados, que son:

- Cuanto más compleja sea su contraseña, más difícil será de recordar para el usuario y más probable será que se anote y pierda.

- Lo más frustrante para los usuarios es el cambio regular requerido de la contraseña por razones de seguridad, especialmente en una organización

7. Matemáticas detrás de la longitud y complejidad de la contraseña

Hay muchos artículos en la web sobre si la longitud o la complejidad es la parte más importante de una contraseña. Tal vez se pregunte: ¿por qué siempre se recomienda (o incluso se requiere) que las contraseñas tengan al menos 8 caracteres, y que sean una combinación de letras, números y símbolos? ¿Y por qué otros insisten en que solo la longitud es importante? La verdad es que debes considerar tanto la longitud como la complejidad al crear cualquier contraseña. El motivo de esto queda claro con la siguiente fórmula:

X ^ L (X a la potencia de L)

donde X es el número de caracteres posibles que pueden estar en la contraseña y L es la longitud de la contraseña.

Roger A. Grimes escribió un artículo fascinante (el tamaño de la contraseña sí importa) en el análisis de esta fórmula. Trataré de mantenerlo simple y no aburrirlo con los cálculos matemáticos puros. Piense en el método más utilizado para descifrar contraseñas, fuerza bruta, donde todas las posibles combinaciones de caracteres se prueban una por una en una serie infinita de conjeturas hasta que se descubra su contraseña. El siguiente análisis muestra cómo la longitud y la complejidad afectan la intensidad de la contraseña, ilustrando las muchas combinaciones posibles en cada número de letras.

Centrémonos en las contraseñas de 2 caracteres. Si la contraseña consta solo de dos letras, tenemos el siguiente análisis:

• Longitud de la contraseña = 2 caracteres

• Primer carácter = letras minúsculas (26 posibilidades) + letras mayúsculas (26 posibilidades) = 52

• Segundo carácter = 52 (igual que el primer personaje)

• Total = 52 ^ 2 = 52 * 52 = 2704 combinaciones

Ahora repitamos el proceso, pero supongamos que podemos agregar números a la contraseña pero con la misma longitud (solo 2 caracteres):

• Longitud de la contraseña = 2 caracteres

• Primer carácter = letras minúsculas (26 posibilidades) + letras mayúsculas (26 posibilidades) + números (10 posibilidades) = 62

• Segundo carácter = 62 (igual que el primer personaje)

• Total = 62 ^ 2 = 62 * 62 = 3844 combinaciones

Ahora repitamos los dos últimos procesos pero con una contraseña aumentada de 2 caracteres a 3 caracteres:

• Longitud de la contraseña = 3 caracteres

• Primer carácter = letras minúsculas (26 posibilidades) + letras mayúsculas (26 posibilidades) = 52

• Segundo carácter = 52 (igual que el primer personaje)

• Tercer carácter = 52 (igual que el primer y segundo caracteres)

• Total = 52 ^ 3 = 52 * 52 * 52 = 140608 combinaciones

Ahora repitamos el proceso, pero supongamos que podemos agregar números a la contraseña pero con la misma longitud (solo 3 caracteres):

• Longitud de la contraseña = 3 caracteres

• Primer carácter = letras minúsculas (26 posibilidades) + letras mayúsculas (26 posibilidades) + números (10 posibilidades) = 62

• Segundo carácter = 62 (igual que el primer personaje)

• Segundo carácter = 62 (igual que el primer y segundo caracteres)

• Total = 62 ^ 3 = 62 * 62 * 62 = 238328 combinaciones

¿Qué notaste? Si observa el número de combinaciones posibles en ambas partes, obtendrá las respuestas a las preguntas que planteamos al principio. Tanto la complejidad como la longitud pueden hacer que una contraseña sea difícil de descifrar, pero la estrategia final es claramente combinarlas.

En resumen, el tiempo requerido para descifrar una contraseña depende de dos factores, respectivamente, en función de su importancia:

Longitud (L): cuál es la longitud de la contraseña (Nota: cada personaje extra demora exponencialmente más tiempo que la fuerza bruta)

Complejidad (X): que es la cantidad de caracteres permitidos en cada posición (mayúsculas, minúsculas, números y caracteres especiales)

8. Pruebe la fuerza de su contraseña

Puede ver crear una contraseña segura como un trabajo irritante o difícil para usted. Y si bien es posible que hayas encontrado una contraseña, no estás seguro de su fortaleza. ¡No te preocupes! Afortunadamente, hay muchas aplicaciones útiles basadas en la web, denominadas comprobadores de contraseñas (o solo comprobadores de contraseñas), que pueden ayudarlo a probar la fortaleza de su contraseña. Y proporcionarle pautas para crear una más fuerte.

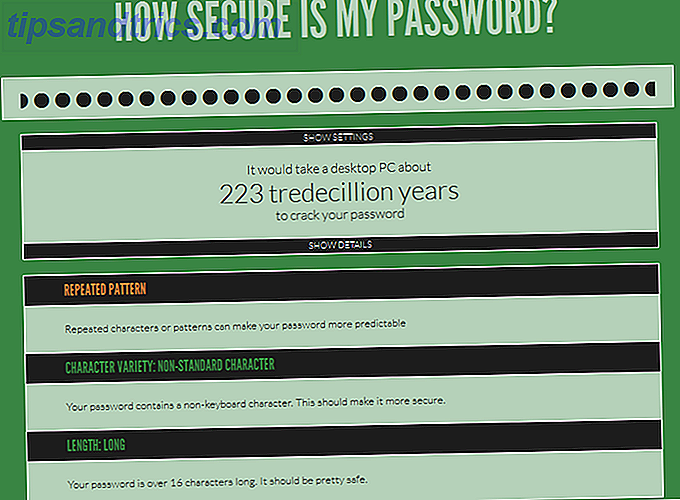

Cuán segura es mi contraseña es un ejemplo obvio. Es una aplicación simple, basada en web de propósito único con una interfaz fácil de usar; básicamente, un cuadro de texto. Simplemente escriba su contraseña en el cuadro de texto y le permitirá saber la fortaleza de su contraseña (mostrándole el tiempo que demoraría cualquier computadora de escritorio para descifrarla) a medida que ingresa la contraseña. Pero, ¿cómo hace eso? En realidad, todas estas herramientas calculan la fortaleza usando un cálculo matemático simple o sus propios algoritmos de ponderación, y obtienen el número o medida que corresponde a la potencia potencial de su contraseña. Por ejemplo, permítanos probar nuestra contraseña Haystacked: fb ... ..///// I.lto! MUO2012 ... ../////

Es una herramienta muy útil para descubrir la fortaleza de su contraseña, pero como precaución, probablemente no debería usar este servicio con su contraseña actual. En cambio, úsalo para saber qué funciona y qué no funciona.

Para obtener más información sobre esta herramienta y otras herramientas similares, consulte los siguientes enlaces:

• Ponga sus contraseñas en la prueba de crack con estas cinco herramientas de seguridad de contraseña Ponga sus contraseñas en la prueba de crack con estas cinco herramientas de seguridad de contraseña Ponga sus contraseñas en la prueba de crack con estas cinco herramientas de seguridad de contraseña Todos nosotros hemos leído una parte justa de ' ¿Cómo descifrar las preguntas de una contraseña? Es seguro decir que la mayoría de ellos son para fines nefastos en lugar de uno inquisitivo. Violación de contraseñas ... Leer más

• HowSecureIsMyPassword: Comprobador de fuerza de contraseña

• ¿Qué tan segura es tu contraseña?

• Password Meter: comprobar contraseñas para la fuerza

• Prueba de fuerza: prueba la fuerza de tu contraseña

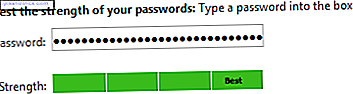

Además, dentro del servicio de seguridad de Microsoft mencionado anteriormente, hay una herramienta gratuita llamada Comprobador de contraseñas de Microsoft para verificar la fortaleza de su contraseña. Simplemente vaya allí, escriba su contraseña y obtenga una calificación de resistencia instantánea: Débil, Medio, Fuerte o Mejor, que aparece en la barra de color debajo del cuadro de texto como se muestra en la siguiente instantánea:

Leer más: compruebe la fortaleza de sus contraseñas en el Comprobador de contraseñas de Microsoft

NOTA: la seguridad es su primera responsabilidad. Por razones de seguridad, le recomendamos encarecidamente que tenga cuidado con el uso de estas herramientas. Por lo tanto, como mejores prácticas, use y considere este tipo de aplicaciones web (independientemente de saber que la aplicación / servicio basado en la web utiliza un script del lado del cliente para verificar la contraseña, sin enviar nada al servidor o no) como ejercicio para usted debe saber cómo crear una contraseña segura usando diferentes caracteres, símbolos y números. Simplemente juega con ello construyendo contraseñas falsas y probándolas.

DEBE ser la única persona que conoce su contraseña real.

9. Técnicas de gestión de contraseñas

Puede pensar que crear contraseñas seguras, únicas y sólidas para cada una de sus cuentas en línea es imposible porque será difícil recordarlas todas. Afortunadamente, hay muchos tipos diferentes de técnicas, incluidas herramientas y servicios, disponibles para hacer que sus contraseñas sean seguras y accesibles desde múltiples computadoras y dispositivos.

9.1 Algoritmos

9.1.1 Sistema de contraseña escalonada

En inglés simple, los sistemas de contraseñas escalonadas consisten en tener diferentes niveles de contraseñas para diferentes tipos de sitios web, donde la complejidad de la contraseña depende de cuáles serían las consecuencias si esa contraseña se viera comprometida / obtenida. Puede tener dos o tres niveles de sitio web o seguridad o contraseñas. Un ejemplo común obvio del sistema de contraseñas escalonadas es el sistema o enfoque de contraseñas de tres niveles, que principalmente clasifica los tipos de sitio web o seguridad en tres niveles:

• Baja seguridad: para registrarse en un foro, boletín informativo o descargar una versión de prueba para un determinado programa.

• Seguridad media: para sitios de redes sociales, correo web y servicios de mensajería instantánea.

• Alta seguridad: para todo lo que involucre sus finanzas personales, como cuentas bancarias y tarjetas de crédito. Si estos se ven comprometidos, podría afectar drásticamente y adversamente su vida.

Tenga en cuenta que esta categorización debe basarse en la importancia de cada tipo de sitio web para usted. Qué va en qué categoría variará de persona a persona.

El punto es que no tiene que memorizar cientos de contraseñas para asegurarse de que sus cuentas no se vean comprometidas. Use contraseñas realmente sólidas solo para sus cuentas de seguridad alta y mediana.

9.1.2 Árbol de contraseña

Esta es una forma manual de crear un árbol en una hoja de papel para categorizar los sitios web y mencionar las contraseñas debajo de cada uno. Amit Agarwal, autor de The Most Useful Websites, ofrece un buen ejemplo detallado en su blog.

9.2 ¿Qué es Password Manager?

La mayoría de las personas está de acuerdo en que la cantidad de contraseñas que necesita en la Web está creciendo. Por lo tanto, tener una contraseña sólida y segura para cada cuenta es más importante que nunca. Esto lleva a un problema: la dificultad de mantener el seguimiento de todas sus contraseñas diferentes.

Un administrador de contraseñas es un software que le permite almacenar de forma segura todas sus contraseñas y mantenerlas a salvo, generalmente utilizando una contraseña maestra. Este tipo de software guarda una base de datos de contraseñas encriptadas, que almacena sus contraseñas de forma segura en su máquina o en la Web.

9.3 Tipos de administradores de contraseñas

Hay muchos servicios gratuitos y pagos, así que investigue detenidamente antes de decidir cuál desea usar.

9.3.1 Independiente:

Almacenan sus contraseñas localmente en su computadora, y hay tres tipos diferentes:

Basado en escritorio

Se trata de un tipo de administrador de contraseñas que almacena su información personal (nombres de usuario y contraseñas) en un archivo local cifrado (o base de datos) en el disco duro de una computadora.

Portátil

Las contraseñas se almacenarán en dispositivos móviles / portátiles como teléfonos inteligentes o como aplicaciones portátiles en una memoria USB o disco duro externo.

Basado en navegador

Similar a los administradores de contraseñas portátiles y basados en escritorio, pero integrados en un navegador web. Los ejemplos incluyen las herramientas de administración de contraseñas ofrecidas por Firefox y Chrome.

9.3.2 basado en la web

Una solución de administración de contraseñas basada en la web le permite acceder a las contraseñas desde cualquier lugar a través de un navegador, ya que almacenan sus contraseñas en la nube.

9.3.3 Basado en Token

Requieren un nivel adicional de autenticación (a menudo llamado autenticación de factores múltiples o de dos factores), como requerir que el usuario desbloquee sus contraseñas insertando un dispositivo físico portátil proporcionado (como una tarjeta inteligente) para obtener acceso a sus contraseñas.

En resumen, la siguiente tabla muestra las principales características y debilidades entre estos tipos:

| Ser único | Basado en la web | Basado en Token | |||

| Escritorio | Portátil | Navegador | |||

| Ventajas (Caracteristicas) | Base de datos cifrada central local NOTA: algunos administradores de contraseñas de este tipo no brindan ninguna protección para las contraseñas almacenadas. Evítales. | Portabilidad (como una copia de la base de datos cifrada central estará en su memoria flash USB) Más accesible que las otras aplicaciones independientes, ya que el USB flash se llevará con el propietario | Facilidad de uso, ya que es parte del navegador | Portabilidad accesibilidad | Mucho más seguro Elimine el punto único de falla potencial |

| Desventajas | La falta de accesibilidad lejos de su computadora | Olvídate o pierde la unidad flash y has perdido tus contraseñas. | La falta de accesibilidad (a menos que uses una herramienta de sincronización) No seguro, incluso con una contraseña maestra | Usted no tiene control sobre dónde se almacenan los datos. Impactado por la seguridad del servidor o sistema en el que reside o la seguridad de la empresa misma. | Más caro Menos portátil |

| Como Mike Weber escribió en su artículo "Administración de contraseñas: ¿cuántos necesita recordar?", Los administradores de contraseñas independientes y basados en la web son soluciones basadas en software que se ven afectadas por la seguridad del sistema en el que residen. | |||||

Como puede ver, la tabla anterior muestra muchas cosas que debe tener en cuenta:

• Existe una relación inversa entre usabilidad y seguridad (usabilidad vs. seguridad)

• No debe confiar totalmente en ningún tipo de administrador de contraseñas

• Su contraseña maestra única debe ser única y compleja

• Tenga cuidado cuando use la función generador de contraseñas incluida en algunos administradores de contraseñas. Si el administrador de contraseñas usa un generador de números aleatorios débiles, las contraseñas podrían ser fácilmente adivinadas.

Entonces, ¿cuál es el mejor? ¿O qué deberíamos hacer? Tenga paciencia con nosotros y continúe leyendo para descubrirlo, pero por el momento tenga en cuenta que debe usar diferentes medidas de seguridad y que debe alternar sus formas de manejar las contraseñas.

Las herramientas de administración de contraseñas son realmente buenas soluciones para reducir la probabilidad de que las contraseñas se vean comprometidas, pero no confíe en una sola fuente. ¿Por qué? Porque cualquier computadora o sistema es vulnerable al ataque. Confiar en una herramienta de administración de contraseñas crea un punto único de falla potencial.

9.4 Ejemplos de administradores de contraseñas

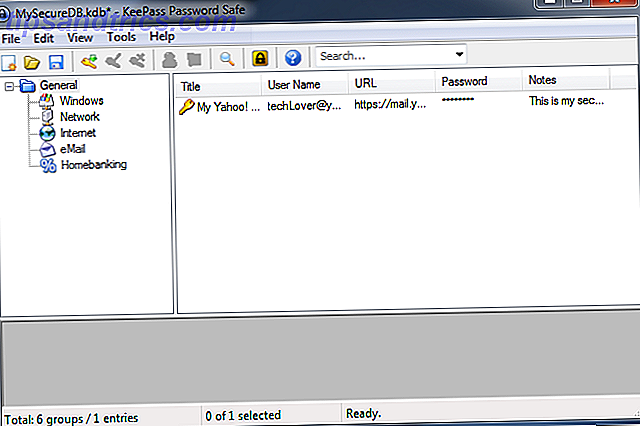

9.4.1 KeePass

KeePass es un popular administrador de contraseñas basado en computadora de escritorio, de código abierto y multiplataforma. Está disponible para Windows, Linux y Mac OS X, así como para sistemas operativos móviles como iOS y Android. Almacena todas sus contraseñas en una única base de datos (o un solo archivo) que está protegida y bloqueada con una clave maestra. La base de datos KeePass es principalmente un único archivo que puede transferirse fácilmente a (o almacenarse en) cualquier computadora. Vaya a la página de descarga para obtener su copia.

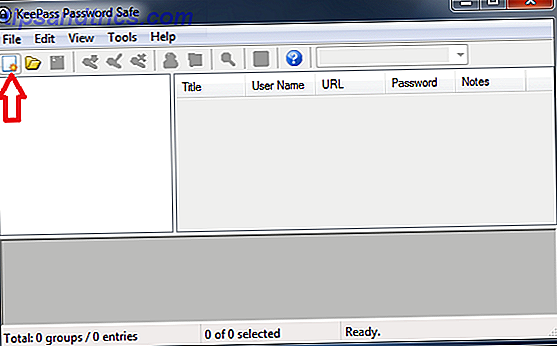

Así es cómo configurarlo en Windows:

Después de abrir KeePass, crea una base de datos haciendo clic en el botón 'Nueva base de datos'

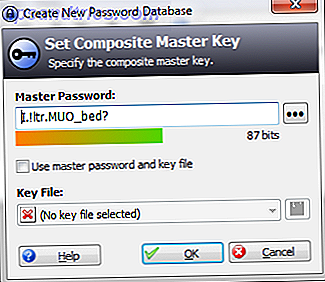

Aparecerá una nueva ventana que le pedirá una contraseña maestra y / o un disco de archivo de clave, como se muestra. [9.4.3]

Ingrese su contraseña en el cuadro de contraseña maestra y haga clic en 'Aceptar'

Mientras escribe su contraseña, le dirá cuántos bits de cifrado proporcionará, y también hay una barra de contraseñas debajo de la entrada de la contraseña para indicarle qué tan segura es su contraseña. Recordatorio rápido: utilice una única contraseña maestra única y sólida para bloquear y desbloquear su base de datos de contraseñas. Luego, debe guardar esa base de datos de contraseñas.

Luego, ingréselo de nuevo en la ventana de Contraseña de repetición y haga clic en 'Aceptar'.

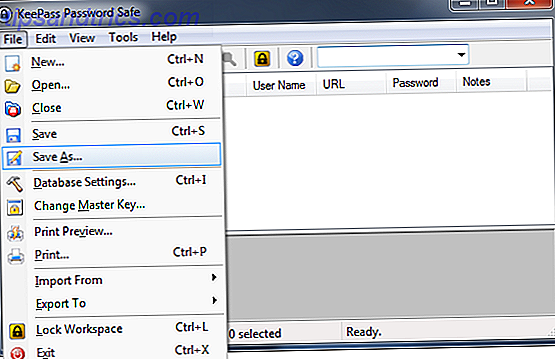

Después de haber creado la base de datos de contraseñas, debe configurar la base de datos y guardarla. Entonces haz clic en el botón "Archivo", luego ve a "Guardar como".

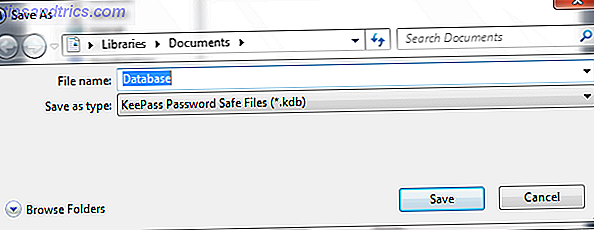

Escriba un nombre para su nuevo archivo de base de datos de contraseñas en la ventana 'Guardar como' y haga clic en 'Aceptar'.

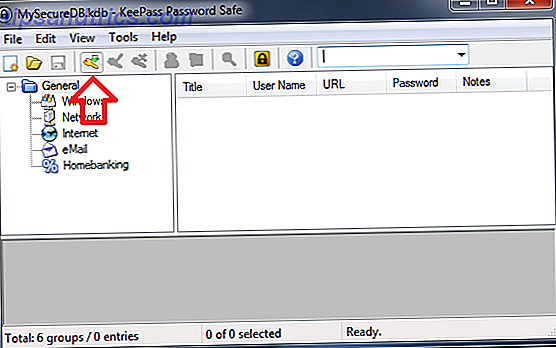

Ahora es el momento de agregar una entrada a su base de datos de contraseñas. Para hacer eso, haga clic en el botón 'Agregar entrada' (el ícono en forma de llave).

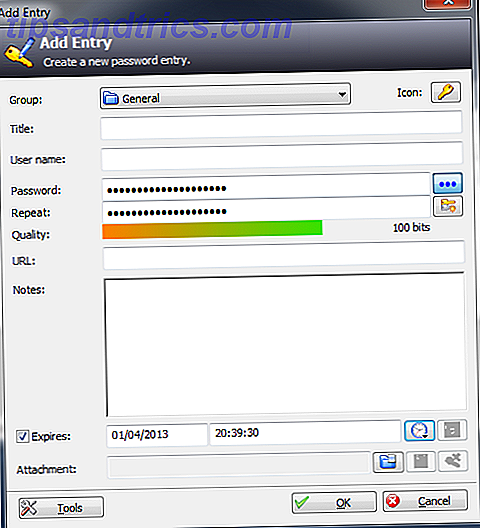

Se abrirá la ventana 'Agregar entrada'. La ventana tiene una serie de campos y herramientas tales como:

• Grupo: carpetas listas para usar en las que puede organizar y clasificar sus contraseñas. Por ejemplo, el grupo de Internet sería un buen lugar para almacenar la contraseña de su cuenta de Facebook u otras cuentas de sitios web.

• Título: un nombre que puede usar para describir la entrada de contraseña en particular, por ejemplo, la contraseña de Facebook, etc.

• Nombre de usuario: el nombre asociado con la entrada de la contraseña, como makeuseof @ makeuseof. com

• Contraseña: esta es una de las mejores características de KeePass; generar una contraseña cifrada segura. Esta característica genera automáticamente una contraseña cifrada segura al azar cuando se abre / activa la ventana 'Agregar entrada' .

Para ver su contraseña, haga clic en el botón Mostrar contraseña (el botón con tres puntos) en el lado derecho de la contraseña.

Para generar una contraseña cifrada segura al azar, ya sea para una cuenta nueva o para cambiar una contraseña existente, haga clic en el botón en el lado derecho de la entrada repetida y directamente debajo del botón Mostrar contraseña.

• Repetir: escriba la contraseña por segunda vez para confirmarla.

• Calidad: muestra qué tan segura es su contraseña, con un medidor de calidad (o potencia de contraseña) como usted.

• URL: el enlace (o dirección web) al sitio web asociado con la entrada de contraseña como mail.yahoo.com.

• Nota: Información general sobre la cuenta o el sitio web que podría ser útil en situaciones en las que está buscando una entrada en particular o donde tiene una configuración específica para su cuenta.

• Caduca: esta es la fecha de vencimiento que puede usar cuando desea ingresar una contraseña por un período de tiempo limitado. También puede agregar un recordatorio para usted mismo para cambiar la contraseña en el momento especificado. Y verá un símbolo de cruz roja al lado del nombre de la contraseña cuando haya expirado.

• Adjunto: este es un archivo adjunto a la entrada de la contraseña. Otra gran característica de KeePass es tener un visor interno para archivos de texto, imágenes y documentos. Por lo tanto, no necesita exportar el archivo adjunto para verlo.

Haga clic en 'Aceptar' una vez que haya ingresado su información para guardar sus cambios. La pantalla 'Agregar entrada' se cerrará y accederá a la ventana principal donde se mostrará su contraseña en 'Grupo de correo electrónico'.

Luego, si desea usar cualquiera de sus entradas, simplemente haga clic derecho sobre ella y seleccione 'Copiar nombre de usuario' o 'Copiar contraseña' y péguela en el sitio web.

Desventaja: si olvida la contraseña maestra, todas sus otras contraseñas en la base de datos se pierden para siempre, y no hay forma de recuperarlas. ¡No olvides esa contraseña!

KeePass es un programa local, pero puedes hacerlo en la nube sincronizando el archivo de la base de datos usando Dropbox u otro servicio como este. Vea el artículo de Justin Pot, Logre la sincronización de contraseñas entre plataformas cifradas con KeePass y Dropbox Logre la sincronización de contraseñas entre plataformas cifradas con KeePass y Dropbox Logre la sincronización de contraseñas cifradas entre plataformas con KeePass y Dropbox Lea más.

Enlaces más útiles sobre esta herramienta:

• KeePassX: gestión segura de contraseñas para Linux y OS X KeePassX: gestión segura de contraseñas para Linux y OS X KeePassX: gestión segura de contraseñas para Linux y OS X Leer más

• Usando Keepass para asegurar sus cuentas en línea usando Keepass para asegurar sus cuentas en línea usando Keepass para asegurar sus cuentas en línea Leer más

9.4.2 Administrador de contraseñas de Mozilla Firefox

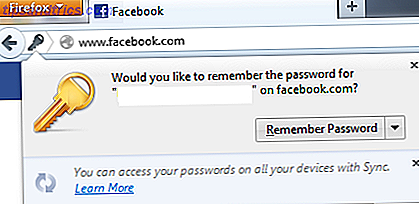

El Administrador de contraseñas de Mozilla Firefox es un administrador de contraseñas integrado en el navegador. Esto puede guardar la información de inicio de sesión (nombres de usuario y contraseñas) que utiliza mientras navega por la Web para que no tenga que ingresarlos nuevamente en la próxima visita a un sitio web o servicio. Puede notar cuando ingresa su información de inicio de sesión por primera vez en Facebook u otro sitio; una ventana aparece en la parte superior de la página web.

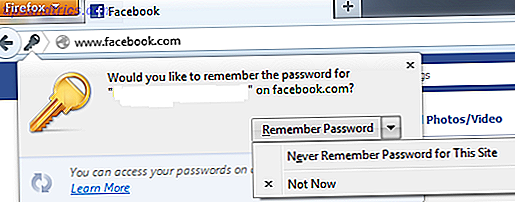

Esta ventana incluye una pregunta y un menú desplegable. La pregunta dice, "¿Quieres que Firefox recuerde esta contraseña?" Y el menú desplegable tiene tres opciones;

"Recordar contraseña": si la selecciona, Firefox guardará la información de inicio de sesión y la ingresará automáticamente la próxima vez que visite el sitio web.

"Nunca para este sitio": Firefox no guardará la información de inicio de sesión y nunca volverá a preguntarle a menos que elimine las excepciones en el administrador de contraseñas.

"Ahora no": el navegador omitirá guardar su nombre de usuario y contraseña esta vez, pero volverá a preguntar la próxima vez.

Tenga en cuenta que cuando hace clic fuera de la solicitud Recordar contraseña, desaparecerá. Entonces, para devolverlo, simplemente haga clic en el ícono de la llave en el lado izquierdo de la barra de dirección (o ubicación).

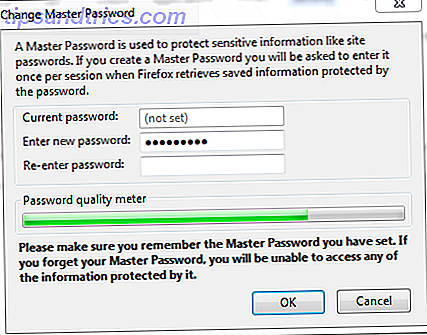

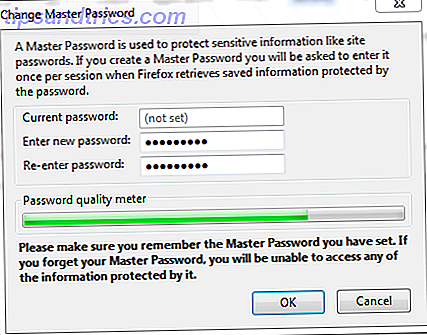

La contraseña maestra es una de las características fabulosas que tiene el navegador seguro Firefox. Es una función para proteger contraseñas guardadas y otros datos privados. Se recomienda encarecidamente utilizar la función de contraseña maestra si otros utilizan su PC para evitar que vean la lista de contraseñas guardadas. La opción de contraseña maestra no está seleccionada de manera predeterminada. Sin embargo, puede configurarlo fácilmente haciendo lo siguiente:

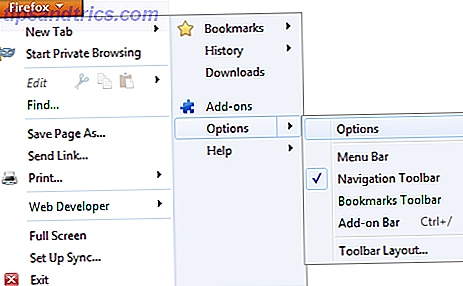

Haga clic en el botón 'Firefox' en la esquina superior izquierda.

Vaya al menú "Opciones" y seleccione "Opciones".

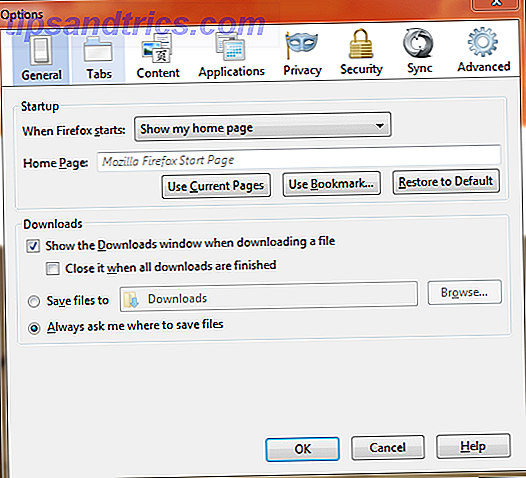

Allí encontrará 8 paneles de configuración diferentes: General, Pestañas, Contenido, Aplicaciones, Privacidad, Seguridad, Sincronización y Avanzado.

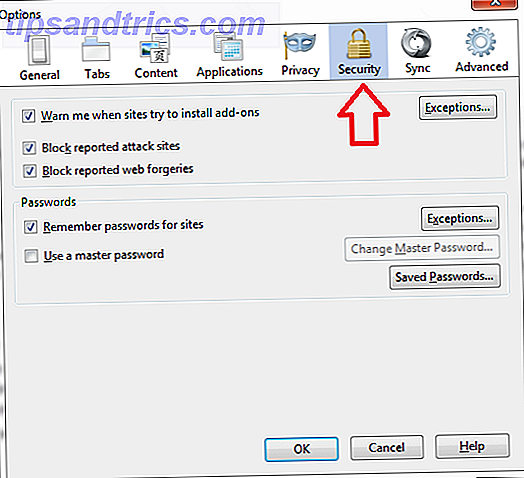

Seleccione la pestaña 'Seguridad'.

Marque la casilla junto a "Usar una contraseña maestra".

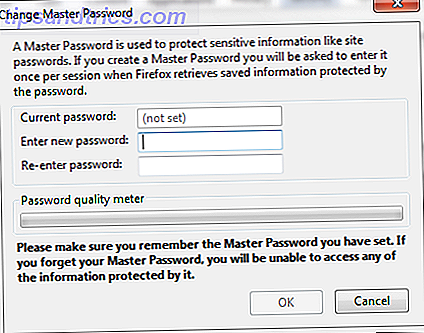

Aparecerá una nueva ventana que le pedirá una contraseña maestra como se muestra.

Ingrese su contraseña en el cuadro "Ingresar nueva contraseña".

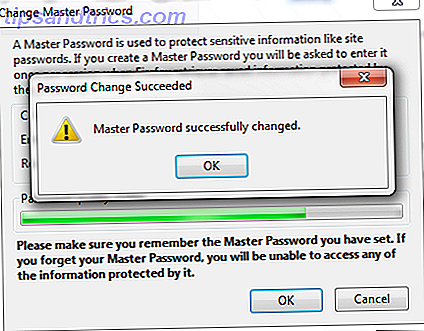

Luego, ingréselo de nuevo en el cuadro "Volver a ingresar la contraseña" y haga clic en "Aceptar"

Una cosa más que debes saber, como se destaca en el sitio web oficial de Mozilla, para cada sesión de Firefox necesitarás ingresar esta contraseña maestra solo la primera vez que pidas a Firefox que recuerde una nueva contraseña o elimine las contraseñas, y luego cada vez que quieras ver la lista de tus contraseñas guardadas

10. Autenticación de dos factores

Algunas veces una contraseña no es suficiente. La autenticación de dos factores va más allá y requiere tanto algo que usted conozca (su contraseña) como algo que tenga (su teléfono) para iniciar sesión.

En pocas palabras: es un método de autenticación que se basa en dos elementos independientes de información para verificar quién es. ¿Por qué usar esto? Porque las contraseñas no son suficientes para proteger los inicios de sesión importantes más. La autenticación de dos factores es más sólida porque reduce las posibilidades de que otra persona te robe o comprometa tu cuenta. La utilidad de Google "Google Authenticator" es un gran ejemplo de aplicación de este enfoque de autenticación.

Si no ha habilitado la autenticación de dos factores para Google, le recomiendo encarecidamente que lo haga. Google Authenticator es un servicio que le proporciona autenticación de dos factores (también conocida como "verificación en dos pasos"). Está disponible como una aplicación para teléfonos móviles iPhone, Android, Windows Phone y BlackBerry. Esta sencilla aplicación fue desarrollada intencionalmente para proporcionar a los usuarios de Gmail una capa adicional de seguridad en sus cuentas al proporcionar un código secundario de seis dígitos además de su nombre de usuario y contraseña para iniciar sesión en las aplicaciones de Google. Esto significa que además de conocer el nombre de usuario y la contraseña, el usuario necesitaría tener una contraseña de un solo uso (OTP) enviada a un teléfono o generada por la aplicación para iniciar sesión en una cuenta. Puede recibir códigos de autenticación a través de las siguientes tres opciones:

• Smartphone como Android o iPhone mediante la aplicación Google Authenticator.

• Mensaje de texto SMS.

• Lista impresa; para cuando su teléfono no funciona.

Todos los que usan Gmail (o Google Apps), Facebook u otros servicios que ofrecen 2FA ¿Qué servicios ofrecen autenticación de dos factores? ¿Qué servicios ofrecen autenticación de dos factores? No hace mucho, Tina te contó todo acerca de la autenticación de dos factores, cómo funciona y por qué deberías usarla. En pocas palabras, la autenticación de dos factores (2FA) o la verificación en dos pasos como a veces se llama, es un ... Leer más debería comenzar a usar esta función lo antes posible. Aquí hay un gran artículo de Tina Sieber ¿Qué es la autenticación de dos factores ?, ¿Por qué debería usarla? ¿Qué es la autenticación de dos factores? ¿Por qué debería usarla? La autenticación de dos factores (2FA) es un método de seguridad que requiere dos formas diferentes de probando tu identidad Se usa comúnmente en la vida cotidiana. Por ejemplo, pagar con una tarjeta de crédito no solo requiere la tarjeta, ... Leer más que cubre todo lo relacionado con este método de seguridad.

11. HTTPS: seguridad añadida

Como Matt Smith escribió en su artículo Cómo combatir los riesgos de seguridad WiFi cuando se conecta a una red pública Cómo combatir los riesgos de seguridad WiFi cuando se conecta a una red pública Cómo combatir los riesgos de seguridad WiFi cuando se conecta a una red pública Como mucha gente ahora sabe, conectando para una red inalámbrica pública no segura puede tener riesgos graves. Se sabe que hacer esto puede proporcionar una apertura para todo tipo de robo de datos, particularmente contraseñas y privadas ... Leer más:

"Como mucha gente ahora sabe, conectarse a una red inalámbrica pública no segura puede tener graves riesgos. Se sabe que hacer esto puede proporcionar una apertura para todo tipo de robo de datos, particularmente contraseñas e información privada ".

Una red Wi-Fi pública está abierta y las redes inalámbricas funcionan del mismo modo que la radio. Esto significa que la información se enviará a través de las ondas de radio (como transmisiones de radio) en todas las direcciones, y cualquier persona dentro del alcance puede leer todo fácilmente, a menos que esté encriptada. Esta es la razón por la que HTTPS es crucial si está utilizando una red no segura. Cuando usa HTTPS, su información personal, como nombres de usuario y contraseñas, se cifra a través de la red. Esto significa que incluso si la red es pública o abierta, sus inicios de sesión en cualquiera de sus cuentas no son visibles para las personas que desean capturar sus datos de inicio de sesión utilizando algunas herramientas de terceros (o herramientas de rastreo).

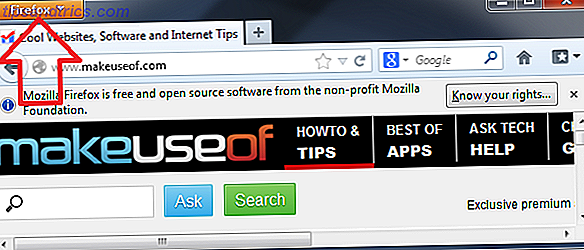

Entonces, ¿qué es HTTPS? Como se explica en Wikipedia, HTTPS significa Protocolo seguro de transferencia de hipertexto: puede indicarle a un sitio que lo está usando cuando vea "https" en la barra de direcciones donde suele estar "http". Actualmente es una opción de inicio de sesión predeterminada para servicios web, incluidos Gmail, Facebook y más.

Si desea navegar en la Web de manera segura, le recomiendo usar Mozilla Firefox como su navegador predeterminado y usar HTTPS siempre que esté disponible. Además, te recomiendo usar una extensión de Firefox llamada HTTPS Everywhere, que activará HTTPS siempre que sea posible. Para obtener más información sobre por qué debería usar Firefox como su navegador predeterminado o cómo usar su extensión HTTPS Everywhere, consulte los siguientes enlaces:

• Hacer frente a Firefox: el manual no oficial

• Encripte su navegación web con HTTPS en todas partes [Firefox]

12. Ejemplos de administración de contraseñas

En resumen, NO PONGA TODOS SUS HUEVOS EN UNA CESTA. De forma realista, poner todos los huevos (sus contraseñas) en una sola canasta (como una base de datos encriptada usando el administrador de contraseñas) significa que tiene muchos problemas una vez que está comprometido. En su lugar, intente utilizar todas las técnicas de administración de contraseñas mencionadas en este manual, si puede. Este es un método que he usado en el pasado.

Contraseñas escalonadas: primero clasifiqué mis contraseñas según la importancia de una cuenta determinada:

• Baja seguridad: foros o boletines informativos: lugares donde no utilizo información o datos personales confidenciales.

• Seguridad media : Facebook, Google+ y correos electrónicos.

• Alta seguridad: para todo lo que involucre mi financiación personal, como cuentas bancarias y tarjetas de crédito.

Ahora, de acuerdo con este sistema de contraseñas por niveles, utilicé patrones de contraseñas diferentes, administradores de contraseñas, que se resumen en la siguiente tabla:

| Bajo | Medio | Alto | |

| Generación de contraseñas | Al principio usé la misma contraseña para la mayoría de ellos, y luego usé contraseñas aleatorias. | Utilicé una contraseña de base y cambié la última o las primeras dos letras con algo que hace referencia al sitio web. | Se usó una contraseña única diferente compleja fuerte para cada cuenta. Se recomienda encarecidamente no utilizar una contraseña de base aquí |

| Gestión manual de contraseñas (hoja de papel) | Sí | No | No (Le recomendamos encarecidamente que no lo use) |

| Herramienta de administración | Sí. Administrador de contraseñas basado en navegador (administrador de contraseñas de Firefox) | Sí. Herramienta de administración de contraseñas KeePass. | No. Uso mi cerebro para recordar cualquier contraseña relacionada con cualquier cuenta que tenga alguna de mi información financiera personal. |

| Capa de seguridad adicional | No. | No. Empecé a usar 2FA con mi Gmail y voy a usarlo con mis cuentas de Facebook y Dropbox. | Sí. He usado 2FA porque mi banco requiere que todos sus clientes lo hagan. |

| Cambios frecuentes de contraseña | No. | No. | Sí. NOTA: es altamente recomendable evaluar la fortaleza de sus contraseñas y cambiarlas en función de esa revisión. |

Nota: Puede usar esta tabla como plantilla para iniciar su propio árbol o sistema de administración de contraseñas. Sin embargo, no confíe demasiado en eso. Trate de encontrar el sistema que se adapte a lo que es crítico para usted y con respecto a los últimos estándares de seguridad.

La clave para llevar de esto, por supuesto, es que nunca debes reutilizar una contraseña entre sitios.

13. ¿Cómo proteger tus contraseñas?

Claramente, las contraseñas son la línea de defensa que protege sus cuentas. Estos son algunos consejos que le ayudarán a proteger sus contraseñas, ya sea que esté en el trabajo, en casa o en una cafetería:

Nunca debe grabar o escribir su contraseña en una nota post-it.

Nunca comparta su contraseña con nadie, ni siquiera con sus colegas.

Debe tener mucho cuidado al usar sus contraseñas en computadoras públicas como escuelas, universidades y bibliotecas ... etc. ¿Por qué? Porque existe la posibilidad de que estas máquinas estén infectadas con registradores de pulsaciones de teclas (o métodos de registro de teclas) o troyanos que roban contraseñas.

No utilice funciones de ahorro de contraseña, como la función Auto Fill de Google Chrome o la función Auto Complete de Microsoft, especialmente en PC públicas.

No complete ningún formulario en la Web con su información personal a menos que sepa que puede confiar en ella. Hoy en día, Internet está lleno de sitios web fraudulentos, por lo que debe conocer los intentos de phishing.

Use un navegador confiable y seguro como Mozilla Firefox. Firefox remueve cientos de actualizaciones de seguridad y realiza mejoras significativas solo para protegerlo de malware, intentos de phishing y otras amenazas de seguridad, y para mantenerlo a salvo mientras navega por la Web.

Manténgase atento a la base de datos de PwnedList para verificar si su nombre de usuario o dirección de correo electrónico se encuentra en la lista de datos de la cuenta filtrada en Internet.

Siga revisando y mirando las noticias y revisiones recientes del software del administrador de contraseñas y las herramientas de descifrado de contraseñas. De acuerdo con esto, podrá decidir cuándo debe cambiar sus contraseñas.

14. Noticias de seguridad

Como se menciona en el último consejo anterior, debe mantenerse actualizado con las últimas noticias de seguridad; brechas de seguridad están sucediendo todo el tiempo. Si realiza una búsqueda rápida en Google de las últimas noticias de seguridad, se sorprenderá por la cantidad de recursos enfocados en la seguridad. No hablaré sobre todos ellos, pero destacaré los recursos más importantes dirigidos a audiencias generales:

14.1 Seguridad ahora

El investigador de seguridad Steve Gibson tiene un podcast interesante llamado Security Now. He estado escuchando este podcast durante algunas semanas y puedo decirles que este podcast en sí mismo no es muy técnico y no está dirigido a gurús / programadores de seguridad. En cada episodio, Gibson explica y responde las preguntas de los oyentes sobre todo, desde la autenticación en línea, la seguridad de Wi-Fi, la criptografía hasta el software espía, el malware, los virus y muchas otras cosas más. Sorprendentemente, puedes escuchar este podcast en tu iPhone o iPad.

Por cierto, no te preocupes si te has perdido algún episodio porque cada podcast está archivado con audio de banda ancha alta y baja y una transcripción completa. Simplemente vaya al sitio web de Security Now para comenzar a obtener más información acerca de la seguridad.

14.2 PwnedList

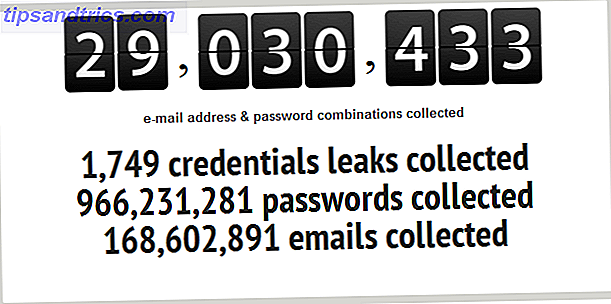

Esta herramienta ayuda a los usuarios a descubrir si las credenciales de sus cuentas han sido pirateadas. Si va al sitio web del servicio, verá estadísticas actualizadas del número de credenciales, contraseñas y direcciones de correo electrónico filtradas.

PwnedList sigue monitoreando (o rastreando) la Web para encontrar datos robados publicados por hackers en los sitios públicos y luego indexa toda la información de inicio de sesión que encuentra. Además, lanzó recientemente un nuevo servicio que le avisa cuando sus credenciales han sido publicadas públicamente por piratas informáticos. Esta herramienta de monitoreo está disponible como un servicio gratuito para el individuo. Entonces, ¿qué estás esperando? Vaya a la página de registro y comience a recibir alertas y actualizaciones sobre sus credenciales.

15. Puntos a recordar (recomendaciones)

Repasemos las ideas principales y los puntos, solo para revisar.

SIEMPRE use una combinación de letras mayúsculas y minúsculas junto con números y caracteres especiales.

Tener una contraseña segura diferente para cada sitio, cuenta, computadora, etc., y NO tener ninguna información personal como su nombre o detalles de nacimiento en su contraseña.

NO comparta ninguna de sus contraseñas ni sus datos confidenciales con nadie, ni siquiera con sus colegas o el servicio de asistencia técnica de su empresa. Además, use sus contraseñas cuidadosamente, especialmente en PC públicas. No seas una víctima de surfear hombro.

Como mencionamos en la sección Técnicas de administración de contraseñas, es un excelente paso utilizar aplicaciones de administrador de contraseñas como LastPass y 1Password para ayudarlo a generar, almacenar y recordar contraseñas únicas. Sin embargo, para una seguridad más sólida, no debe confiar únicamente en ellos. Grant Brunner escribió un artículo fascinante en ExtremeTech sobre cómo mantenerse seguro en línea: el uso de un administrador de contraseñas no es suficiente. En él, escribió, "usar un administrador de contraseñas para todas sus cuentas es una idea muy sensata, pero no se deje engañar por una falsa sensación de seguridad. No es inmune a las grietas o al tiempo de inactividad". En términos generales, los administradores de contraseñas como LastPass son como cualquier software: vulnerables a las violaciones de seguridad. Por ejemplo, LastPass experimentó una brecha de seguridad en 2011, pero los usuarios con contraseñas maestras fuertes no se vieron afectados.

Y nuestra última recomendación que recomendamos encarecidamente es que comience a evaluar sus contraseñas, construya su sistema de contraseñas escalonadas, alternar sus formas de crear contraseñas y almacenarlas usando administradores de contraseñas o árbol de contraseñas, esté actualizado con las últimas noticias de seguridad y regularmente cambia tus contraseñas

Para más detalles:

• La guía para la seguridad con contraseña (y por qué debería importar)

• Cómo dominar el arte de las contraseñas

16. Enlaces de MakeUseOf

Personalmente, recomiendo encarecidamente que repase los siguientes y prácticos artículos prácticos sobre MakeUseOf para obtener más información acerca de la seguridad y protección de las contraseñas.

• Cómo crear una buena contraseña que no olvides Cómo crear una contraseña segura que no olvides Cómo crear una contraseña segura que no olvides ¿Sabes cómo crear y recordar una buena contraseña? Aquí hay algunos consejos y trucos para mantener contraseñas fuertes y separadas para todas sus cuentas en línea. Lee mas

• Cómo crear contraseñas seguras que pueda recordar fácilmente Cómo crear contraseñas seguras que pueda recordar fácilmente Cómo crear contraseñas seguras que pueda recordar Lea más fácilmente

Además, tenemos un repositorio creciente de consejos de seguridad útiles y útiles que deben consultarse para actualizarse en esta área absolutamente vital.

Aquellos de ustedes que son nuevos en el área de seguridad de la información y quieren saber mucho más sobre seguridad probablemente deberían leer, "HackerProof: su guía para la seguridad de la PC", que le dará una visión general de la información vital para la seguridad de su PC .

Conclusión

En la era de la información de hoy, las contraseñas son un aspecto vital de su seguridad. Son la primera línea de defensa y el método de autenticación más utilizado que proporciona protección para las cuentas de usuario de su computadora o cuentas en línea. Sin embargo, debido a las nuevas técnicas utilizadas por los crackers de contraseñas y hardware más rápido, lo que se consideraba una contraseña segura hace un año ahora puede considerarse como una ventana abierta a su computadora o cuenta en línea. Esto no significa que deba estar asustado, pero sí significa que debe mantenerse al día con las últimas noticias de seguridad siempre que sea posible. No eres inmune a las grietas o al tiempo de inactividad. Para estar realmente seguro, necesita mantener una copia encriptada de su base de datos de contraseñas localmente, usar autenticación de factores múltiples cuando sea posible, revisar las últimas noticias de seguridad, evaluar sus contraseñas y cambiarlas con frecuencia.

¡Eso es! Espero que hayan adquirido un buen sentido de conciencia de seguridad y hayan aprendido nuevas técnicas leyendo esto. Configurar un sistema sólido de administración de contraseñas requiere tiempo, práctica y paciencia, pero vale la pena hacerlo si le preocupa su seguridad. Hace tu vida más segura que antes. ¡Disfrutar!

"TRATE SU CONTRASEÑA COMO

SU CEPILLO DE DIENTES "