Un nuevo año está por venir, y es hora de hacer un balance de su vida y hacer planes para un año exitoso por delante, y parte de esos planes deberían ser asegurarse de que su seguridad personal esté a la altura. Es fácil quitarse estas cosas, pero al reservar una hora más o menos para una auditoría de seguridad personal a principios de año, puede sentirse mucho más seguro de su seguridad digital.

Aquí hay 10 pasos que debe seguir para tener todo actualizado. La mayoría de ellos son aplicables en su computadora, pero si puede hacerlo también en su teléfono, debería hacerlo.

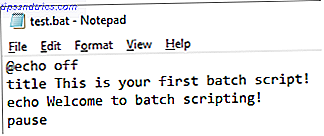

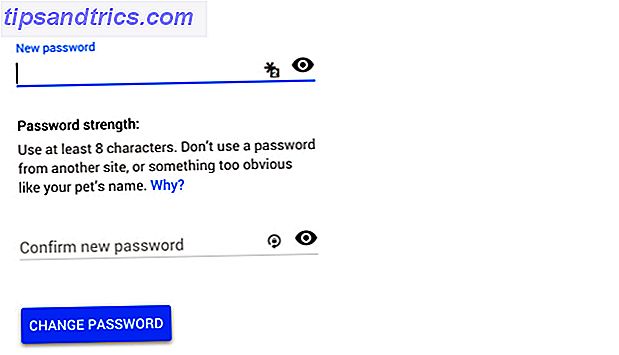

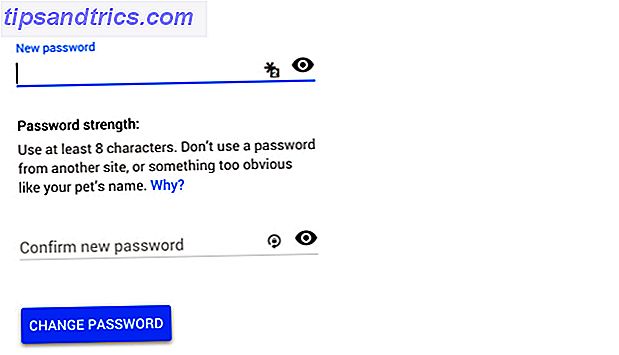

1. Cambia tus contraseñas

Sí, todos ellos. Cambia cada uno. Probablemente ya haya pasado demasiado tiempo desde que cambió la mayoría de ellos, e incluso es probable que varios de ellos sean iguales o muy similares. Esta es una gran amenaza para la seguridad, y es hora de remediarla. Pero no te preocupes, no va a ser tan difícil como parece.

Si aún no está usando un administrador de contraseñas, debe descargar uno inmediatamente. Uso LastPass La guía completa para simplificar y asegurar su vida con LastPass y Xmarks La guía completa para simplificar y asegurar su vida con LastPass y Xmarks Mientras que la nube significa que puede acceder fácilmente a su información importante donde sea que esté, también significa que tiene una gran cantidad de contraseñas para realizar un seguimiento. Es por eso que se creó LastPass. Lea más, pero tenemos KeePass KeePass Password Safe - El mejor sistema de contraseñas cifradas [Windows, Portable] KeePass Password Safe - El mejor sistema de contraseñas cifradas [Windows, Portable] Almacene sus contraseñas de forma segura. Completo con encriptación y un generador de contraseñas decente, sin mencionar los complementos para Chrome y Firefox. KeePass podría ser el mejor sistema de administración de contraseñas que existe. Si usted ... Lea más y 1 Contraseña Dé 1Password para Mac Administre sus contraseñas y datos seguros Deje 1Password para Mac Administre sus contraseñas y datos seguros A pesar de la nueva característica iCloud Keychain en OS X Mavericks, prefiero poder administrar mis contraseñas en 1Password clásica y popular de AgileBits, ahora en su cuarta versión. Leer más adherentes en MakeUseOf, también. No importa cuál elijas; solo elige uno y comienza a usarlo. Solo necesitará recordar una sola contraseña maestra y la aplicación lo ayudará a generar contraseñas más seguras. 6 Consejos para crear una contraseña irrompible que pueda recordar 6 consejos para crear una contraseña irrompible que pueda recordar Si sus contraseñas no son únicas e irrompible, también podría abrir la puerta e invitar a los ladrones a almorzar. Lea más en el futuro. Es fácil de usar y supone un gran impulso para la seguridad. Una obviedad.

2. Actualiza la configuración de tu enrutador

Incluso si se abstiene de iniciar sesión en sitios web importantes mientras usa Wi-Fi público, lo cual debería hacer, aún podría ser vulnerable en su hogar. Por qué su enrutador es un riesgo de seguridad (y cómo solucionarlo) Por qué su enrutador es una seguridad Riesgo (y cómo solucionarlo) Lea más, especialmente si no ha tomado las precauciones adecuadas para proteger su enrutador doméstico. Usar un nombre de red o contraseña predeterminado es solo pedir problemas.

Afortunadamente, tenemos todo lo que necesita para proteger su red doméstica Cómo configurar su enrutador para que su red doméstica sea realmente segura Cómo configurar su enrutador para hacer que su red doméstica sea realmente segura La configuración predeterminada del enrutador coloca su la red en riesgo, lo que permite a los desconocidos exprimir poco y potencialmente cometer crímenes. Utilice nuestro resumen para configurar su configuración de enrutador estándar para evitar el acceso no autorizado a su red. Lea más para elegir el mejor tipo de encriptación WPA2, WEP y amigos: ¿Cuál es la mejor manera de cifrar su Wi-Fi? WPA2, WEP y amigos: ¿Cuál es la mejor manera de cifrar su Wi-Fi? Al configurar el cifrado inalámbrico en su enrutador, se encontrará con una variedad de términos confusos: WPA2, WPA, WEP, WPA-Personal y WPA-Enterprise. Lee mas . Si necesita más ayuda con su enrutador específico, busque un tutorial en línea o publíquelo en los comentarios e intentaremos ayudarlo.

3. Verifique la configuración de privacidad de su red social

La privacidad y la seguridad van de la mano, y la falta de privacidad en sus cuentas de redes sociales podría tener algunos efectos sorprendentemente significativos 5 maneras en que la falta de privacidad de Facebook puede costarle dinero 5 maneras en que la falta de privacidad en Facebook puede costarle dinero ignorar cómo la actividad de Facebook podría afectar su vida financiera es un gran error, como muchas personas descubrieron recientemente. Aquí hay cinco formas en que las acciones en Facebook podrían costarle dinero. Lee mas . La configuración difiere de una red a otra, pero asegurándose de que solo sus amigos puedan ver sus publicaciones, de que los permisos de su aplicación estén actualizados (siguiendo los pasos detallados aquí). Miles de personas entregaron datos personales gratis en Facebook. Miles de personas se distanciaron de su perfil personal. Datos gratuitos en Facebook: si usted es como miles de otras personas, simplemente regala una tonelada de información personal, un gráfico que muestra sus palabras más utilizadas en Facebook. No es realmente un gran negocio, ¿no? ? Lea más) y limitar la información que está regalando a través de sus amigos es una buena opción para todas las plataformas sociales.

Asegúrate de revisar la configuración de privacidad de tus fotos de Facebook Configuración de privacidad de fotos de Facebook que necesitas saber Configuración de privacidad de fotos de Facebook que debes conocer Como con todo lo relacionado con la privacidad en Facebook, administrar la configuración de privacidad de tus fotos no siempre es fácil. Lea más, configuración de seguridad de WhatsApp Todo lo que necesita saber sobre su WhatsApp Configuración de privacidad Todo lo que necesita saber sobre la configuración de privacidad de WhatsApp Al igual que con todas las herramientas de comunicación, la privacidad es de suma importancia. A continuación, le mostramos cómo proteger su privacidad al usar WhatsApp. Lea más, busque en su configuración de Twitter e Instagram y use la herramienta de revisión de privacidad de Facebook Protéjase con la herramienta de revisión de privacidad de Facebook Protéjase con la herramienta de revisión de privacidad de Facebook Facebook tiene un problema de privacidad. No es secreto Oyes historias sobre eso cada dos días. Para ayudar a los usuarios a entender mejor su configuración, Facebook lanzó una nueva herramienta llamada Privacy Check-up. Lea más para ver si todo es tan seguro como debería ser. Recuerda que lo que sea que publiques probablemente esté disponible para siempre, así que asegúrate de que solo las personas correctas lo verán.

4. Ejecute un escaneo de virus completo

Usted tiene un software antivirus, ¿verdad? Si no, debes obtenerlo inmediatamente. Hemos revisado algunos de los mejores paquetes antivirus gratuitos. 5 Mejores Suites gratuitas de seguridad en Internet para Windows 5 Las mejores suites gratuitas para seguridad en Internet para Windows ¿En qué suite de seguridad confía más? Vemos cinco de las mejores suites de seguridad gratuitas para Windows, todas las cuales ofrecen funciones de protección antivirus, anti-malware y en tiempo real. Lea más e incluso le dijo cómo comparar las diferentes opciones que existen Compare el rendimiento de su antivirus con estos 5 sitios principales Compare el rendimiento de su antivirus con estos 5 sitios principales ¿Qué software antivirus debería usar? Cual es el mejor"? Aquí echamos un vistazo a cinco de los mejores recursos en línea para verificar el rendimiento del antivirus, para ayudarlo a tomar una decisión informada. Lee mas . En su mayor parte, va a ser difícil obtener uno que sea malo, así que simplemente descargue uno de los paquetes de gran nombre y agréguelo (si no lo quiere ni pensar en ello, vaya a Avira).

Una exploración completa debería analizar todos los archivos en su computadora para asegurarse de que no haya malware oculto en ninguna parte. Esto probablemente demorará varias horas, por lo que es posible que desee ejecutarlo durante la noche. Si el escaneo surge con algo, su aplicación antivirus debería decirle exactamente qué hacer al respecto.

5. Compruebe si hay aplicaciones y extensiones poco familiares.

Si bien algunos programas maliciosos se infiltrarán en su computadora a través de anuncios o correos electrónicos infectados, existe la posibilidad de que también haya descargado algunos por accidente. Una gran cantidad de adware se incluye con aplicaciones gratuitas Deshacerse de "Ads by Browser Warden" Permanentemente deshacerse de "Ads By Browser Warden" Permanentemente Algunos malware simplemente se niega a morir. Si su computadora ha sido infectada con Browser Warden, es hora de ponerle fin. Aquí le mostramos cómo deshacerse de él de forma permanente. Lea más, y es posible que tenga una barra de herramientas gratuita 4 Barras de herramientas molestas del navegador y cómo deshacerse de ellas 4 Barras de herramientas molestas del navegador y cómo deshacerse de ellas Las barras de herramientas del navegador simplemente no parecen desaparecer. Veamos algunas molestias comunes y detallamos cómo eliminarlas. Más información o extensión de cupón que recopila datos sobre usted mientras muestra una gran cantidad de anuncios.

Verifique la lista de aplicaciones en su computadora y elimine cualquier que no recuerde haber otorgado permiso para instalar (probablemente también podría eliminar un grupo que instaló para ahorrar espacio). Lo mismo ocurre con las extensiones del navegador, sin importar qué navegador esté utilizando: extensiones maliciosas del navegador 4 Extensiones maliciosas del navegador que ayudan a los hackers a sus víctimas 4 Extensiones maliciosas del navegador que ayudan a los hackers a identificar a sus víctimas Se equivocaría al pensar que todas las extensiones del navegador son diseñado para ayudarte. Ya sea que las extensiones aprovechen las vulnerabilidades o envíen datos a los piratas informáticos, es hora de estar atentos sobre cómo mejorar su navegador. Hay más información disponible, y debe estar pendiente de ellos.

6. Ejecute sus actualizaciones

El software obsoleto hace que sea mucho más fácil para un pirata informático acceder a su computadora o su teléfono. Cuando las empresas lanzan parches de seguridad, no siempre los lanzan para las versiones anteriores de su software, y si está utilizando una versión no compatible, podría quedar vulnerable.

Entonces ejecuta tus actualizaciones. Su sistema operativo, sus aplicaciones, su navegador y extensiones, su teléfono, todo. Si no lo has hecho en mucho tiempo, puede llevar un tiempo, pero vale la pena el tiempo y el esfuerzo mínimo que se necesita. Es posible que esté nervioso por la necesidad de aprender a utilizar su computadora de nuevo si las cosas se ven y actúan de manera diferente, pero es mejor que tener su cuenta bancaria agotada cuando alguien detecta su contraseña.

7. Habilite la autenticación de dos factores

Cuando inicia sesión en un sitio o aplicación con una contraseña, esa es una autenticación de un factor. Autenticación de dos factores Bloquear estos servicios ahora con autenticación de dos factores Bloquear estos servicios ahora con autenticación de dos factores La autenticación de dos factores es la forma inteligente de proteger sus cuentas en línea. Echemos un vistazo a algunos de los servicios que puede cerrar con una mayor seguridad. Leer más requiere otra información suya. Esa información suele ser un código numérico que se envía a su teléfono a través de un mensaje de texto o una aplicación; simplemente mire el código, ingréselo en el sitio y ya está. Sí, es más esfuerzo. Pero también es mucho más seguro.

Si nada más, asegúrese de proteger sus cuentas de Google y cualquier otra cuenta de correo electrónico con autenticación de dos factores. Habrá momentos en que desearía no haberlo activado (generalmente porque tiene que pausar Netflix para buscar su teléfono), pero reduce significativamente las posibilidades de que alguien pueda acceder a sus cuentas.

8. Desactivar seguimiento

Toneladas de sitios y servicios rastrean a dónde va y qué hace en línea. El mayor culpable es Google, especialmente si usa varios de sus servicios (Gmail, Google Calendar, Google Talk, Hangouts, Drive, etc.). Afortunadamente, tenemos un tutorial sobre cómo dejar de dar tanta información personal a los usuarios de Google Android: cómo dejar de dar tanta información personal a los usuarios de Google Android: cómo dejar de dar tanta información personal a los usuarios de Google Android, de forma predeterminada, dar Google mucha información. Aquí está cómo salir de esa trampa. Lea más, y ese es un muy buen lugar para comenzar.

Pero también revise la configuración de la cuenta en otros sitios web, probablemente verá que también lo están rastreando por varias razones (generalmente para mostrarle anuncios). Cuantos más sitios pueda evitar para hacer esto, mejor. Usar la extensión de navegador Desconectar te ayudará a descubrir quién te está siguiendo y tratar de ponerle fin.

9. Asegure sus dispositivos Wearables y Smart Home

La tecnología portátil se ha disparado en los últimos años, con una gran cantidad de dispositivos que llegan al mercado y se han vuelto populares. Desafortunadamente, muchos de estos dispositivos portátiles pueden representar una amenaza para la seguridad. Eche un vistazo a nuestro artículo sobre cómo proteger sus vestibles Cómo detener sus accesorios portátiles Cómo convertirse en una amenaza de seguridad Cómo detener su hardware portátil Cómo convertirse en una amenaza de seguridad Lea más para minimizar el peligro.

Los dispositivos domésticos inteligentes también pueden ser un riesgo: sus cámaras IP pueden proporcionar acceso visual a su hogar, los dispositivos de seguridad podrían ser pirateados y toda clase de otros estragos podrían dañarse si un pirata informático accede a su red doméstica. Tenga en cuenta estas preocupaciones de seguridad 5 Preocupaciones de seguridad a tener en cuenta al crear su hogar inteligente 5 Preocupaciones de seguridad a tener en cuenta al crear su hogar inteligente Muchas personas intentan conectar tantos aspectos de sus vidas a la red como sea posible, pero muchas personas han expresado preocupaciones genuinas sobre cuán seguros son realmente estos espacios de vida automatizados. Lee mas . Como con todo lo demás, la elección de contraseñas seguras y el cifrado son cruciales.

10. Manténgase informado

Esto es grande. Realmente necesita comenzar a mantenerse informado sobre la seguridad personal y las amenazas a la privacidad. Hacemos nuestro mejor esfuerzo para mantenerlo actualizado sobre los principales eventos aquí, pero otros sitios publican actualizaciones diarias sobre lo que está sucediendo en el mundo de la ciberseguridad, y vale la pena revisarlos regularmente o seguirlos en las redes sociales para obtener la última información sobre amenazas .

Para comenzar, consulte estos 10 blogs de seguridad Alerta roja: 10 blogs de seguridad informática que debe seguir hoy Red Alert: 10 blogs de seguridad informática que debe seguir hoy La seguridad es una parte crucial de la informática, y debe esforzarse por informarse y mantenerse actualizado . Deberá consultar estos diez blogs de seguridad y los expertos en seguridad que los escriben. Lee mas . Por lo menos, debe verificarlos de vez en cuando para ver si informan algo que pueda afectarlo (siempre puede suscribirse a su boletín de noticias y utilizar Unroll.me para evitar que ocupe su bandeja de entrada). 4 Consejos para desordenar para los boletines informativos si no los quiere trash 4 consejos complicados para los boletines si no los quiere trash ¿Cuántas suscripciones por correo electrónico tiene? Si usted es como yo, no tiene absolutamente ninguna idea, pero usted sabe que es mucho. Es hora de pasar a la acción. Leer más). ¡Y, por supuesto, sigue leyendo Asuntos de seguridad aquí en MakeUseOf!

Haga de 2016 un año seguro

Sé que los pasos anteriores parecen una gran cantidad de trabajo, pero si te sientas y los haces, no debería demorar demasiado. Y si te mantienes al tanto de las cosas que deberías hacer de todos modos (escaneos de virus, cambiar contraseñas, hacer un seguimiento de las pérdidas de contraseñas), la próxima vez no será tan intensa.

Comprometámonos a estar un poco más seguros en línea en 2016 y minimicemos los riesgos. ¿Estarás realizando una auditoría de seguridad personal este año? ¿Qué planeas hacer para minimizar las amenazas este año? Comparte tus pensamientos a continuación!

Créditos de la imagen: Bloomua a través de Shutterstock.com, LDprod a través de Shutterstock.com.