Una red privada virtual Lo que es un túnel VPN y cómo configurar uno Lo que es un túnel VPN y cómo configurarlo Lea más es una herramienta realmente útil para proteger su privacidad y permanecer anónimo en línea. Las VPN funcionan transfiriendo su conexión a Internet a través de otra computadora (llamada "punto final"), utilizando un túnel cifrado. Esto significa que cualquier persona situada entre su computadora y el punto final no puede ver lo que está haciendo. También significa que estás disfrazado como el punto final de cualquier computadora a la que se conecte tu máquina. En pocas palabras, oculta su dirección IP.

Pero una vulnerabilidad en muchos proveedores de redes privadas virtuales descubierta recientemente por Perfect Privacy pone en duda este último punto. Esta falla de seguridad podría hacer que las personas pierdan su anonimato mientras usan VPN. Así es cómo.

La vulnerabilidad

Entonces, ¿cómo funciona el ataque (que se ha denominado "Fallo de puerto")? Bueno, primero, algunas condiciones deben cumplirse.

En primer lugar, el proveedor de VPN y el atacante deben tener habilitado el reenvío de puertos. Aquí es donde la dirección IP y el número de puerto cambian mientras el paquete está atravesando la red. Para leer algunos antecedentes sobre esto, consulte nuestro artículo sobre Traducción de direcciones de red ¿Qué es la traducción de direcciones de red (NAT) y cómo funciona? ¿Qué es la traducción de direcciones de red (NAT) y cómo funciona? Leer más (NAT). El ataque aún funciona si la víctima no tiene habilitado el reenvío de puertos.

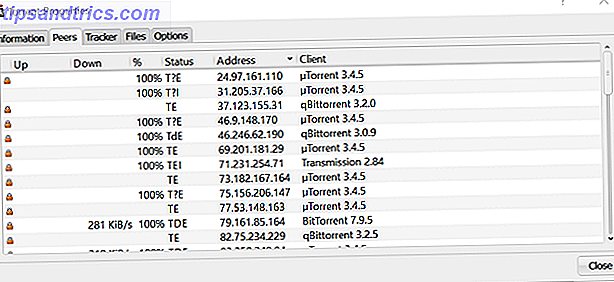

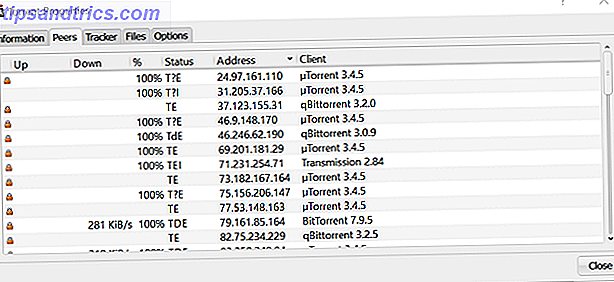

El atacante también debe tener una cuenta con la VPN a la que apunta, y conocer la dirección IP del punto final VPN que está utilizando el usuario. Esto se puede encontrar observando un enjambre de BitTorrent (todos los pares conectados a un solo torrente), o monitoreando un IRC.

Luego, el atacante se conecta al mismo punto final VPN como la víctima y espera a que visiten una página web maliciosa que está bajo el control del atacante. Esto a menudo se puede lograr incorporando la página web en un sitio legítimo, ya sea como una imagen alojada en el servidor web o como un iFrame. A partir de esto, es posible deducir la dirección IP real de la persona a la que se dirige.

Quién fue afectado

Algunos de los nombres más importantes en VPN se vieron afectados por esta vulnerabilidad. Esto incluía Ovpn.to, nVPN y acceso privado a Internet (PIA). Todos fueron informados sobre la vulnerabilidad antes de que se revelara, y pudieron emitir una solución antes de que se hiciera pública. En declaraciones a TorrentFreak, Private Internet Access dijo:

"Implementamos reglas de firewall en el nivel de servidor VPN para bloquear el acceso a los puertos reenviados desde las direcciones IP reales de los clientes. La solución se implementó en todos nuestros servidores dentro de las 12 horas posteriores al informe inicial ".

PIA también otorgó a Perfect Privacy una recompensa de errores de $ 5, 000 en reconocimiento a sus esfuerzos y al hecho de que revelaron la vulnerabilidad de manera responsable. En el pasado, hemos escrito extensamente sobre la ética de la divulgación de vulnerabilidades Divulgación completa o responsable: cómo se divulgan las vulnerabilidades de seguridad o la divulgación responsable: cómo se revelan las vulnerabilidades de seguridad Las vulnerabilidades de seguridad en los paquetes de software populares se descubren todo el tiempo, pero ¿cómo son? informaron a los desarrolladores, y ¿cómo los hackers aprenden acerca de las vulnerabilidades que pueden explotar? Lea más, y cómo casi siempre es mejor informar al proveedor antes de liberar la vulnerabilidad a la naturaleza.

Por supuesto, hay miles de proveedores de VPN. Mientras que algunos han emitido correcciones, es probable que muchos más no lo hayan hecho.

Por qué esto importa

Las personas usan VPN por una variedad de razones 8 Instancias que no usaba una VPN pero debería haber sido: La lista de verificación de VPN 8 instancias que no usaba una VPN pero debería haber sido: la lista de verificación de VPN si aún no lo hizo considerado suscribirse a una VPN para asegurar su privacidad, ahora es el momento. Lee mas . Muchas personas las usan para vencer georestricciones La mejor guía para ver televisión en línea con acceso privado a Internet La mejor guía para ver televisión en línea con acceso privado a Internet Las redes privadas virtuales (VPN) te permiten impulsar el tráfico de tu red a través de un túnel encriptado. para ocultar su identidad y para navegar en Internet de forma segura cuando utiliza un punto de acceso público. Lea más en los sitios de TV por Internet. Algunos los usan para asegurar sus comunicaciones mientras usan un punto de acceso público Wi-Fi. Otros los usan para vencer la censura y la vigilancia del gobierno, o para descargar películas y música de manera ilegal sin ser demandados.

Para aquellos en la última categoría, el descubrimiento de esta vulnerabilidad será una preocupación real. Como siempre, su única opción real es votar con su billetera y suscribirse a un proveedor de VPN que haya confirmado que ha corregido esta vulnerabilidad.

Personalmente, soy un gran admirador de Private Internet Access Asegure su actividad de navegación con Private Internet Access VPN [Giveaway] Proteja su actividad de navegación con Private Internet Access VPN [Giveaway] Estamos regalando 10 cuentas privadas de acceso a Internet válidas para una ¡año! ¡Lee nuestro tutorial y únete al sorteo! Lea más, y los recomendaría cualquier día de la semana. Para una vista más detallada del mercado, consulte nuestra lista de los mejores servicios de VPN. También hay algunos servicios gratuitos de VPN.

Mantente seguro

Al usar una VPN, hay algunas cosas que puede hacer para mejorar su privacidad. En primer lugar, puede configurar su equipo para protegerlo contra filtraciones de DNS. Cómo las pérdidas de DNS pueden destruir el anonimato cuando se usa una VPN, y cómo detenerlos. Cómo las DNS pueden destruir el anonimato cuando se usa una VPN, y cómo detenerlos cuando intenta permanezca anónimo en línea, una VPN es la solución más simple al enmascarar su dirección IP, proveedor de servicios y ubicación. Pero una fuga de DNS puede socavar totalmente el propósito de una VPN ... Leer más, lo que puede socavar completamente su anonimato. Además, considere desactivar JavaScript (¿qué es JavaScript? ¿Qué es JavaScript, y puede existir Internet sin él? ¿Qué es JavaScript, y puede existir Internet sin él? JavaScript es una de esas cosas que muchos dan por sentado. Todo el mundo lo usa. Lea más) para defenderse contra los ataques de huellas dactilares de Canvas. Las huellas dactilares de Canvas lo rastrearán adonde quiera que vaya. Aquí le explicamos por qué debería preocuparse Las huellas dactilares de Canvas lo rastrearán adonde quiera que vaya. He aquí por qué debería preocuparse Leer más. Vale la pena señalar que esto puede tener un efecto adverso en su experiencia de navegación, y muchos (incluido James Bruce, nuestro Jefe de la web oficial) desaconsejan AdBlock, NoScript & Ghostery - The Trifecta Of Evil AdBlock, NoScript & Ghostery - The Trifecta Del mal En los últimos meses, un buen número de lectores han tenido problemas para descargar nuestras guías, o por qué no pueden ver los botones de inicio de sesión o los comentarios que no se cargan; y en ... Leer más.

¿Tiene alguna otra estrategia para mejorar su privacidad cuando usa una VPN? Cuéntame acerca de ellos en los comentarios a continuación.

Crédito de la imagen: Bastidores de servidores de Oleksiy Mark a través de Shutterstock