La corrupción de datos es uno de los errores más comunes de la computadora. A diferencia de un error, que ocurre debido a un código incorrectamente escrito o ejecutado, la corrupción de datos ocurre cuando el código se cambia intencional o involuntariamente de su forma original y correcta. La corrupción puede ser sistemática o aleatoria, e incluso un pequeño cambio puede romper un programa fundamentalmente o inutilizar un archivo.

Así es como sucede, y qué puede hacer para detenerlo.

¿Qué causa la corrupción?

El universo no es un lugar amigable para los datos. Las partículas extraviadas pueden literalmente pasar de cero a uno, o viceversa, introduciendo corrupción aleatoria incluso cuando se apaga una computadora. Y si las partículas extraviadas no funcionan, la decadencia física simple puede. Las unidades magnéticas pierden su orientación, los medios cargados eléctricamente pierden carga gradualmente y los medios ópticos se degradan CD no son para siempre: la verdad sobre CD / DVD Los CDs de "Longevidad" y "Moldura" no son para siempre: la verdad sobre la longevidad de CD / DVD, "Mold" y "Rot" La era digital ha revolucionado la forma en que manejamos la información. Nunca antes la humanidad pudo registrar y almacenar tanta información y tanta diversidad. Si bien la cantidad de datos ha aumentado exponencialmente, la vida prevista ... Lea más a medida que su plástico se degrada o se daña. En cierto sentido, entonces, las computadoras están literalmente condenadas a volverse cada vez más corruptas a medida que pasa el tiempo, y todo el almacenamiento digital eventualmente se arruinará. Cada disco duro, disquete y CD-ROM, con el tiempo suficiente, se convertirán en un desorden incomprensible de código ininteligible.

Esto puede ser un problema grave para sistemas tan críticos que las vidas dependen de ellos. Por ejemplo, algunos científicos han sugerido que el fiasco involuntario de la aceleración de Toyota puede haber sido causado por la interferencia de los rayos cósmicos combinados con cajas de seguridad inadecuadas para recuperarse de errores introducidos al azar. Para la mayoría de los usuarios de PC, sin embargo, los invasores del espacio exterior no son la fuente más probable de problemas. Un buen error humano a la antigua es una causa más común. La corrupción generalmente ocurre debido a un error del usuario (eliminación o modificación de archivos que no deben ser manipulados), actividad maliciosa (malware) o degradación de rutina y falla de los medios de almacenamiento (unidades mecánicas y de estado sólido).

Cualquiera sea la fuente, la corrupción puede agruparse en dos categorías; detectado y no detectado . El primero causa problemas más frecuentes y menos graves, mientras que el segundo puede provocar un bloqueo completo del sistema o un disco duro irrecuperable.

Corrupción detectada

Como el término lo implica, la corrupción detectada es solo eso; corrupción que ha sido detectada Si bien esto puede parecer una definición tonta, es importante porque significa que el usuario conoce el problema.

Podría, por ejemplo, abrir un archivo de imagen y encontrar que parte de él ahora está lleno de artefactos. Si bien eso es malo, también brinda la oportunidad de actuar. Con el problema ahora aparente, tendrá la oportunidad de restaurar desde una copia de seguridad o investigar el problema más a fondo para ver si la corrupción fue realmente aleatoria o causada por un problema reparable.

Es importante destacar que la corrupción detectada generalmente es menor. Es posible que se pierda un archivo, que un sector de disco duro defectuoso pueda necesitar reparación o que un programa ya no funcione correctamente. Aunque molesto, estos problemas suelen ser recuperables y de alcance limitado. Incluso cuando conducen a problemas mayores, al menos le dan tiempo al usuario para prepararse. Los problemas más graves ocurren cuando la corrupción se infecta sin ser detectada.

Corrupción no detectada

Los rayos cósmicos excluidos, la corrupción se produce por una razón, ya sea software malicioso, falla de hardware o software defectuoso. Los problemas de corrupción más graves tienden a ocurrir cuando el origen de la corrupción no se aborda al principio de su ciclo de vida. En cierto modo, la corrupción es un cáncer para las computadoras. Detectado temprano, puede ser enfocado y cortado, pero si permanece sin ser detectado, puede multiplicarse hasta que, de repente, la situación no tenga esperanza.

Por ejemplo, su fuente de alimentación podría ser defectuosa. De vez en cuando, falla el disco duro y, en estas ocasiones, se producen errores aleatorios que crean sectores defectuosos. Quizás algunos de estos se detecten y arreglen, pero finalmente el error llega a una parte del disco que contiene datos críticos del sistema operativo o del controlador. Ahora su computadora falla, o no arrancará, y los archivos en los sectores defectuosos pueden ser irrecuperables incluso por un servicio profesional.

O tal vez el fabricante accidentalmente dejó una pequeña partícula de polvo en su disco, que gradualmente está rajando el servicio del disco. Tal vez un virus está cambiando los archivos al azar en el fondo. Tal vez, como es común con las unidades de estado sólido, los errores se están introduciendo como resultado de la vejez o el desgaste inusualmente rápido debido a los exigentes ciclos de lectura / escritura.

Cualquiera sea la causa, el peor escenario es el mismo; la corrupción no detectada se detecta solo cuando falla el medio de almacenamiento o el sistema de archivos.

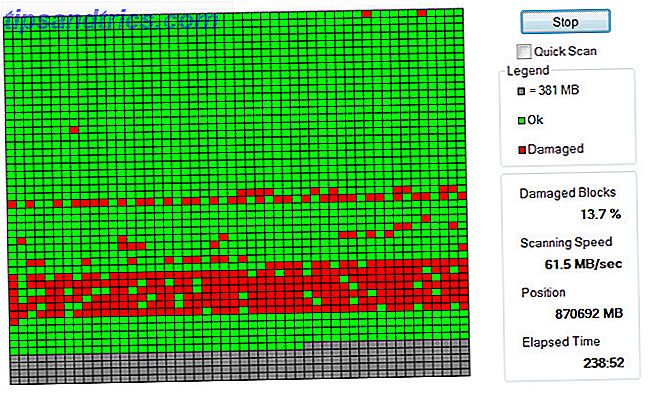

Mantener pestañas en la salud de su disco duro

Tu lucha por el orden debería comenzar manteniendo un registro de la salud de tu disco duro. Puede hacerlo leyendo los datos de SMART (Self-Monitoring, Analysis and Reporting Technology) de su disco con HD Tune, un análisis de disco duro y utilidad de evaluación comparativa. Si bien la versión Pro proporciona un registro útil, es probable que pueda seguir adelante con la edición gratuita, que leerá datos SMART pero no creará registros para usted. Alternativamente, puede recurrir a otros freeware como HDDScan y Crystal Disk Info 4 Herramientas para predecir y prevenir la falla de la unidad de disco duro 4 Herramientas para predecir y prevenir la falla de la unidad de disco duro si hay un equipo en su computadora que prediga que fallará primero, ¿Qué podría ser? Lee mas . Un estudio de Google indica que los usuarios deben prestar especial atención a los errores de escaneo, reasignaciones y probaciones sectoriales, ya que las unidades que exhiben estos errores fueron las más propensas a fallar posteriormente.

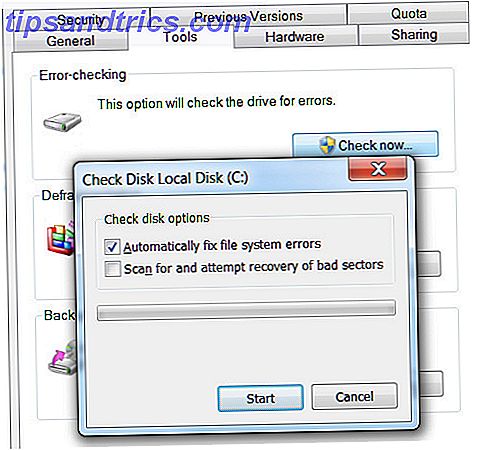

También puede usar la herramienta incorporada de Windows para buscar sectores defectuosos. Puede hacer esto haciendo clic con el botón derecho en una unidad en Mi PC, seleccionando Propiedades y luego presionando "Comprobar ahora ..." en la sección Comprobación de errores de la pestaña Herramientas. Una gran cantidad de sectores defectuosos es, por supuesto, algo malo; incluso una pareja debería ser motivo de preocupación.

Lucha contra los virus

Dado que el malware puede introducir corrupción, deberá mantenerlo a raya. Por supuesto, ya hemos cubierto el malware en profundidad, por lo que en lugar de repetir lo que se ha dicho, lo dirigiré a nuestro resumen de software antivirus gratuito Comparación de antivirus gratuita: 5 opciones populares Go Toe Toe Toe Comparación de antivirus gratuita: 5 opciones populares Go Toe Toe Toe ¿Cuál es el mejor antivirus gratuito? Esta es una de las preguntas más comunes que recibimos en MakeUseOf. La gente quiere estar protegida, pero no quieren tener que pagar una tarifa anual o usar ... Leer más. Aunque una suite gratuita no brinda funciones avanzadas como protección contra phishing, es bastante capaz de protegerse contra amenazas que podrían intentar dañar sus archivos.

Además, los usuarios de Windows deben dejar activado el Control de cuentas de usuario. Esta característica evita que un programa altere datos importantes sin permiso, lo que puede limitar en gran medida el daño en caso de que su PC se infecte. Desactivar el UAC permite que un virus se vuelva loco si se arraiga en su sistema de archivos.

Actualizando su hardware

Como medida extrema, puede protegerse contra la corrupción actualizando ese hardware en su computadora. Por ejemplo, puede cambiar a la RAM con código de corrección de errores (ECC). Este tipo de RAM puede detectar la mayoría de los errores introducidos por la interferencia externa. Sin embargo, para cambiar, deberá comprar una placa madre de servidor, lo que probablemente signifique actualizar a una CPU de servidor (como Xeon de Intel). El costo agregado combinado del procesador, la placa madre y la memoria ECC puede agregar fácilmente $ 200 o más al precio de una computadora de escritorio, y eso es si usted mismo la construye.

También podría intentar cambiar a un disco duro de nivel empresarial. Estas unidades están clasificadas para ser más confiables y generalmente tienen componentes más resistentes (en el caso de unidades mecánicas) o una memoria flash más duradera (en unidades de estado sólido). Por otro lado, una promesa de confiabilidad no es necesariamente una garantía, e incluso una unidad de "grado empresarial" es vulnerable a problemas fuera de su control, como un suministro de energía defectuoso o una infección de malware.

Volver a las copias de seguridad

El estudio de Google mencionado anteriormente descubrió que, si bien las unidades que informan ciertos errores SMART eran mucho más propensas a fallar que las que no reportaron ninguna, la mayoría de las unidades que fallaron nunca informaron un solo error. Google también descubrió que las unidades tenían más probabilidades de fallar en su segundo y tercer año de funcionamiento, lo que significa que las unidades relativamente jóvenes se arruinaron. En resumen, las medidas proactivas no protegen suficientemente contra la corrupción y la pérdida de datos.

Solo tiene una opción que puede garantizar la supervivencia de los datos; ¡cópialo! Si el archivo original se daña, simplemente reemplácelo con la copia de seguridad, tarea realizada. Solo recuerde que las copias de seguridad pueden corromperse con el tiempo, por lo que debe realizar una copia de seguridad completa de los archivos importantes regularmente.

Conclusión

La corrupción es inevitable. La pregunta no es si sucederá, sino cuándo y qué vas a hacer al respecto. Si bien puede tomar medidas para minimizar la posibilidad de que ocurra, cualquier propietario de PC que valore sus datos debe suponer que mañana podría ser el día en que sus datos sean MIA.

¿Te preocupa la corrupción de datos o te tomas una postura más relajada? Háganos saber en los comentarios.

Crédito de la imagen: NASA / DOE / Fermi LAT Collaboration, Wikimedia / Myself