¿Sospechas que alguien ha estado usando tu Mac cuando no estás cerca, a pesar de que les dijiste que no lo hicieran? Descubra, sin la necesidad de un software especial.

Por supuesto, puedes quitarle el polvo a tu Mac por las huellas digitales, pero si te falta el equipo para eso, no te preocupes: hay herramientas digitales que puedes usar para este trabajo de detective. Se sorprenderá de lo que puede averiguar solo revisando los registros y mirando los documentos y aplicaciones abiertos recientemente.

Ryan recientemente te mostró cómo verificar si alguien ha estado usando tu PC. ¿Alguien ha usado tu PC? 3 formas de verificar ¿Alguien ha usado tu PC? 3 formas de verificar El teclado está fuera de lugar. Su monitor está inclinado en un ángulo extraño. Sabe que alguien ha estado usando su computadora, pero no tiene ninguna evidencia para identificar al culpable. ¿O usted? El ... Leer más, pero no pasó mucho tiempo para que todos preguntaran sobre hacer lo mismo en la Mac. A continuación, le indicamos cómo puede saber si alguien ha estado usando su computadora OS X.

Paso 1: revisa los registros

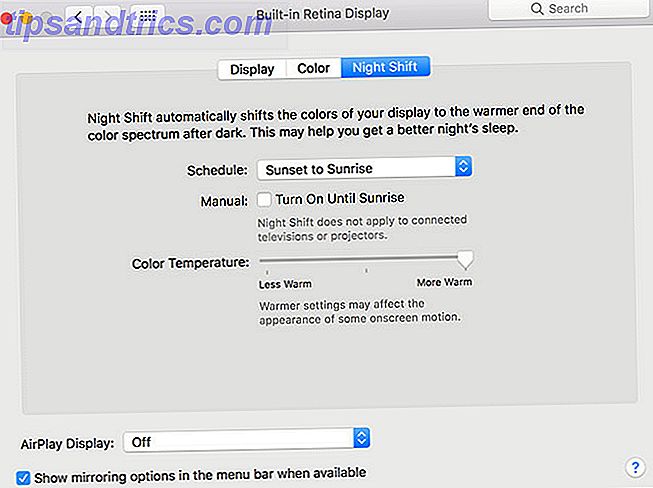

Tu Mac registra muchas cosas. Obsesivamente. Abre la consola si no me crees: esta aplicación te ofrece una forma sencilla de explorar una amplia variedad de registros. Lo encontrará en Utilidades, que se encuentra en la carpeta Aplicaciones de su Mac. Ábrelo por primera vez y en su mayoría verás un galimatías:

Es casi un registro de todo lo que sucedió en su computadora, y puede ser completamente abrumador.

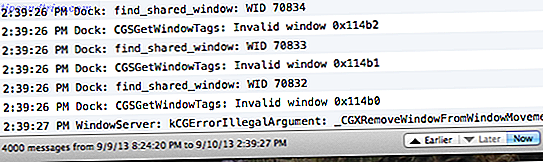

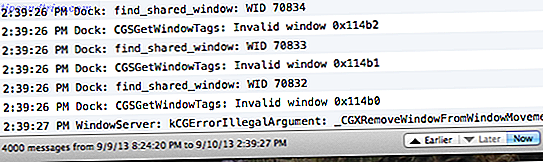

Entonces, ¿cómo te ayuda esto? Si puede reducirlo a solo puntos de información relevantes, mucho. Tal vez lo más útil es ver una lista de cada vez que su computadora se despertó, y hacer eso es simple. Escriba "wake reason:" en la barra de búsqueda y verá cuándo sucedió eso:

Haga clic en el botón "anterior" en la parte inferior para ir más y más atrás en el tiempo. Sabes que algo podría estar sospechoso si tu computadora se despertó durante un tiempo mientras estabas fuera de la casa.

Hay una manera más rápida de hacer esto, si te sientes cómodo con la Terminal: simplemente escribe syslog |grep -i "Wake reason" y verás una lista más larga:

Saber cuándo se despierta su computadora podría no ser suficiente: los gatos presionando las teclas del teclado pueden ser suficientes para provocar esto. Pero si usa una MacBook, sabrá exactamente cuándo alguien la abrió para usarla, y eso es útil.

Esto no le dirá quién está usando su computadora, por supuesto, o qué hicieron. Pero es un buen lugar para comenzar.

Paso 2: revisa los artículos recientes

Su Mac realiza un seguimiento de las aplicaciones y documentos abiertos recientemente. Lo hace principalmente para ayudarlo a acceder rápidamente nuevamente, pero también es muy útil si sospecha que otra persona está usando su computadora. Después de todo, es probable que estén interesados en diferentes aplicaciones y documentos que usted.

Vea una lista de todas las aplicaciones y documentos recientes haciendo clic en el logotipo de Apple en la parte superior derecha y luego sobre "Elementos recientes". Verás una lista:

Mantenga presionada la tecla Comando y puede hacer clic para ver estos archivos en el Finder, que le brinda acceso a la información, como la última vez que se abrieron.

Hablando de: la versión más nueva de OS X ofrece una funcionalidad similar a esta en el Finder. Verás documentos, imágenes, películas y más recientemente abiertos en categorías en el acceso directo Todos mis archivos :

Si encuentras algo aquí que sabes que no has visto recientemente, felicidades: tienes una prueba más de que alguien más está usando tu Mac mientras no estás cerca.

Hay otras cosas "recientes" para verificar, por supuesto, más allá de lo que tu Mac graba por sí mismo. Su navegador web, por ejemplo, incluye un historial web detallado. Las aplicaciones como Microsoft Word e InDesign tienen su propia lista de documentos abiertos recientemente. Verifique estas y otras cosas si quiere reunir más evidencia.

Bonificación Paso 1: Instalar el software Snooping

Si esto no te dice lo suficiente y sospechas que el uso no autorizado está en curso, podrías instalar algún software de espionaje para averiguar qué está sucediendo. Prey le permite controlar el uso de la computadora Uso de presas y nunca pierda su computadora portátil o teléfono de nuevo [multiplataforma] Use Prey y nunca pierda su computadora portátil o teléfono de nuevo [multiplataforma] Esto es lo que sucede con los dispositivos móviles y portátiles: ya que no son atado a cualquier cosa, es casi demasiado fácil perderlos o, peor aún, que se los roben directamente debajo de la nariz. Quiero decir, si ... Leer más desde cualquier otro dispositivo conectado a la web. Puede tomar capturas de pantalla para ver exactamente qué está pasando con su Mac mientras está lejos de ella. Demonios, incluso podrías usarlo para tomar una foto de tu moocher, usando la cámara web incorporada.

Alternativamente, puede usar Chicken of the VNC Cómo configurar y usar Chicken Of The VNC para acceso remoto [Mac] Cómo configurar y usar Chicken Of The VNC para acceso remoto [Mac] Si alguna vez ha necesitado obtener control remoto acceso para una computadora, probablemente se haya dado cuenta de que algunas soluciones son muy superiores a otras. Incluso en lo que respecta a los clientes de VNC (Virtual Network Computing), hay un ... Leer más o cualquier software remoto para ver lo que sucede en su computadora mientras está fuera.

Bonificación Paso 2: Mátalo con contraseñas

Pero hay una solución aún más simple: bloquea tu Mac con una contraseña. Si no quiere que las personas usen su computadora detrás de su espalda, este es el medio más efectivo para hacerlo.

Sin embargo, si prefieres no hacer eso, deberías hacerte una buena idea de quién está usando tu Mac con los dos primeros pasos: entre los registros y las aplicaciones recientes, un detective decente debería poder descartar a la mayoría de los principales sospechosos. El resto, por supuesto, depende de usted, a menos que use Prey para capturar una imagen del culpable.

Quiero saber qué herramientas crees que son más útiles para este trabajo y cuáles han funcionado para ti. Comparte tus historias de batalla en los comentarios a continuación.

Créditos de las imágenes: Willow y Mac Via Flickr