Hemos sido consistentemente claros en este sitio web: el hardware de Apple ya no es un refugio seguro Mac Malware es real, Reddit prohibe el racismo ... [Tech News Digest] Mac Malware es real, Reddit prohíbe el racismo ... [Tech News Digest] Desenmascarando el malware de Mac, la fila de racismo de Reddit, los usuarios de Apple Music, YouTube avanza desde 301+, Destiny elimina a Dinklage y el dron The Human Torch. Lea más de los piratas informáticos, malware, ransomware y otras amenazas cibernéticas.

Ya sea que use hardware de Apple como Mac o iPhone, o software como QuickTime, sin las precauciones adecuadas, es tan vulnerable como las personas que dependen de Windows y sus programas asociados.

Con eso en mente, echamos un vistazo a algunas de las últimas amenazas de las que debe tener conocimiento ...

Tiempo rapido

La noticia más grande relacionada con Apple Google Abandons XP y Vista, desinstala QuickTime para Windows ... [Tech News Digest] Google Abandons XP y Vista, desinstala QuickTime para Windows ... [Tech News Digest] Google Chrome ya no admite XP y Vista, QuickTime en Windows es vulnerable, el teclado Word Flow de Microsoft llega a iOS, Vine hace que sea más fácil ver contenido y Game of Thrones se abre en 360 ... Leer más de 2016 es posiblemente la decisión de la compañía de finalizar el soporte para su Windows versión de QuickTime.

QuickTime es el software de reproducción multimedia de Apple. Ha existido por más de 25 años y viene preinstalado en todas las máquinas con OS X.

La suspensión de la versión de Windows no debería ser una sorpresa. El último lanzamiento, QuickTime 7, llegó al mercado hace 11 años, y Apple ha estado haciendo actualizaciones incrementales desde entonces (a modo de comparación, los Mac ahora ejecutan la versión 10.4).

La historia fue catapultada a los titulares a principios de abril de 2016 cuando los investigadores de Trend Micro encontraron dos vulnerabilidades críticas. Apple, que ya había anunciado que se suspendería el soporte para la versión de Windows, confirmó que las vulnerabilidades no se repararían.

Ambos defectos son "vulnerabilidades de ejecución de código remoto de corrupción de montón". En términos sencillos, significa que un pirata informático podría poner en peligro de forma remota una máquina si el usuario reproduce un video malicioso.

Incluso el gobierno de los Estados Unidos se ha involucrado en la situación; el Equipo de preparación para emergencias informáticas de EE. UU. (US-CERT) del Departamento de Seguridad Nacional dijo lo siguiente:

"Los sistemas informáticos que ejecutan software no compatible están expuestos a peligros elevados de ciberseguridad, como un mayor riesgo de ataques maliciosos o pérdida de datos electrónicos. La explotación de las vulnerabilidades de QuickTime para Windows podría permitir a los atacantes remotos tomar el control de los sistemas afectados.

Las posibles consecuencias negativas incluyen la pérdida de confidencialidad, integridad o disponibilidad de datos, así como el daño a los recursos del sistema o los activos del negocio. La única mitigación disponible es desinstalar QuickTime para Windows ".

Preocupantemente, no es tan simple para algunos usuarios, especialmente aquellos que confían en el software de Adobe. Su guía para elegir el producto de Adobe correcto. Su guía para elegir el producto de Adobe correcto. Cuando la mayoría de la gente piensa en Adobe, piensan en Photoshop o Acrobat Reader. Pero la compañía tiene una plétora de otros paquetes de software útiles de los que la mayoría de la gente no sabe nada. Lee mas . Adobe After Effects (la herramienta estándar de la industria para la composición de video) se basa en QuickTime, y la compañía anunció que otros productos también se vieron afectados.

"Adobe ha trabajado mucho para eliminar las dependencias de QuickTime en sus aplicaciones profesionales de video, audio y digital y la decodificación nativa de muchos formatos .mov está disponible en la actualidad.

"Desafortunadamente, hay algunos códecs que siguen dependiendo de la instalación de QuickTime en Windows, más notablemente Apple ProRes. Sabemos cuán común es este formato en muchos flujos de trabajo, y seguimos trabajando arduamente para mejorar esta situación, pero actualmente no tenemos un marco de tiempo estimado para la decodificación nativa ".

Significa que los usuarios de Creative Cloud actualmente se enfrentan a una dura elección: mantener instalado QuickTime y abrirse a amenazas de seguridad, o eliminarlo y perder la capacidad de editar videos.

Es un desastre.

Apple ID estafa

La identificación de Apple de un usuario es la principal forma en que interactúan con los servicios y productos de Apple. App Store, iTunes Store, iCloud, iMessage, Apple Online Store y FaceTime todos confían en él.

Es muy importante, por lo tanto, estar atentos contra el acceso no autorizado: una persona que tenga sus credenciales tendrá acceso a las copias de seguridad de su dispositivo, contactos, fotos y más.

Desafortunadamente, los hackers se han dado cuenta de su valor.

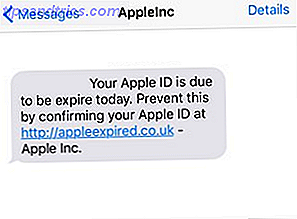

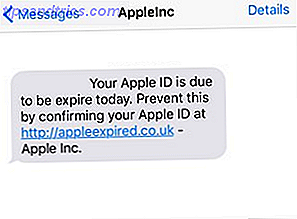

A principios de abril, las personas comenzaron a recibir mensajes de texto de "AppleInc". El mensaje advertía que la identificación de Apple de la persona estaba a punto de caducar y que necesitaban seguir un enlace para resolver el problema.

Alguien que hizo clic en el enlace se redirigirá a una maqueta muy convincente de la página de inicio de ID de Apple y se le pedirá que ingrese su nombre de usuario de ID de Apple. Si lo hicieran, se les presentaría una pantalla que decía que la cuenta estaba bloqueada y que se necesitaban más detalles. Como era de esperar, estos "detalles adicionales" incluyen nombre, dirección, fecha de nacimiento, número de teléfono y detalles de la tarjeta de crédito. Incluso ofreció una "pregunta de seguridad", solicitando el nombre de soltera de su madre, el número de la licencia de conducir o el número de pasaporte.

Afortunadamente, hay algunas cosas que puede hacer para asegurarse de estar a salvo de esta estafa en particular:

1. Esté atento: si un mensaje parece sospechoso, probablemente lo sea.

2. Verifique la URL. Los servicios oficiales de Apple casi siempre incluirán el dominio real de la compañía (Apple.com). La página original de Apple ID es AppleID.Apple.com.

3. En caso de duda, comuníquese directamente con Apple por teléfono.

Mac OS X Ransomware

En marzo aprendimos sobre el ransomware KeRanger. Según los investigadores de Palo Alto Networks, ¿fue el primer uso registrado de ransomware en funcionamiento contra Macs Mac User With Ransomware? Cómo quitar fácilmente esta amenaza "Malware" Usuario de Mac con Ransomware? Cómo eliminar fácilmente esta amenaza de "malware" El FBI Ransomware no solo afectó a los usuarios de Windows; Los dueños de Mac fueron estafados para pagar. Irónicamente, sin embargo, la versión de OSX no era realmente malware, sino simplemente una ventana emergente del navegador que se elimina fácilmente. Lea más y el sistema operativo OS X (un ransomware anterior descubierto en 2014 - llamado FileCoder - no estaba terminado).

Para aquellos que no saben, ransomware funciona restringiendo el acceso a una computadora y exigiendo que la persona afectada pague una tarifa a los desarrolladores del malware para eliminar la restricción. Se cree que los piratas informáticos están generando cientos de millones de dólares por año de esas estafas.

El ransomware KeRanger se extendió desde un instalador infectado para el popular cliente de BitTorrent, Transmission Transmission, La ligera transmisión de BitTorrent Client, El ligero BitTorrent Client Read More. Debido a la naturaleza de código abierto del software, los expertos creen que el sitio web oficial se vio comprometido y los archivos de instalación fueron reemplazados por versiones maliciosas recompiladas, aunque no se ha probado.

Funcionó al conectarse con sus servidores de comando y control a través de la red Tor, después de lo cual comenzó a encriptar documentos y archivos de datos en el sistema. Una vez terminado, exigió $ 400 para desencriptar los archivos.

Hay un par sobre aspectos de este virus en particular. En primer lugar, se firmó con un certificado de desarrollo de aplicación Mac válido, lo que le permite evitar fácilmente el sistema de protección Gatekeeper de Apple. En segundo lugar, se ha demostrado que el malware aún está en desarrollo; los signos posteriores sugieren que pronto comenzará a intentar cifrar los archivos de copia de seguridad de Time Machine, lo que impide que los usuarios realicen una instalación limpia y recuperen sus datos perdidos.

Transmission ahora ha lanzado una versión libre de virus de su software, mientras que Apple anunció que había revocado un certificado digital de un desarrollador legítimo de Apple que permitió que el virus pasara por Gatekeeper.

IPhones de Bricked

Este problema es completamente de fabricación propia, y podría tener consecuencias de gran alcance. En pocas palabras, la configuración manual de la fecha de su iPhone o iPad para el 1 de enero de 1970 bloqueará su dispositivo. (ADVERTENCIA: ¡no hagas esto, solo confía en nosotros!).

El investigador Zach Straley descubrió la falla en febrero y lo anunció a través de un video en su canal de YouTube.

La razón por la que sucede no se entiende del todo, pero se cree que el problema se puede rastrear a las fechas en que se emiten los certificados de seguridad de cifrado.

Si bien puede parecer una forma divertida de bromear con tus amigos, el problema es mucho más grave. La razón es doble. En primer lugar, iDevices se conecta automáticamente a las redes inalámbricas que han visto antes, por lo que si te unes a un "Hotspot" en un aeropuerto, tu teléfono se conectará automáticamente a cualquier red llamada "Hotspot" en el futuro sin preguntarte. En segundo lugar, iDevices comprueba varios servidores de "protocolo de tiempo de red" (NTP) en todo el mundo para sincronizar sus relojes de fecha y hora internos.

Por lo tanto, si un pirata informático falsifica uno de estos servidores NTP en su propia red Wi-Fi comúnmente nombrada, podría anular fácilmente el reloj de su dispositivo. Sorprendentemente, los investigadores de seguridad Patrick Kelley y Matt Harrigan descubrieron que podían instalar dispositivos sin fin con solo $ 120 de equipamiento.

Apple ha corregido el error en iOS 9.3.1. Si no lo está ejecutando, debe actualizar inmediatamente; si no lo hace, es vulnerable.

Defectos de Apple DRM

DRM - o "Digital Rights Management" - se usa para restringir el intercambio de hardware patentado y obras protegidas por derechos de autor.

El DRM de Apple se llama FairPlay y lo utilizan iPhone, iPod, iPad, Apple TV, iTunes, iTunes Store y App Store. Desafortunadamente, ha sido explotado por el malware AceDeceiver Cracked: AceDeceiver instala Malware en Factory iPhones Cracked: AceDeceiver instala Malware en Factory iPhones Un nuevo malware de iPhone puede infectar iPhones configurados en fábrica sin que el usuario se dé cuenta explotando fallas fundamentales en FairPlay de Apple Sistema DRM Esto cambia las cosas. Lee mas .

Utiliza una técnica llamada "FairPlay Man-In-The-Middle (MITM)". Esta es la misma técnica que se usó en el pasado para instalar aplicaciones de iOS piratas y de confianza, pero esta es la primera vez que se usa para malware.

Las personas detrás del ataque compran una aplicación para su teléfono en sus computadoras, luego interceptan y guardan el código de autorización que genera. El software especialmente diseñado simula el comportamiento del cliente de iTunes y engaña a los dispositivos iOS para que crean que la aplicación fue comprada por la víctima, lo que permite al hacker instalar aplicaciones maliciosas sin que el usuario lo sepa.

Entre julio de 2015 y febrero de 2016, se descubrió que tres aplicaciones en la tienda de aplicaciones eran vulnerables, cada una superada la revisión del código de Apple ¿Son las tiendas de aplicaciones realmente seguras? ¿Cómo se filtra el malware de teléfonos inteligentes? ¿Son las tiendas de aplicaciones realmente seguras? Cómo se filtra el malware de teléfonos inteligentes A menos que haya rooteado o liberado, probablemente no tenga malware en su teléfono. Los virus de teléfonos inteligentes son reales, pero las tiendas de aplicaciones hacen un buen trabajo al filtrarlos. ¿Cómo lo hacen? Lea más al menos siete veces. Las aplicaciones se han eliminado desde entonces, pero eso no resuelve el problema; las aplicaciones solo deben haber estado disponibles una vez para que el pirata informático obtenga un código y propague el malware.

En la actualidad, el ataque solo está afectando a las víctimas en China. Sin embargo, se cree que FairPlay MITM se convertirá en un vector de ataque cada vez más común para iDevices sin jailbreak en los meses y años venideros.

¿Qué amenazas ha encontrado?

Si eres un usuario de Apple, es muy importante que comprendas las amenazas que enfrentas. Los días de la seguridad en la oscuridad se han ido, y el hardware y el software de Apple son demostrablemente tan vulnerables como los productos de otras compañías.

Si tienes una Mac, asegúrate de tener un buen antivirus 9 Opciones de Apple Mac Antivirus que debes considerar hoy 9 Opciones de Apple Mac Antivirus que deberías considerar hoy En este momento, debes saber que los Mac necesitan software antivirus, pero ¿cuál debería ser? ¿escoger? Estas nueve suites de seguridad lo ayudarán a mantenerse libre de virus, troyanos y todo tipo de malware. Leer más instalado. Si posee un iPhone, preste mucha atención a los juegos y las aplicaciones que descarga, especialmente si no están publicados por los principales desarrolladores. Si no se toman precauciones, es seguro que terminará en un desastre en algún momento.

¿Ha sido víctima de algún malware basado en Apple? ¿Quizás estás atrapado en medio de la situación de Adobe-vs-QuickTime? ¿O todavía eres lo suficientemente ingenuo como para creer que estarás a salvo?

Como siempre, nos encantaría saber de usted. Puede dejarnos sus pensamientos y opiniones en la sección de comentarios a continuación.