Si eres un usuario de Mac que menosprecia a los usuarios de Windows "propensos a virus", puede ser hora de que te revises. Uno de los peores conceptos erróneos hoy en día es que los usuarios de Mac no son vulnerables al malware 4 Conceptos erróneos de seguridad que debe darse cuenta hoy 4 Conceptos erróneos de seguridad que necesita para darse cuenta hoy Hay muchos errores y desinformación de seguridad en línea en línea y siguiendo estos mitos Puede ser peligroso. Si has tomado algo como verdad, ¡es hora de aclarar los hechos! Lea más, y si bajó la guardia, podría estar infectado por algo realmente serio.

¿Recuerdas cuando el ransomware golpeó a los usuarios de Mac Usuario de Mac con Ransomware? Cómo quitar fácilmente esta amenaza "Malware" Usuario de Mac con Ransomware? Cómo eliminar fácilmente esta amenaza de "malware" El FBI Ransomware no solo afectó a los usuarios de Windows; Los dueños de Mac fueron estafados para pagar. Irónicamente, sin embargo, la versión de OSX no era realmente malware, sino simplemente una ventana emergente del navegador que se elimina fácilmente. ¿Leyó más en 2015? Bueno, las cosas son peores ahora con el nuevo malware OSX / Dok . Esto es tan potente que puede tomar el control total de su máquina sin siquiera darse cuenta. Aquí encontrará todo lo que necesita saber sobre qué es, cómo eliminarlo y los pasos para evitarlo.

Cómo funciona el software OSX / Dok Malware

OSX / Dok llega como un archivo adjunto de correo electrónico en forma de un archivo ZIP (llamado Dokument.zip ). Si descarga dicho archivo e intenta abrirlo, el malware arrojará un falso mensaje de error de "paquete dañado" mientras se copia simultáneamente en la carpeta / Users / Shared con un permiso de instalación de un desarrollador firmado.

Procederá a reemplazar el elemento de inicio de sesión de "AppStore" de su sistema consigo mismo, de modo que el malware se ejecute cada vez que se reinicie el sistema. Luego, se le notificará que se ha encontrado un problema de seguridad y se requiere una actualización, pero antes de que pueda actualizar, debe ingresar su contraseña de administrador.

Actualización: Se detectaron nuevas variantes de #Mac #OSXDok #malware. Obtenga más información: https://t.co/ZKZ4xPyote #CyberCrimeTuesday pic.twitter.com/AwwV1mYU4S

- Software Check Point (@CheckPointSW) 9 de mayo de 2017

Después de ingresar su contraseña, el malware obtiene derechos administrativos para su sistema (es decir, control total). Con este nuevo poder, altera la configuración de red de dos maneras: todo el tráfico se enruta a través de un servidor proxy y todo el tráfico puede ser interceptado. Esto permite que el malware suplante cualquier sitio web utilizando certificados de seguridad falsos.

Para obtener más detalles, consulte la investigación de Check Point sobre OSX / Dok. El malware utiliza tácticas de ofuscación para evitar ser detectado por el software antivirus, por lo que podría estar infectado sin darse cuenta.

OSX / Dok es significativo por dos razones. En primer lugar, su potencial de daño es uno de los más aterradores que hayamos visto en Mac. Segundo, expuso una debilidad en el sistema de Apple de certificados de desarrollador firmados, haciéndolos menos confiables. Y tercero, es el primer ataque de malware de Mac a gran escala.

Al momento de escribir estas líneas, Apple había revocado el certificado de desarrollador falso el 1 de mayo, pero los creadores de malware astuto casi de inmediato se reanudaron bajo una nueva ID de desarrollador, que también fue revocada unos días después. Sin embargo, todavía puede instalar software de desarrolladores no identificados Cómo abrir aplicaciones Mac de desarrolladores no identificados Cómo abrir aplicaciones Mac desde desarrolladores no identificados Si es nuevo en el entorno Mac y se descargó una aplicación de terceros que parece que no puede ejecutar, aquí está la solución rápida que estás buscando. Lea más, por lo que este malware sigue siendo un problema.

3 pasos para eliminar el malware OSX / Dok

Si todo lo anterior le suena familiar y se da cuenta de que su sistema ha sido infectado por OSX / Dok, la buena noticia es que puede eliminarlo ahora mismo. Antes de seguir con los siguientes pasos, asegúrese de salir (o forzar salir) de todas las aplicaciones abiertas, especialmente Safari.

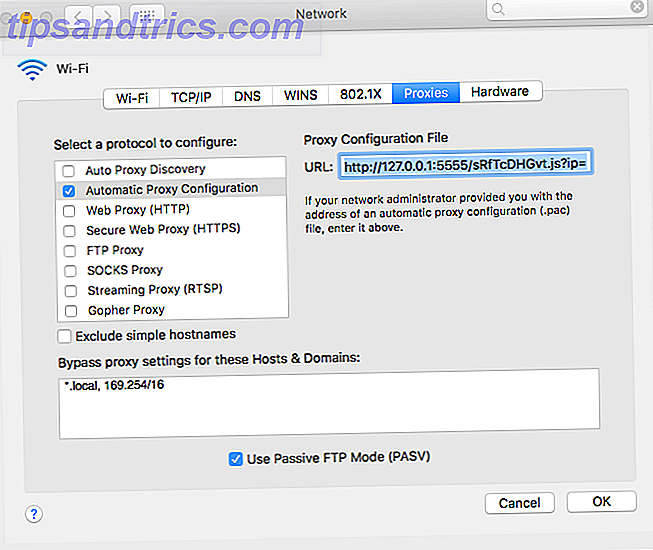

1. Eliminar el servidor proxy

- Abrir Preferencias del sistema (la manera más fácil es con Spotlight Search de manera más eficiente en Mac OS X con nuestros mejores consejos Buscar más eficientemente en Mac OS X con nuestras sugerencias principales Spotlight ha sido una característica de Mac impresionante durante años, con Cupertino enseñando regularmente Redmond en el arte de la búsqueda en el escritorio. Aquí hay algunos consejos para ayudarlo a encontrar más en su Mac. Lea más).

- Haga clic en Red .

- A la izquierda, selecciona tu conexión a Internet actual, luego haz clic en el botón Avanzado ... en la parte inferior derecha.

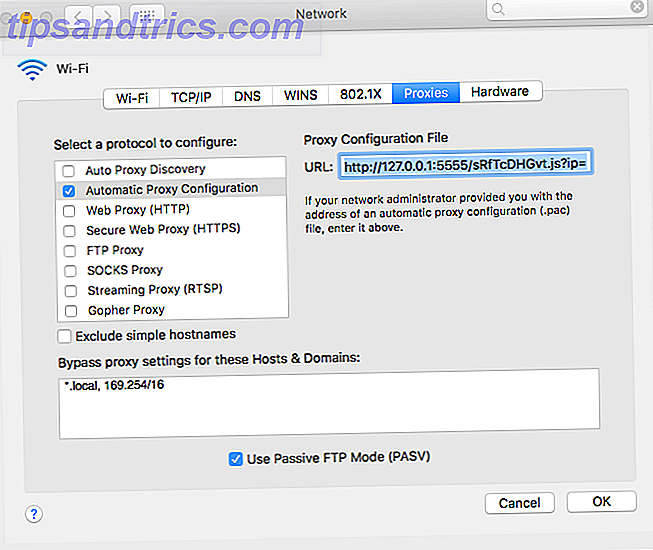

- Haga clic en la pestaña Proxies .

- A la izquierda, selecciona el protocolo de configuración automática de proxy . A la derecha, en Archivo de configuración de proxy, elimine la URL (que debería comenzar con http://127.0.0.1:5555 ... si está infectado).

2. Eliminar los Agentes de Lanzamiento

- Primero, asegúrese de habilitar los archivos y las carpetas ocultos Ocultar y buscar cualquier archivo en Mac OS X Ocultar y encontrar cualquier archivo en Mac OS X No hay una manera directa de ocultar o revelar rápidamente los archivos ocultos en Mac OS X como los hay en Windows, pero es posible. Lee mas .

- Abrir Buscador .

- Navegue a Macintosh HD .

- Encuentra usuarios .

- Navegue a su nombre de usuario.

- Ir a la Biblioteca (esta es una carpeta oculta).

- Navega a LaunchAgents .

- Elimine el archivo llamado com.apple.Safari.proxy.plist.

- Elimine el archivo llamado com.apple.Safari.pac.plist.

3. Eliminar el certificado de desarrollador falso

- Abra la aplicación de utilidad Keychain Access (la forma más fácil es con Spotlight Search de manera más eficiente en Mac OS X. Con nuestros consejos principales Busque con mayor eficiencia en Mac OS X. Con nuestros consejos principales Spotlight ha sido una característica clave de Mac durante años, con Cupertino escolarizando regularmente Redmond en el arte de la búsqueda de escritorio. Aquí hay algunos consejos para ayudarlo a encontrar más en su Mac. Lea más).

- A la izquierda, en Categoría, selecciona Certificados .

- A la derecha, busque COMODO RSA Secure Server CA 2 . Haga clic derecho sobre él y seleccione Eliminar .

- Confirme haciendo clic en Eliminar .

Consejos para prevenir el malware en una Mac

Lo bueno de OSX / Dok (y de otros programas maliciosos similares) es que puedes protegerte contra eso con un 100% de efectividad. Debido a que llega a través de un correo electrónico de phishing, todo lo que necesita hacer es aprender cómo detectar correos electrónicos de phishing Cómo detectar un correo electrónico de phishing Cómo detectar un correo electrónico de phishing Capturar un correo electrónico de phishing es difícil. Los estafadores se hacen pasar por PayPal o Amazon, tratando de robar su contraseña y la información de su tarjeta de crédito, su engaño es casi perfecto. Le mostramos cómo detectar el fraude. Lee más para que nunca te enamores de ellos nunca más.

También ayudaría a aprender a detectar archivos adjuntos peligrosos de correo electrónico. Cómo detectar un archivo adjunto de correo electrónico peligroso Cómo detectar un correo electrónico peligroso Adjunto Los correos electrónicos pueden ser peligrosos. Leer los contenidos de un correo electrónico debería ser seguro si tiene los últimos parches de seguridad, pero los archivos adjuntos pueden ser dañinos. Busque las señales de advertencia comunes. Lee mas . La regla general es que nunca debe descargar archivos adjuntos de correo electrónico a menos que esté esperando uno antes de que llegue el correo electrónico. El hecho de que un correo electrónico provenga de un contacto conocido no significa que sea seguro: su cuenta de correo electrónico podría estar en peligro. 7 Consejos importantes sobre seguridad del correo electrónico que debe conocer 7 Consejos importantes sobre seguridad del correo electrónico que debe conocer La seguridad en Internet es un tema que todos conocemos para ser importante, pero a menudo se encuentra muy atrás en los recovecos de nuestras mentes, engañándonos a nosotros mismos en la creencia de que "no me va a pasar". Si ... Leer más!

Otros consejos importantes de seguridad para usuarios de Mac incluyen:

- Conocer las diferentes formas en que el malware puede infectar tu sistema 5 maneras fáciles de infectar tu Mac con malware 5 maneras fáciles de infectar tu Mac con malware Puedes pensar que es muy difícil infectar tu Mac con malware, pero siempre hay excepciones. Aquí hay cinco maneras en que puede ensuciar su computadora. Lee mas .

- Instalación de una aplicación antivirus gratuita pero efectiva 9 Opciones de Apple Mac Antivirus que debe considerar hoy 9 Opciones de Apple Mac Antivirus que debe considerar hoy Por ahora, debe saber que los Mac necesitan software antivirus, pero ¿cuál debería elegir? Estas nueve suites de seguridad lo ayudarán a mantenerse libre de virus, troyanos y todo tipo de malware. Lee mas .

- Asegurarse de que su sistema y aplicaciones permanezcan actualizados Una guía completa para actualizar el software de su Mac Una guía completa para actualizar el software de su Mac No existe una solución de mantenimiento para una sola talla, por lo que vale la pena entender cómo funcionan las actualizaciones para su Mac y su software. Lee mas .

- Adherirse a los principios de sentido común para evitar el malware Cambiar sus malos hábitos y sus datos serán más seguros Cambiar sus malos hábitos y sus datos serán más seguros Leer más.

¿Fue esto una llamada de atención para ti? ¿Qué medidas tomas para asegurarte de no detectar malware en Mac? Háganos saber en los comentarios a continuación!

Crédito de la imagen: guteksk7 a través de Shutterstock.com