Cuando una niña alemana de 15 años murió, golpeada por un tren subterráneo, fue una tragedia.

Sus angustiados padres recurrieron a sus cuentas en línea en busca de respuestas: ¿fue este un terrible accidente o fue una acción premeditada? ¿Qué estaba pasando en su vida en línea y cómo la estaba afectando a ella todos los días?

Esos padres todavía no saben. Los datos y críticamente, las contraseñas, eran propiedad privada de la joven. No a sus padres

La propiedad de los datos en el momento de la muerte es una pregunta moderna. ¿De qué manos cae? ¿Quién tiene derechos y quién puede reclamar?

De quién es la información de todos modos?

La adolescente alemana no tiene voz en el manejo de sus datos. Pero Facebook argumenta que permitir el acceso de sus padres al contenido de sus mensajes privados violaría la privacidad de sus contactos. Lo más importante, un juez está de acuerdo.

Facebook no es la única compañía de medios sociales o tecnología que adopta esta postura.

En 2016, Apple llegó a los titulares después de que se negó a darle a la viuda la contraseña de la cuenta de su esposo para su iPad compartido. Apple finalmente cedió después de que Peggy Bush se puso en contacto con el programa Go Public de la Canadian Broadcasting Corporation. Apple razonó que a pesar de que Peggy tenía el dispositivo original y el número de serie, y un certificado que confirmaba la muerte de su esposo, la política de Apple era proteger la privacidad de un usuario.

"Luego escribí una carta a Tim Cook, el jefe de Apple, diciendo que esto es ridículo. Todo lo que quiero hacer es descargar un juego de cartas para mi madre en el iPad. No quiero tener que ir a la corte para hacer eso, y finalmente recibí una llamada de las relaciones con los clientes que me confirmaron que sí, esa es su política ".

La ley de sucesión en relación con las cuentas digitales sigue siendo un terreno relativamente nuevo. Hoy en día, las empresas deben considerar el peso de sus decisiones a medida que se generalizan, mientras que el lenguaje legal sigue siendo vagamente intencional para permitir maniobras en el futuro.

Procesos dedicados para cuidar sus datos

Por supuesto, las compañías de tecnología no están sentadas sin hacer nada todo el día. Ponen sus mentes a responder preguntas como estas. Como tal, muchas compañías de tecnología importantes tienen una sucesión o un proceso inactivo de administración de cuentas. Pero no todos terminan con un familiar o ser querido en posesión de los datos.

Veamos las políticas de algunos de los principales servicios web y proveedores de tecnología.

Como se mencionó anteriormente, Facebook es bastante firme en su resolución. Una vez que alguien muere, una cuenta se cierra o se conmemora Facebook ahora permite darle a alguien su cuenta cuando muere Facebook ahora le permite darle a alguien su cuenta cuando muere ¿Qué le sucede a su perfil de Facebook cuando muere? Lee mas . Este proceso solo está disponible para aquellos con un certificado de defunción válido, que Facebook verifica dos veces, así como el permiso para actuar en nombre del difunto.

Y a pesar de que Facebook le permite descargar sus datos completos Cómo descargar a granel sus datos de Facebook y qué información contienen los archivos Cómo descargar a granel sus datos de Facebook y qué información contienen los archivos Tras una decisión judicial europea, Facebook actualizó recientemente la función que permite usuarios para descargar un archivo de sus datos personales. La opción de archivo ha estado disponible desde 2010 e incluye fotos, videos y mensajes, ... Leer más, esta misma función no está disponible después del hecho.

Gorjeo

Al igual que Facebook, Twitter permite a un ejecutor eliminar permanentemente su perfil. Dicho esto, Twitter tiene claro que el titular de la cuenta es la única persona a la que permitirán el acceso directo, indicando que:

"Por razones de privacidad, no podemos proporcionar acceso a la cuenta de un usuario fallecido, independientemente de su relación con el fallecido".

Twitter es, sin embargo, un medio de comunicación más público que los mensajes privados de Facebook (y otras plataformas sociales).

Es posible descargar todo el historial de Tweet para un usuario individual. Siempre que la cuenta no se elimine, permanecerá en línea para que usted pueda navegar.

Cuentas de Google

Google tiene un sistema robusto en su lugar, pero eso no significa que sea fácil. Las cuentas de Google pueden abarcar una gran cantidad de servicios: correo electrónico, redes sociales, alojamiento de documentos, dispositivos Android y más. Como tal, cada uno requiere atención específica.

El administrador de cuenta inactivo es fundamental para manejar las cuentas de Google. El Administrador de cuentas inactivo funciona de forma ligeramente diferente a otros servicios Proteja su persona en línea si muere con Google Administrador de cuentas inactivas Proteja su persona en línea si muere con Google Administrador de cuentas inactivas Uno de los problemas más comunes que ocurren cuando las personas tienen un desafortunado accidente a un menor edad, es que por lo general esa persona no ha hecho absolutamente nada para poner sus asuntos en orden en el ... Leer más.

Cada vez que recibo el recordatorio "Administrador de cuenta inactiva de Google", veo que necesito crecer. #todo #later

- Davis Zanetti Cabral (@daviscabral) 11 de mayo de 2017

En lugar de confiar en que un miembro de la familia active un lanzamiento de contraseña, Google supervisa su cuenta en busca de inicios de sesión, uso de Gmail, registros de Android y más. Si la cuenta permanece inactiva durante un período de tiempo específico, el servicio envía un correo electrónico con contenido creado durante el proceso de configuración (sus propias palabras).

Microsoft

Al igual que Google, Microsoft tiene una de las políticas más completas de acceso y transferencia de cuentas. Oficialmente conocido como Microsoft Next of Kin Process, un ser querido con la documentación correcta puede solicitar una letanía de información, que incluye:

- Correos electrónicos y archivos adjuntos.

- Listas de contactos

- Libretas de direcciones.

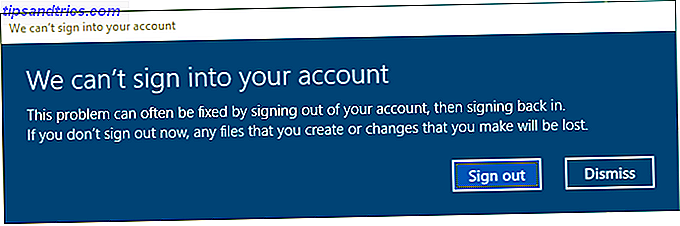

La información que proporciona Microsoft se le entrega a usted. No proporcionan una contraseña directa para una cuenta. Debido a esto, algunos usuarios experimentan desilusión cuando se dan cuenta de que una computadora bloqueada seguirá siéndolo.

Para iniciar el proceso Next of Kin, envíe un correo electrónico a [email protected], incluida la documentación para verificar el fallecimiento así como su relación con el fallecido.

manzana

Un incidente con Apple presentado anteriormente en este artículo. Y aunque los empleados de Apple no son monstruos, son firmes en su dedicación a la protección de la privacidad de la cuenta, incluso en el momento de la muerte. Esto hace que Apple sea uno de los principales proveedores de tecnología más difíciles para extraer una contraseña de cuenta.

Oficialmente, una vez que una persona muere, su cuenta muere con ellos, junto con todo lo que tiene licencia en la cuenta a lo largo de los años. Por supuesto, eso significa la posible destrucción de música, películas, fotos y mucho más, y mucho menos el valor monetario.

Una orden judicial bien puede ser necesaria para obligar a Apple a jugar a la pelota y otorgarle acceso a la cuenta de un ser querido. Sin embargo, algunas fuentes no oficiales han sugerido ponerse en contacto con [email protected] con la esperanza de que el proceso no sea doloroso.

Agradecido al servicio al cliente de Apple este fin de semana para ayudar a resolver la cuenta de mi padre después de su muerte. Impresionante y compasivo.

- HBK (@ HelenBK80) 8 de enero de 2017

Vapor

Steam es interesante. Si bien no se trata de datos privados o personales, Steam deja bastante claro que:

"No puede vender ni cobrar a otras personas por el derecho a usar su cuenta, ni transferir su cuenta, ni puede vender, cobrar a otros por el derecho de uso o transferir ninguna Suscripción que no sea si así lo permite expresamente este Acuerdo ( incluyendo cualquier Término de Suscripción o Reglas de Uso). "

El Acuerdo del Suscriptor de Steam luego continúa: "El software tiene licencia, no se vende. Su licencia no confiere ningún título o propiedad en el Software ".

También afirman claramente que "Valve no reconoce ninguna transferencia de suscripciones (incluidas las transferencias por operaciones legales) que se realicen fuera de Steam".

A menos que el fallecido haya anotado su contraseña, esos juegos ya no están. De hecho, considere que al contactar al soporte técnico de Steam y pedir ayuda para desbloquear la cuenta Cómo habilitar la autenticación de dos factores para sus cuentas de juego Cómo habilitar la autenticación de dos factores para sus cuentas de juego La autenticación de dos factores proporciona una capa adicional de protección para cuentas en línea, y puede habilitarlo fácilmente para sus servicios de juegos favoritos. Lea más, su situación podría empeorar inmediatamente: bloquean la cuenta sabiendo que el propietario ha fallecido.

WhatsApp, Snapchat, Telegram y Kik

La línea oficial de esta colección de aplicaciones de comunicación móvil es similar: los mensajes son privados y pertenecen a los contactos. Acceder a ellos es mucho más fácil que otras plataformas de redes sociales.

Un teléfono inteligente es un portal en la vida de alguien. El acceso a esto - si el teléfono inteligente no tiene su propia contraseña - otorgará acceso a los servicios mencionados anteriormente.

Las llaves del Reino

¿Cuántas cuentas en línea tienes?

Piense más allá de sus cuentas de Facebook e Instagram, en las profundidades de los sitios en línea. Modificando sitios, cuentas de citas en línea, ese extraño pasatiempo de nicho que creías que te gustaría, así que te registraste, la lista puede estar en expansión. Si has guardado (potencialmente) de manera imprudente todas tus combinaciones de nombre de usuario y contraseña en tu navegador, puedes desplazarte y mirar.

¿Has echado un vistazo? Si eres consciente de la seguridad, es posible que estés usando un administrador de contraseñas. Mantienen sus contraseñas seguras Cómo los administradores de contraseñas mantienen sus contraseñas seguras Cómo los administradores de contraseñas mantienen sus contraseñas seguras Las contraseñas que son difíciles de descifrar también son difíciles de recordar. ¿Quieres estar seguro? Necesitas un administrador de contraseñas Así es como funcionan y cómo te mantienen a salvo. Lea más y solo tiene que recordar una contraseña difícil en lugar de 56 variaciones de una terrible.

El administrador de contraseñas es la clave del reino. Si su ser querido usó un administrador de contraseñas, darse cuenta de su contraseña proporcionará inmediatamente un amplio acceso a su mundo en línea.

- LastPass introdujo una función de recuperación de contraseña 8 formas sencillas de aumentar su seguridad LastPass 8 maneras sencillas de aumentar su seguridad LastPass Es posible que esté utilizando LastPass para administrar sus muchas contraseñas en línea, pero ¿lo está utilizando bien? Aquí hay ocho pasos que puede seguir para hacer que su cuenta de LastPass sea aún más segura. Lea más para "personas en las que confío", dirigido específicamente a casos de muerte o emergencias repentinas. El servicio, llamado Acceso de emergencia, requiere que agregue los contactos confiables específicos de antemano.

- Dashlane también cuenta con una función de acceso de emergencia que permite que los contactos predefinidos accedan a su bóveda de contraseñas.

- PasswordBox presenta una bóveda de contraseña de emergencia que se puede pasar al pariente más cercano.

Lamentablemente, si los parientes más cercanos no figuran como de confianza, las contraseñas permanecerán seguras.

Debería haber una ley

La sucesión de una cuenta en línea será cada vez más relevante a medida que envejece Internet. Asegurarse de que tenga organizada su herencia digital será tan importante como escribir un testamento.

Para algunas personas, ya lo es.

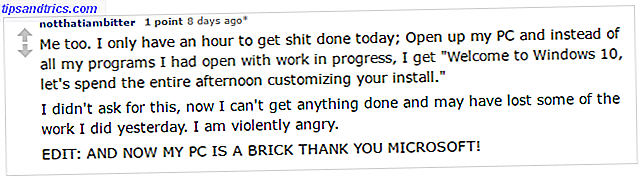

La joven golpeada por un tren subterráneo vivía en Alemania, un país bien conocido por su dedicación a las leyes de privacidad. Los residentes de EE. UU. Han intentado el mismo proceso: implorar a Facebook para que publique información privada, pero fue en vano.

De todos modos, varios estados de los Estados Unidos han promulgado leyes que garantizan los derechos de las familias a acceder a los datos privados de un ser querido. Comenzando con Delaware en 2014, 25 estados han intervenido para crear leyes que protegen específicamente los activos digitales. 5 Demandas de tecnología increíble que dieron forma al mundo digital 5 Demandas de tecnología increíble que dieron forma al mundo digital Las demandas juegan un papel importante en la dirección de los desarrollos tecnológicos. incluso en el mundo del software. Aquí hay algunos casos que fueron tan importantes, todavía estamos sintiendo los efectos hoy. Lee mas . Puede encontrar la lista completa estado por estado aquí. Verifique el estado donde vive, ya que las leyes pueden variar.

El desarrollo y la promulgación de leyes estatales sobre activos digitales específicos no significa que el acceso a los datos de su ser querido será fácil. Las compañías de tecnología argumentan que las leyes estatales de activos digitales contravienen directamente la Ley de Privacidad de Comunicaciones Electrónicas, una ley federal que prohíbe a los custodios de activos digitales que las liberan sin permiso o una orden judicial.

Entonces, incluso si el estado falla a su favor, aún necesitará una orden judicial potencialmente costosa para respaldar su reclamo.

¿Dónde encaja la Internet de las cosas?

Internet of Things (IoT) parece estar constantemente bajo ataque. Los dispositivos inteligentes de IoT retransmiten una secuencia de datos desde dispositivos conectados especializados. ¿Ese rastreador de banda de fitness en tu muñeca? Sí, es un dispositivo conectado con IoT que transmite datos personales de estado físico a un servidor.

Y aunque las empresas de IoT anonimizan sus datos para su propio uso, hay muchas instancias en las que estos datos potencian los perfiles individuales (como su progreso en el estado físico).

De manera similar, rastrear esos datos es difícil. Puede aislar fuentes específicas, como un rastreador de actividad física o una aplicación de asistente de teléfono inteligente, pero el IoT se compone de muchos más sensores de datos. 7 Razones por las que el Internet de las cosas debería asustarle 7 Razones por las que el Internet de las cosas debería asustarle Los beneficios potenciales de Internet de las cosas se vuelve brillante, mientras que los peligros se arrojan a las sombras silenciosas. Es hora de llamar la atención sobre estos peligros con siete aterradoras promesas del IoT. Lee mas .

Y como hemos visto, eliminar los datos no es tan fácil como presionar un interruptor. Tomemos como ejemplo a Fitbit, cuyos "clientes tienen una expectativa razonable de mantener los datos de su cuenta privados y seguros, por lo que solo cerramos las cuentas de acuerdo con nuestros Términos de servicio, Política de privacidad y la ley aplicable". Deberá enviar un correo electrónico a estado como ejecutor y una copia del certificado de defunción o un obituario publicado a [email protected].

Pero aun así, "enviar una solicitud y documentación de respaldo no garantiza que podamos asistirlo".

¿Quién posee tus datos después de tu muerte?

A primera vista, con un proceso preventivo cuando respira, la administración de datos póstuma no es demasiado difícil. Las compañías de tecnología y redes sociales sostienen que la protección de datos y la privacidad lo es todo.

El analista de políticas de Electronic Frontier Foundation Adi Kamdar dijo:

"Las personas viven con información personal con la que no desean compartir, por ejemplo, sus padres o sus seres queridos. El mejor curso de acción debe ser respetar esta decisión, incluso después de la muerte, a menos que el fallecido tome medidas para permitir que el administrador de su herencia acceda a su correo electrónico ".

Es fácil estar de acuerdo con este punto de vista. Hasta que es su hijo el que está muerto, y las compañías de tecnología no están dispuestas a ayudar.

¿Cuáles son sus planes de sucesión digital? ¿Se ha asegurado un paso digital seguro para sus cuentas? ¿Qué hay de sus sitios web, sus contraseñas, sus billeteras Bitcoin, y más?

Créditos de las imágenes: Sabuhi Novruzov / Shutterstock