Sin querer asustarlo, la respuesta corta es: es muy fácil para cualquiera ver su cámara web. La respuesta larga es: algunas cámaras web conectadas en red no requieren más que una URL secreta, mientras que la mayoría de las cámaras USB o cámaras portátiles integradas necesitarían que la computadora se vea comprometida primero.

Aquí hay tres formas de ver una cámara web sin su conocimiento.

El obvio: software espía

Las herramientas de administración remota (o RAT) a menudo se instalan en entornos corporativos para ayudar a actualizar, configurar y rastrear máquinas de forma remota. En 2010, dos escuelas secundarias en el Distrito Escolar de Lower Merion presentaron demandas contra ellos por usar las funciones de monitoreo remoto de una aplicación llamada LANrev sin conocimiento de los estudiantes. Las computadoras portátiles Mac habían sido emitidas y eran propiedad de la escuela, utilizada por los estudiantes para el estudio en el hogar. Sin embargo, el software de seguridad que se había instalado en estas máquinas contenía una función llamada Theft Track, que permitía a los administradores ver remotamente las cámaras web.

A pesar de las afirmaciones de que la función solo se usó en casos de robo de computadora portátil reportado, muchos estudiantes informaron brevemente que la luz indicadora de la cámara web parpadea, y algunos tomaron medidas para grabar sobre la cámara. El distrito luego admitió que se habían tomado 56, 000 imágenes de los estudiantes.

Desde entonces, se lanzó una versión más nueva del software que eliminó esta característica.

Solucione el problema: cinta sobre la cámara web si está usando una máquina prestada; nunca se sabe quién podría estar mirando.

Lo más fácil: cámaras en red con errores

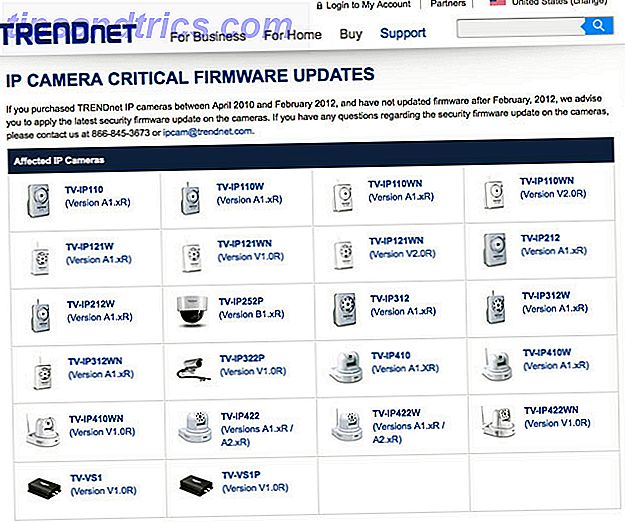

Los modelos particulares de cámaras TRENDnet que se han parchado y ya no se venden (aunque miles siguen en uso) eran vulnerables al grado que cualquier persona en su sano juicio encontraría aterradora: solo necesita conocer la dirección IP pública de la cámara. Estas cámaras se usan generalmente en pequeñas empresas, seguridad en el hogar y para monitorear a niños y bebés.

Si bien TRENDnet hizo todo lo posible por ponerse en contacto con la lista filtrada de direcciones IP afectadas, un año aproximadamente el 5% de ellas permanece accesible. Puede ver en la captura de pantalla siguiente que la mayoría ahora son inaccesibles. Sin embargo, aún es posible buscar estas cámaras, y se pueden encontrar listas más actualizadas en nodos TOR ocultos ( ¿Qué es la red TOR? ¿Cómo puede ayudar el Proyecto Tor a proteger su propia privacidad en línea? ¿Cómo puede ayudar el Proyecto Tor? Proteja su propia privacidad en línea La privacidad ha sido un problema constante con prácticamente todos los sitios importantes que visita hoy, especialmente aquellos que manejan información personal de forma regular. Sin embargo, mientras que la mayoría de los esfuerzos de seguridad actualmente se dirigen hacia ... Lea más ) .

No me lo estoy inventando: aquí está la transmisión en vivo de ese restaurante que aún no está arreglado. Si sabes dónde está ubicado, házselo saber.

Varias cámaras con la marca Foscam estaban todas sujetas a un error similar, lo que requiere que el atacante simplemente presione Enter cuando se le solicite un nombre de usuario y contraseña para ver la transmisión en vivo. Desafortunadamente, Foscam también se especializa en monitores para bebés. La diferencia en este caso fue que estos monitores para bebés tenían un parlante incorporado, a través del cual los padres podían calmar remotamente a su hijo. Resultó que también cualquiera podía acceder a la cámara utilizando el hack, ya que dos familias (agosto de 2013, abril de 2014) se dieron cuenta por el camino difícil: se habían despertado gritando obscenidades a sus bebés.

... la cámara se apartó de su hija petrificada para señalar directamente hacia él. "Entonces me gritó", dijo Adam. "Algunas cosas malas, algunas obscenidades. Así que desenchufé la cámara ". ( Cita de la entrevista FOX19 )

Solucione el problema: si posee un FOSCAM (números de modelo: FI8904W, FI8905E, FI8905W, FI8906W, FI8907W, FI8909W, FI8910E, FI8910W, FI8916W, FI8918W y FI8919W), actualice el firmware inmediatamente. Los clientes de TRENDnet, visiten la página de soporte para ver la lista completa de modelos afectados y descargar una actualización.

Mejor aún, no conecte una cámara a Internet, y si es absolutamente necesario, asegúrese de registrar el dispositivo en el sitio web del fabricante para que, en caso de que se produzca una falla de seguridad, sea el primero en saberlo y pueda hacerlo. tomar acción. El problema es, por supuesto, que los errores como este pueden estar en la naturaleza durante años antes de que nadie tenga la menor pista, como fue el caso del reciente error HeartBleed OpenSSL Error masivo en OpenSSL pone mucho de Internet en riesgo Error masivo en OpenSSL Puts Gran parte de Internet en riesgo Si usted es una de esas personas que siempre han creído que la criptografía de código abierto es la forma más segura de comunicarse en línea, se sorprenderá un poco. Lee mas .

Mejor aún, no conecte una cámara a Internet, y si es absolutamente necesario, asegúrese de registrar el dispositivo en el sitio web del fabricante para que, en caso de que se produzca una falla de seguridad, sea el primero en saberlo y pueda hacerlo. tomar acción. El problema es, por supuesto, que los errores como este pueden estar en la naturaleza durante años antes de que nadie tenga la menor pista, como fue el caso del reciente error HeartBleed OpenSSL Error masivo en OpenSSL pone mucho de Internet en riesgo Error masivo en OpenSSL Puts Gran parte de Internet en riesgo Si usted es una de esas personas que siempre han creído que la criptografía de código abierto es la forma más segura de comunicarse en línea, se sorprenderá un poco. Lee mas .

Más difícil: cualquier cámara web

Las cámaras en red pirateadas son una cosa: están diseñadas para transmitir sus imágenes de todos modos, pero normalmente no para todo el mundo, pero, ¿es posible acceder a cualquier cámara web vieja normal? ¿Y siquiera sabrías si se estaba accediendo?

La buena noticia es que, en general, no, un hacker simplemente no puede sentarse aquí y escribir una URL para ver su cámara web. Sin embargo, lo que pueden hacer es escanear sistemáticamente una red en busca de sistemas operativos vulnerables e inyectar automáticamente un troyano si encuentran algo útil. Esto se frustra fácilmente bloqueando firewalls, cerrando puertos que no son necesarios y manteniéndose actualizados con correcciones de seguridad, en otras palabras, tomando un nivel básico de precauciones. Esta es la razón por la cual usar Windows XP ahora es completamente peligroso. Lo que significa Windows XPocalypse para usted. Lo que Windows XPocalypse significa para usted. Microsoft va a matar el soporte para Windows XP en abril de 2014. Esto tiene serias consecuencias para las empresas y los consumidores. Esto es lo que debe saber si todavía está ejecutando Windows XP. Leer más: habrá innumerables errores que no se han corregido a partir de ahora.

En cambio, es más probable que un pirata informático simplemente le pida que instale un troyano, y lo hará de buena gana. Esto podría ser a través de un archivo adjunto de correo electrónico malicioso disfrazado como a. scr o. archivo exe ; una página web deshonesta que visita en un navegador vulnerable (Internet Explorer 9, 10 y 11 fueron afectados recientemente por este desagradable error), o algo tan simple como una llamada telefónica de un supuesto empleado de Microsoft. Qué debe hacer después de caerse por una falsa TI Soporte Scam? ¿Qué debe hacer después de caer por una estafa falsa de soporte de TI? Busque "estafa de asistencia técnica falsa" y comprenderá qué tan común es en todo el mundo. Algunas precauciones simples después del evento podrían ayudarlo a sentirse menos víctima. Leer más que ofrece reparar su máquina infectada con virus de Windows (que no estaba infectada, pero ahora lo está).

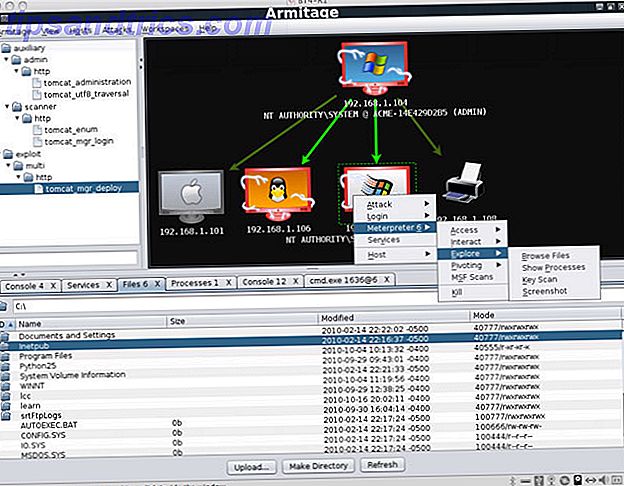

El punto es que una vez que el atacante ha instalado su kit de raíz de Troya en su máquina, todo es posible, incluida la apertura de la secuencia de la cámara web. La herramienta más comúnmente en uso hoy en día se llama Metasploit, que una vez instalada abre una mezcla heterogénea de funciones de control remoto, incluido el registro de teclas y la visualización remota de cámaras web. Su sistema está completamente abierto para el hacker.

La mayoría de las cámaras web tienen algún tipo de LED que indica cuándo está encendido, pero dependiendo del hardware esto puede pasarse por alto, por lo que ni siquiera lo sabría.

Entonces, la respuesta a "¿Qué tan fácil para alguien piratear mi cámara web?" Es realmente ... depende. Pero puede hacer que sea lo más difícil posible tener las últimas actualizaciones de seguridad instaladas y ejecutar un sistema de protección de virus de buena reputación, así como simplemente informarse sobre los diversos vectores de ataque que los hackers usarán. Cómo se propaga un virus informático en línea, y lo que puede Cómo detenerlo Cómo se propaga un virus informático en línea, y qué puede hacer usted para detenerlo Los virus son complicados. Explotan todas las posibles vulnerabilidades de tu computadora; y si no hay ninguno, esperarán hasta que cometas un error: al abrir un archivo adjunto no se supone que deberías o al hacer clic en un ... Leer más.