Un ataque de phishing exitoso utiliza engaños para engañar a los sospechosos involuntarios y revelar detalles personales o hacer clic en un enlace malicioso. La complejidad de los ataques de phishing ha ido viento en popa con el paso de los años, también. Y aunque el simple correo electrónico con el logotipo de una empresa falsa sigue funcionando, los estafadores se esfuerzan mucho más para implementar sus estafas.

La última jugada del libro phishing scammers es la URL spoof, una URL parecida a la que se presenta como una en la que normalmente confías. Pero, ¿cómo hace un estafador para que su URL se vea igual? ¿Y cómo puedes evitar ser atrapado? Vamos a ver.

Nombres de dominio internacionales: una historia muy breve

Para entender cómo un estafador falsifica una URL, debe comprender un poco más cómo funcionan los nombres de dominio.

Hasta 2009, las URL solo podían comprender las letras latinas aa z, sin acentos, glifos o cualquier otro símbolo. La Corporación de Internet para Nombres y Números Asignados (ICANN), una organización sin fines de lucro que mantiene bases de datos vitales. Qué extensiones de dominios de URL representan y por qué son necesarias. Qué son las extensiones de dominios URL y por qué son necesarias. Hay mucho más en Internet. que solo los sitios .com, .org y .net. El mundo de los dominios de alto nivel explotó hace unos años. Pero, ¿qué es un TLD? Vamos a averiguar. Leer más intrínseco al funcionamiento de Internet, cambió este sistema. Los usuarios de Internet ahora pueden registrar URL usando una amplia gama de scripts alternativos, incluidos el griego, el cirílico y el chino, así como caracteres latinos que contienen acentos y más.

Hay una buena razón para este cambio. A medida que Internet se expande, también cambian los datos demográficos de sus usuarios. Por ejemplo, de 2009 a 2017, el número de usuarios de Internet en América del Norte aumentó de 259 millones a 320 millones, un aumento del 23 por ciento. Al mismo tiempo, el número de usuarios de Internet en toda Asia creció de 790 millones a 1.938 millones, un aumento del 145 por ciento.

A medida que el mercado norteamericano y una gran parte del mercado europeo se dirigen hacia la saturación, el resto del mundo recién comienza a conectarse, y son esos idiomas y alfabetos los que están dando forma a la dirección de internet.

Scripts Permitir URL Spoofing

La introducción de una amplia gama de nuevos scripts para el registro de dominios de URL fue una nueva vía de ataque para los estafadores. También conocido como ataque de nombre de dominio homográfico, los estafadores registran URL utilizando caracteres no latinos que se ven exactamente iguales que sus contrapartes regulares.

Usemos la URL makeuseof.com como ejemplo. La URL normal usa caracteres latinos estándar. Pero podemos hacer algunos cambios increíblemente sutiles a la URL usando caracteres no estándar. De hecho, esta vez, makeuseof.com está escrito de manera completamente diferente. ¿Cómo?

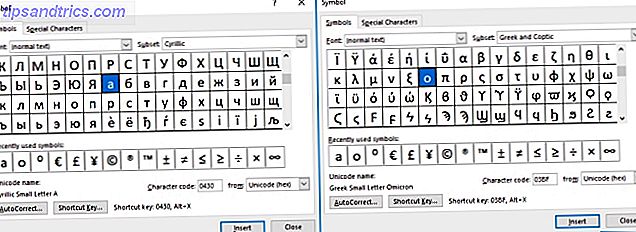

Sustituyo el latín "a" (U + 0041, el identificador Unicode del personaje) con una "a" (U + 0430) del alfabeto cirílico, y el latín "o" (U + 006F) con el pequeño Omicron (U + 03BF) del alfabeto griego. Observe la diferencia? Por supuesto no. Y precisamente por eso funciona la suplantación de URL. La introducción de letras homográficas (visualmente similares) a la URL original permite a un posible estafador registrar la URL de makeuseof.com.

Combina la URL falsa con un certificado HTTPS robado y un estafador puede hacerse pasar por el mismo sitio en el que estás leyendo este artículo (espera ... ¿es este el sitio real?).

Otras variantes

La URL makeuseof.com es un excelente ejemplo porque tiene dos caracteres homográficos. En otras ocasiones, los estafadores sustituyen letras similares que también incluyen acentos, glifos, signos diacríticos y más. Usemos de nuevo la URL de makeuseof.com, pero esta vez usando un rango más amplio de caracteres sustitutos.

Para ilustrar el punto, he incluido algunas modificaciones de carácter bastante obvias en el ejemplo anterior. Así es como se ve nuestra URL falsa en el Google Chrome Omnibox, también.

![]()

Se destaca, ¿verdad? Si la URL aparece como un enlace en un correo electrónico, algunos usuarios no captarán la diferencia. Lo mismo puede decirse de la barra de estado del navegador que muestra la URL en la que está a punto de hacer clic. Es pequeño y algo fuera de vista, por lo que es posible que no notes una URL con diferencias más sutiles que nuestro ejemplo.

Punycode

No tienes que convertirte en una víctima. Algunos navegadores modernos ya están tomando medidas para detener a los usuarios que visitan sitios similares a URL. Chrome, Safari, Opera y Microsoft Edge tienen mitigaciones en su lugar.

El sitio de Brian Krebs tiene un gran ejemplo de esta táctica de mitigación, donde una versión discreta pero falsa de ca.com en realidad se resuelve en xn--80a7a.com .

Esta traducción se conoce como "Punycode" y muchos navegadores usan este formato de codificación especial para proporcionar protección directa contra los ataques de phishing homógrafos. Punycode esencialmente bloquea el conjunto de caracteres del navegador en un conjunto ASCII básico que contiene az, AZ y 0-9 (también conocida como la regla LDH, para L etter, D igits, H yphens).

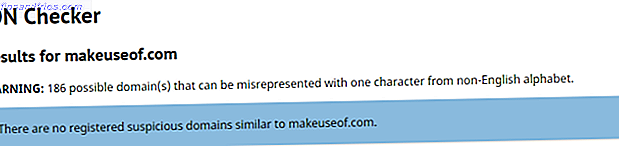

¿Quieres ver cómo se desarrolla tu sitio web? Vea este comprobador de dominio desarrollado por Hold Security. Inserta tu dominio y el dominio de nivel superior correspondiente (como .com o .org) en la búsqueda, y listo. Afortunadamente para nosotros, no hay imitadores de makeuseof.com en Internet, pero hay 186 posibles variaciones si alguien quisiera imitar el sitio.

Typosquatting

Los ataques homográficos de phishing homógrafos internacionalizados no son tan nuevos. Están aumentando en notoriedad porque los estafadores están haciendo un mejor uso de sus herramientas disponibles. El ataque homógrafo es en realidad muy similar a otra estafa de phishing del dominio: typosquatting Cómo protegerse de estos 8 ataques de ingeniería social Cómo protegerse de estos 8 ataques de ingeniería social ¿Qué técnicas de ingeniería social usaría un hacker y cómo se protegería de ellas? ? Echemos un vistazo a algunos de los métodos de ataque más comunes. Lee mas .

Typosquatting es la práctica de registrar una gran cantidad de nombres de dominio comúnmente mal escritos y alojar contenido malicioso o un portal de inicio de sesión falso para usuarios desprevenidos. Por ejemplo, ¿cuántas veces ha escrito rápidamente "Amozon" o "Facebok"? En realidad, sitios más grandes como este a veces dan cuenta de errores ortográficos, y terminará en el lugar correcto ... la mayoría de las veces. Sin embargo, debes permanecer vigilante.

Mantenerse seguro y evitar direcciones URL falsificadas

Descubrir una URL adulterada o adulterada viene con su propio conjunto de dificultades. Además, si la URL maliciosa tiene un certificado HTTPS "legítimo" ¿Qué es un certificado de seguridad del sitio web y por qué debería importarle? ¿Qué es un certificado de seguridad del sitio web y por qué debería importarle? Lea más, hace que la detección sea un poco más difícil. Pero no tienes que luchar solo.

Como se mencionó anteriormente, su navegador intenta mitigar este problema al forzar a todas las URL a adherirse a Punycode. Sin embargo, fuera del navegador, estás más o menos volando solo, pero aquí hay algunos consejos, no obstante.

- Correos electrónicos : no haga clic en los enlaces dentro de los correos electrónicos. Siempre debe verificar dónde se encuentra el enlace sobre el que está haciendo clic, incluso si es de alguien de su confianza.

- Cliente de correo electrónico : dependiendo de su cliente de correo electrónico, es posible que tenga la opción de desactivar los enlaces dentro de los correos electrónicos entrantes por completo; como alternativa, aumentar el nivel de filtro de basura Cómo evitar el correo no deseado de Outlook y el desorden de correo electrónico Cómo evitar el correo no deseado de Outlook y el desorden de correo electrónico Si tiene dificultades para leer sus correos electrónicos, le encantarán estas características de Outlook. Pueden ayudarlo a filtrar y priorizar todo el correo electrónico entrante. Leer más eliminará una cantidad significativa de correo malicioso entrante.

- Verificación de enlace : use un verificador de enlace si no está seguro. Por ejemplo, recibe un enlace sospechoso por correo electrónico. En lugar de hacer clic en él, cópielo y péguelo en una de estas comprobaciones de cinco enlaces para validarlo. 5 Sitios rápidos que le permiten verificar si los enlaces son seguros. 5 sitios rápidos que le permiten verificar si los enlaces son seguros. Cuando recibe un enlace, debe verifique que no sea una fuente de malware o un frente para el phishing, y estos enlaces pueden ayudar. Lee mas . Lo mismo ocurre con sus cuentas de redes sociales.

- Redes sociales: al igual que su correo electrónico, no haga clic en ningún enlace que aparezca en su feed.

- Navegador: mantenga su navegador actualizado. Una actualización de Chrome y Firefox en 2017 alteró repentinamente el proceso de codificación Punycode e hizo que ambos navegadores fueran temporalmente vulnerables a un ataque homógrafo.

Y, como siempre, educación en cuanto a la miríada de amenazas de seguridad que enfrentamos en línea. 6 Cursos gratis de seguridad cibernética que lo mantendrán seguro en línea. 6 Cursos gratis de seguridad cibernética que lo mantendrán seguro en línea. ¿Le desconcerta la seguridad en línea? ¿Está confundido sobre el robo de identidad, el cifrado y qué tan seguro es comprar en línea? Hemos compilado una lista de 6 cursos gratuitos de ciberseguridad que explicarán todo, ¡listos para hoy! Leer más es la mejor táctica de mitigación de todos. Una vez que empiezas a notar algunas de las actividades maliciosas más obvias en línea que tienen lugar a tu alrededor, inmediatamente estás trabajando mucho más seguro .